Вирус-шифровальщик: как вылечить и расшифровать файлы и можно ли это сделать?

Как утверждается, после оплаты хакеры активируют дешифровку через удаленный доступ к своему вирусу, который сидит в системе, или через дополнительный апплет, если тело вируса удалено. Выглядит это более чем сомнительно.

Хочется отметить и тот факт, что в Интернете полно фейковых постов о том, что, мол, требуемая сумма была уплачена, а данные успешно восстановлены. Это все ложь! И правда — где гарантия, что после оплаты вирус-шифровальщик в системе не активируется снова? Понять психологию взломщиков нетрудно: заплатил один раз — заплатишь снова

А если речь идет об особо важной информации вроде специфичных коммерческих, научных или военных разработок, обладатели такой информации готовы заплатить сколько угодно, лишь бы файлы остались в целости и сохранности

Куда обратиться за помощью

По ходу решения проблемы я учитывал не только свой личный опыт, но и мнения других пользователей с различных сайтов и форумов, где очень яро шла реклама одного сервиса «dr-shifro.ru», предлагающего свои услуги по дешифровке.

Честно говоря, перерыв кучу интернет площадок, я так и не увидел ни одного положительного отзыва о работе этого сервиса, поэтому не рискнул обращаться к ним лично. Скорее всего потому, что потерянные данные были не столь ценны.

Но если вы решитесь к ним обратиться, прежде чем оплачивать услуги, попробуйте выслать парочку зашифрованных файлов, в содержимом которых вы заранее уверены. И посмотрите, как специалисты сервиса справятся с расшифровкой crypted000007.

Описание вируса шифровальщика CRYPTED000007

Шифровальщик CRYPTED000007 ничем принципиально не отличается от своих предшественников. Действует он практически один в один как no_more_ransom. Но все же есть несколько нюансов, которые его отличают. Расскажу обо всем по порядку.

Приходит он, как и его аналоги, по почте. Используются приемы социальной инженерии, чтобы пользователь непременно заинтересовался письмом и открыл его

В моем случае в письме шла речь о каком-то суде и о важной информации по делу во вложении. После запуска вложения у пользователя открывается вордовский документ с выпиской из арбитражного суда Москвы

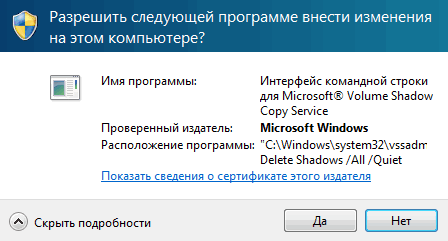

Параллельно с открытием документа запускается шифрование файлов. Начинает постоянно выскакивать информационное сообщение от системы контроля учетных записей Windows.

Если согласиться с предложением, то резервные копии файлов в теневых копиях Windows буду удалены и восстановление информации будет очень сильно затруднено. Очевидно, что соглашаться с предложением ни в коем случае нельзя. В данном шифровальщике эти запросы выскакивают постоянно, один за одним и не прекращаются, вынуждая пользователя таки согласиться и удалить резервные копии. Это главное отличие от предыдущих модификаций шифровальщиков. Я еще ни разу не сталкивался с тем, чтобы запросы на удаление теневых копий шли без остановки.

Обычно, после 5-10-ти предложений они прекращались.Дам сразу рекомендацию на будущее. Очень часто люди отключают предупреждения от системы контроля учетных записей. Этого делать не надо. Данный механизм реально может помочь в противостоянии вирусам. Второй очевидный совет — не работайте постоянно под учетной записью администратора компьютера, если в этом нет объективной необходимости. В таком случае у вируса не будет возможности сильно навредить. У вас будет больше шансов ему противостоять.

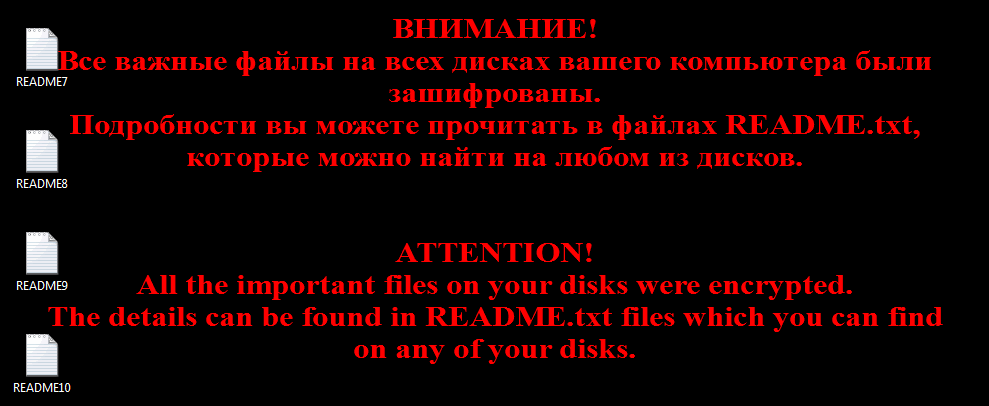

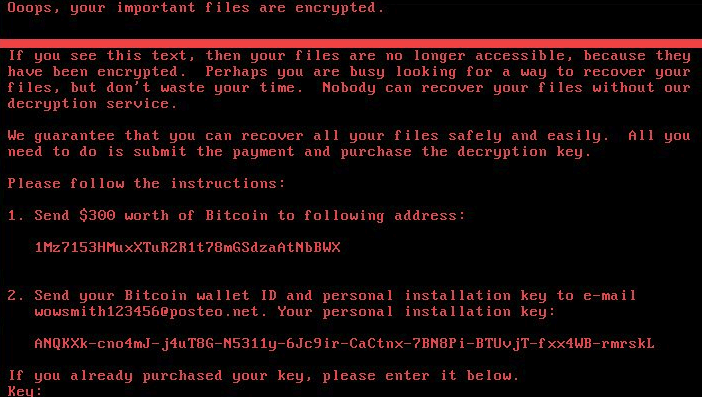

Но даже если вы все время отвечали отрицательно на запросы шифровальщика, все ваши данные уже шифруются. После того, как процесс шифрования будет окончен, вы увидите на рабочем столе картинку.

Одновременно с этим на рабочем столе будет множество текстовых файлов с одним и тем же содержанием.

Почтовый адрес может меняться. Я встречал еще такие адреса:

- Novikov.Vavila@gmail.com

- lukyan.sazonov26@gmail.com

Адреса постоянно обновляются, так что могут быть совершенно разными.

Как только вы обнаружили, что файлы зашифрованы, сразу же выключайте компьютер. Это нужно сделать, чтобы прервать процесс шифрования как на локальном компьютере, так и на сетевых дисках. Вирус-шифровальщик может зашифровать всю информацию, до которой сможет дотянуться, в том числе и на сетевых дисках. Но если там большой объем информации, то ему для этого потребуется значительное время. Иногда и за пару часов шифровальщик не успевал все зашифровать на сетевом диске объемом примерно в 100 гигабайт.

Дальше нужно хорошенько подумать, как действовать. Если вам во что бы то ни стало нужна информация на компьютере и у вас нет резервных копий, то лучше в этот момент обратиться к специалистам. Не обязательно за деньги в какие-то фирмы. Просто нужен человек, который хорошо разбирается в информационных системах. Необходимо оценить масштаб бедствия, удалить вирус, собрать всю имеющуюся информацию по ситуации, чтобы понять, как действовать дальше.

Неправильные действия на данном этапе могут существенно усложнить процесс расшифровки или восстановления файлов. В худшем случае могут сделать его невозможным. Так что не торопитесь, будьте аккуратны и последовательны.

Восстанавливаем данные с помощью утилиты ShadowExplorer

- В первую очередь необходимо убедиться, что у вас включено создание таких копий. Для этого переходите в свойства компьютера и открываете раздел защиты системы. На нужном диске должно стоять значение «Включено», если нужное значение выставлено, то двигаемся далее.

- Скачиваем последнюю версию ShadowExplorer по этой ссылке и запускаем.

- Сразу после открытия будет выбран диск с последней имеющейся копией. При необходимости можно изменить раздел и выбрать другой дамп, где находится более актуальная версия с нужной информацией.

- Отметьте мышкой необходимые файлы, щелкните правой кнопкой, выберите пункт «Export» и укажите новое место для сохранения.

Папки восстанавливаются по тому же принципу. При наличии теневых копий вы можете восстановить практически все файлы. Возможно, некоторых из них будут более старыми, но это лучше, чем ничего.

Программа Comfy File Recovery

Данную программу скорее стоит использовать для восстановления удаленной информации, нежели для расшифровки. Спасает «Comfy» далеко не всегда, но если другие способы не помогли, то определенно стоит ей воспользоваться.

Инструкция по использованию:

- Скачиваем и запускаем утилиту.

- В верхнем меню выбираем «Мастер».

- Нажимаем «Далее».

- Выбираем нужный диск, на котором находился потерянная информация.

- Запускаем «Глубокий анализ».

- Отмечаем опцию «Все файлы».

- Выставляем галочку напротив пункта удаленных данных.

- Дожидаемся окончания процесса. Процесс поиска может занять длительное время. Которое зависит от состояния и общего объема жесткого диска.

- После того как поиск завершится, отмечаете нужную информацию и жмете «Восстановить».

Программа показывает лучшую результативность при обнаружении и возврате удаленной информации. Поэтому «Comfy File Recovery» будет полезна в тех случаях, когда шифровальщик crypted000007 перед зашифровкой удалил рабочие данные и оставил только закодированный вариант.

Так работают не все модификации этого вируса, но возможно вам повезет и в вашем случае шансы на успех возрастут.

Как вариант, с помощью Comfy File Recovery можно попробовать вернуть прежние копии зашифрованных данных, скажем месячной давности. Возможно будут не так актуальны, но это лучше, чем ничего.

У утилиты есть аналоги: Hetman Partition Recovery, EaseUS Data Recovery, 7-Data Recovery и другие.

Методы защиты от вируса CRYPTED000007

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe

, .vbs

, .src

. В повседеневной работе с документами вам вряд ли попадаются подобные расширения файлов.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику CRYPTED000007 в целом.

Способы расшифровки и удаления вируса crypted000007

Сегодня я расскажу об одном вирусе, который совсем недавно произошел с моими знакомым. Его компьютер был заражен вирусом шифровальщиком crypted000007.

В результате чего пропал доступ ко множеству важных файлов, которые необходимо было восстановить. Тогда знакомый обратились ко мне за помощью.

После тщательных поисков различных утилит и сервисов, доступных в интернете, удалось найти дешифратор для crypted000007 от Касперского «ShadeDecryptor».

Помимо этой утилиты рассмотрим несколько дополнительных способов, которые помогут не только найти и удалить вирус, но и вернуть часть зашифрованных файлов. Но перед этим, хотелось бы рассказать о том, как вымогатель попал в систему и что следует делать в первую очередь при заражении компьютера.

О том, как обнаружить и удалить угрозу

Перед тем, как приступать к расшифровке файлов crypted000007, необходимо найти и удалить вирус с компьютера.

Поэтому настоятельно рекомендую следующее:

- После обнаружения хотя-бы одного закодированного файла, незамедлительно выключить компьютер.

- Затем с другого устройства скачать антивирусные программы, включая бесплатную утилиту от Доктор Веб, Malwarebytes Anti-Malware и AVZ.

- Войти в безопасный режим. Таким образом вы деактивируете вымогатель. Для его запуска при старте компьютера нужно нажимать клавишу «F8» до появления соответствующего окна.

- Провести полную проверку системы и вылечить компьютер от найденных угроз.

В редких случаях опасное ПО продолжает работать даже в безопасном режиме, тогда на помощь приходят антивирусные Live CD, например, Kaspersky Rescue Disc.

Ручной способ обнаружения:

- Чаще всего шифровальщик crypted000007 встраивается в системный компонент csrss.exe для несения своей вредоносной деятельности. Однако, в некоторых случаях могут использоваться и другие названия. Определить потенциальные угрозы можно открыв диспетчер задач и перейдя во вкладку «Процессы».

- Отсортируйте значения и посмотрите, какой процесс больше всего расходует ресурсов процессора или оперативной памяти.

- Нажмите по нему правой мышкой и выберите пункт «Открыть место хранения». Также можно воспользоваться обычным поиском через «Мой компьютер».

- Удалите найденный компонент с диска.

- Откройте редактор реестра комбинацией «WIN+R», выполнив команду «regedit». Перед тем, как начать работу с реестром, рекомендую сделать бэкап.

- Нажмите «Ctrl+F» и произведите поиск по названию, в моем случае это csrss.exe.

- Удалите найденные упоминания в реестре и перезагрузите компьютер.

- Заново откройте диспетчер задач и убедитесь, что опасный процесс был успешно удален из системы.

После того, как удаление вируса crypted000007 будет успешно завершено, можно приступать к расшифровке файлов.

Где скачать дешифратор CRYPTED000007

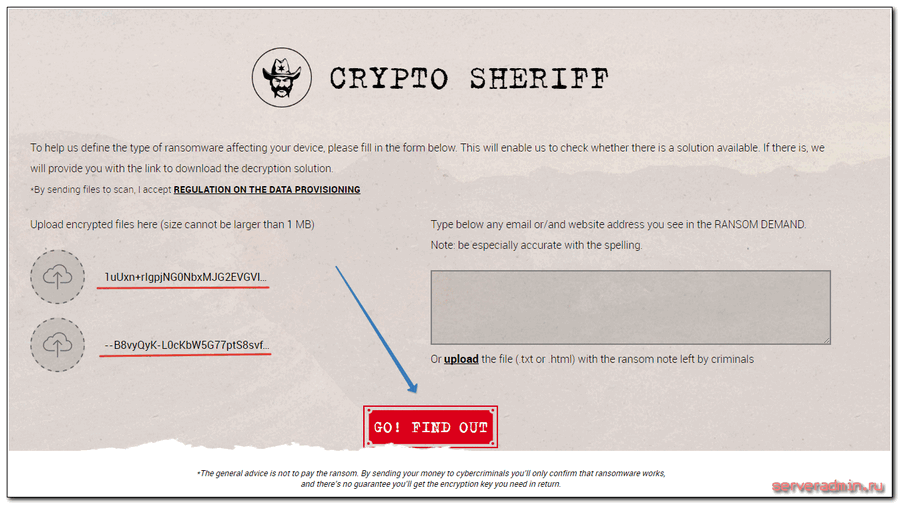

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org. А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика CRYPTED000007. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

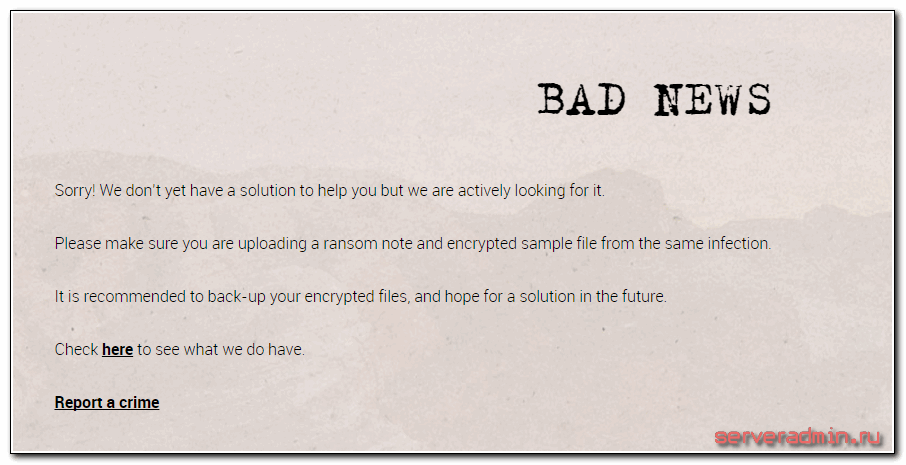

На момент написания статьи дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице — https://www.nomoreransom.org/decryption-tools.html. Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Самые новые модификации

Как видим, эволюция технологий стала достаточно прибыльным делом, особенно если учесть, что многие руководители крупных организаций моментально бегут оплачивать действия по дешифрации, совершенно не думая о том, что так можно лишиться и денег, и информации.

Кстати сказать, не смотрите на все эти «левые» посты в Интернете, мол, «я оплатил/оплатила требуемую сумму, мне прислали код, все восстановилось». Чушь! Все это пишут сами разработчики вируса с целью привлечения потенциальных, извините, «лохов». А ведь, по меркам рядового юзера, суммы для оплаты достаточно серьезные: от сотни до нескольких тысяч или десятков тысяч евро или долларов.

Теперь посмотрим на новейшие типы вирусов такого типа, которые были зафиксированы относительно недавно. Все они практически похожи и относятся не только к категории шифровальщиков, но еще и к группе так называемых вымогателей. В некоторых случаях они действуют более корректно (вроде paycrypt), вроде бы высылая официальные деловые предложения или сообщения о том, что кто-то заботится о безопасности пользователя или организации. Такой вирус-шифровальщик своим сообщением просто вводит юзера в заблуждение. Если тот предпримет хоть малейшее действие по оплате, все – «развод» будет по полной.

Программа Comfy File Recovery

Данную программу скорее стоит использовать для восстановления удаленной информации, нежели для расшифровки. Спасает «Comfy» далеко не всегда, но если другие способы не помогли, то определенно стоит ей воспользоваться.

Инструкция по использованию:

Программа показывает лучшую результативность при обнаружении и возврате удаленной информации. Поэтому «Comfy File Recovery» будет полезна в тех случаях, когда шифровальщик crypted000007 перед зашифровкой удалил рабочие данные и оставил только закодированный вариант.

Так работают не все модификации этого вируса, но возможно вам повезет и в вашем случае шансы на успех возрастут.

Как вариант, с помощью Comfy File Recovery можно попробовать вернуть прежние копии зашифрованных данных, скажем месячной давности. Возможно будут не так актуальны, но это лучше, чем ничего.

У утилиты есть аналоги: Hetman Partition Recovery, EaseUS Data Recovery, 7-Data Recovery и другие.

О том, как обнаружить и удалить угрозу

Перед тем, как приступать к расшифровке файлов crypted000007, необходимо найти и удалить вирус с компьютера.

Поэтому настоятельно рекомендую следующее:

- После обнаружения хотя-бы одного закодированного файла, незамедлительно выключить компьютер.

- Затем с другого устройства скачать антивирусные программы, включая бесплатную утилиту от Доктор Веб, Malwarebytes Anti-Malware и AVZ.

- Войти в безопасный режим. Таким образом вы деактивируете вымогатель. Для его запуска при старте компьютера нужно нажимать клавишу «F8» до появления соответствующего окна.

- Провести полную проверку системы и вылечить компьютер от найденных угроз.

Ручной способ обнаружения:

- Чаще всего шифровальщик crypted000007 встраивается в системный компонент csrss.exe для несения своей вредоносной деятельности. Однако, в некоторых случаях могут использоваться и другие названия. Определить потенциальные угрозы можно открыв диспетчер задач и перейдя во вкладку «Процессы».

- Отсортируйте значения и посмотрите, какой процесс больше всего расходует ресурсов процессора или оперативной памяти.

- Нажмите по нему правой мышкой и выберите пункт «Открыть место хранения». Также можно воспользоваться обычным поиском через «Мой компьютер».

- Удалите найденный компонент с диска.

- Откройте редактор реестра комбинацией «WIN+R», выполнив команду «regedit». Перед тем, как начать работу с реестром, рекомендую сделать бэкап.

- Нажмите «Ctrl+F» и произведите поиск по названию, в моем случае это csrss.exe.

- Удалите найденные упоминания в реестре и перезагрузите компьютер.

- Заново откройте диспетчер задач и убедитесь, что опасный процесс был успешно удален из системы.

После того, как удаление вируса crypted000007 будет успешно завершено, можно приступать к расшифровке файлов.

Поиск дешифратора для crypted000007 через «Nomoreransom»

Найти дешифровщика вируса crypted000007 можно через онлайн сервис «Nomoreransom».

Как им пользоваться:

- Заходите на онлайн сервис анти-вымогателей по предоставленной выше ссылке.

- Жмете кнопку «Да».

- Загружаете парочку зашифрованных файлов, указываете контактные данные или реквизиты злоумышленника и нажимаете «Проверить».

- После этого вы получите ссылку, перейдя по которой можно будет скачать дешифратор.

Насколько мне известно других аналогичных онлайн сервисов для расшифровки crypted000007 не существует. Как только они появятся, я сразу же дополню эту статью.

Дополнительно может быть полезно ознакомиться со списком уже имеющихся на данный момент дешифраторов по этой ссылке. Они бесплатны и могут подойти для других задач.

Куда обратиться за гарантированной расшифровкой

Мне довелось познакомиться с одной компанией, которая реально расшифровывает данные после работы различных вирусов-шифровальщиков, в том числе CRYPTED000007. Их адрес — http://www.dr-shifro.ru . Оплата только после полной расшифровки и вашей проверки. Вот примерная схема работы:

- Специалист компании подъезжает к вам в офис или на дом, и подписывает с вами договор, в котором фиксирует стоимость работ.

- Запускает дешифратор и расшифровывает все файлы.

- Вы убеждаетесь в том, что все файлы открываются, и подписываете акт сдачи/приемки выполненных работ.

- Оплата исключительно по факту успешного результата дешифрации.

Подробнее о схеме работы- http://www.dr-shifro.ru/11_blog-details.html

Скажу честно, я не знаю, как они это делают, но вы ничем не рискуете. Оплата только после демонстрации работы дешифратора. Просьба написать отзыв об опыте взаимодействия с этой компанией.

Шифруем всё!

Вирус-шифровальщик (шифратор, криптор) – особая разновидность вредоносных программ-вымогателей, чья деятельность заключается в шифровании файлов пользователя и последующем требовании выкупить средство расшифровки. Суммы выкупа начинаются где-то от $200 и достигают десятков и сотен тысяч зеленых бумажек.

Несколько лет назад атакам зловредов этого класса подвергались только компьютеры на базе Windows. Сегодня их ареал расширился до, казалось бы, хорошо защищенных Linux, Mac и Андроид. Кроме того, постоянно растет видовое разнообразие шифраторов – одна за другой появляются новинки, которым есть чем удивить мир. Так, возникла благодаря «скрещиванию» классического трояна-шифровальщика и сетевого червя (вредоносной программы, которая распространяется по сетям без активного участия пользователей).

После WannaCry появились не менее изощренные Petya и Bad Rabbit. И поскольку «шифровальный бизнес» приносит владельцам неплохой доход, можно быть уверенными, что они не последние.

Все больше шифровальщиков, особенно увидевших свет в последние 3-5 лет, используют стойкие криптографические алгоритмы, которые невозможно взломать ни перебором ключей, ни иными существующими средствами. Единственная возможность восстановить данные – воспользоваться оригинальным ключом, который предлагают купить злоумышленники. Однако даже перечисление им требуемой суммы не гарантирует получение ключа. Преступники не торопятся раскрывать свои секреты и терять потенциальную прибыль. Да и какой им смысл выполнять обещания, если деньги уже у них?

Восстанавливаем данные с помощью утилиты ShadowExplorer

- В первую очередь необходимо убедиться, что у вас включено создание таких копий. Для этого переходите в свойства компьютера и открываете раздел защиты системы. На нужном диске должно стоять значение «Включено», если нужное значение выставлено, то двигаемся далее.

- Скачиваем последнюю версию ShadowExplorer по этой ссылке и запускаем.

- Сразу после открытия будет выбран диск с последней имеющейся копией. При необходимости можно изменить раздел и выбрать другой дамп, где находится более актуальная версия с нужной информацией.

- Отметьте мышкой необходимые файлы, щелкните правой кнопкой, выберите пункт «Export» и укажите новое место для сохранения.

Папки восстанавливаются по тому же принципу. При наличии теневых копий вы можете восстановить практически все файлы. Возможно, некоторых из них будут более старыми, но это лучше, чем ничего.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

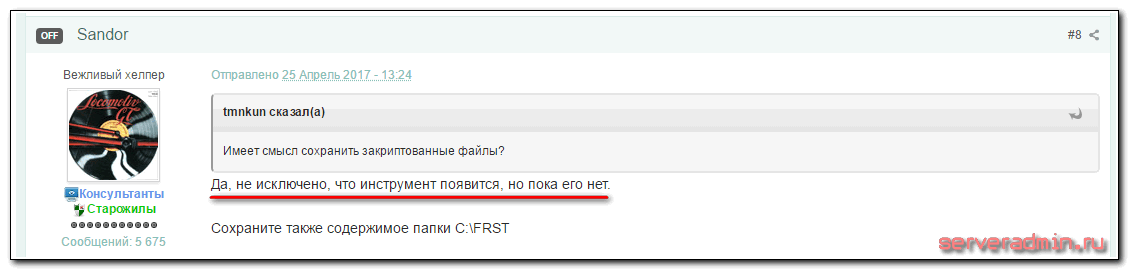

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

https://forum.kasperskyclub.ru/index.php?showtopic=55324

Вот результат подробного обсуждения шифровальщика CRYPTED000007 на форуме антивируса Eset nod32. Обращений уже очень много, а антивирус ничего не может поделать.

http://forum.esetnod32.ru/forum35/topic13688/?PAGEN_1=27

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Как угроза проникает в систему?

Как правило, угрозы этого типа большей частью ориентированы на крупные коммерческие структуры и могут проникать на компьютеры через почтовые программы, когда какой-то сотрудник открывает якобы вложенный документ в электронной почте, представляющий собой, скажем, дополнение к какому-то договору о сотрудничестве или к плану поставок товара (коммерческие предложения с вложениями из сомнительных источников — первая стезя для вируса).

Беда в том, что вирус-шифровальщик на машине, имеющей доступ к локальной сети, способен адаптироваться и в ней, создавая собственные копии не только в сетевом окружении, но и на администраторском терминале, если на нем отсутствуют необходимые средства защиты в виде антивирусного ПО, файрвола или брэндмауэра.

Иногда такие угрозы могут проникать и в компьютерные системы рядовых пользователей, которые по большому счету интереса для злоумышленников не представляют. Происходит это в момент установки каких-то программ, загруженных с сомнительных интернет-ресурсов. Многие юзеры при старте загрузки игнорируют предупреждения антивирусной системы защиты, а в процессе инсталляции не обращают внимания на предложения установки дополнительного ПО, панелей или плагинов для браузеров, а потом, что называется, кусают локти.

О том, как обнаружить и удалить угрозу

Перед тем, как приступать к расшифровке файлов crypted000007, необходимо найти и удалить вирус с компьютера.

Поэтому настоятельно рекомендую следующее:

- После обнаружения хотя-бы одного закодированного файла, незамедлительно выключить компьютер.

- Затем с другого устройства скачать антивирусные программы, включая бесплатную утилиту от Доктор Веб, Malwarebytes Anti-Malware и AVZ.

- Войти в безопасный режим. Таким образом вы деактивируете вымогатель. Для его запуска при старте компьютера нужно нажимать клавишу «F8» до появления соответствующего окна.

- Провести полную проверку системы и вылечить компьютер от найденных угроз.

Ручной способ обнаружения:

- Чаще всего шифровальщик crypted000007 встраивается в системный компонент csrss.exe для несения своей вредоносной деятельности. Однако, в некоторых случаях могут использоваться и другие названия. Определить потенциальные угрозы можно открыв диспетчер задач и перейдя во вкладку «Процессы».

- Отсортируйте значения и посмотрите, какой процесс больше всего расходует ресурсов процессора или оперативной памяти.

- Нажмите по нему правой мышкой и выберите пункт «Открыть место хранения». Также можно воспользоваться обычным поиском через «Мой компьютер».

- Удалите найденный компонент с диска.

- Откройте редактор реестра комбинацией «WIN+R», выполнив команду «regedit». Перед тем, как начать работу с реестром, рекомендую сделать бэкап.

- Нажмите «Ctrl+F» и произведите поиск по названию, в моем случае это csrss.exe.

- Удалите найденные упоминания в реестре и перезагрузите компьютер.

- Заново откройте диспетчер задач и убедитесь, что опасный процесс был успешно удален из системы.

После того, как удаление вируса crypted000007 будет успешно завершено, можно приступать к расшифровке файлов.

Как лечить компьютер и удалить вымогатель CRYPTED000007

Вирус CRYPTED000007 уже у вас на компьютере. Первый и самый главный вопрос — как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено

Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам

Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать иницидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две. Обычно рассылка вирусов по почте идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами. Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

Для удаления вируса CRYPTED000007 можно воспользоваться следующими программами:

- Kaspersky Virus Removal Tool — утилитой от касперского http://www.kaspersky.ru/antivirus-removal-tool .

- Dr.Web CureIt! — похожий продукт от др.веб http://free.drweb.ru/cureit .

- Если не помогут первые две утилиты, попробуйте MALWAREBYTES 3.0 — https://ru.malwarebytes.com .

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика CRYPTED000007. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере и , можете посмотреть там. Если кратко по шагам, то действовать надо так:

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса CRYPTED000007 нет в списке запущенных процессов.

Вирус ставит расширение da_vinci_code на файлы

Итак, вы словили вирус и обнаружили, что все файлы поменяли не только свое расширение на da_vinci_code, но и имена файлов стали вида:

- FCLz7Bp-+HIHOCKm0rlMfw==.8C29FA8A8AC85257C10F.da_vinci_code

- 3Aag8evVDM6H8IWIiRpnhf2XXI6NMbGpB9XQTAKQ==.B604CC12F53D945AF080.da_vinci_code

- 1Fy-zfjTwpz95HtypRQ—Fo8nCVaEECEB+tBgJ4Z7604CC12F53D945AF080.da_vinci_code

Шифрует он почти все полезные файлы. В моем случае он зашифровал все документы, архивы, картинки, видео. Вообще вся полезная информация на компьютере превратилась вот в такую зашифрованную кашу. Прочитать файлы стало невозможно. Даже понять, что это за файлы нельзя. Это, кстати, существенный минус. Все предыдущие модификации шифровальщика, что ко мне попадали, оставляли оригинальное имя файла. Этот же не только расширение поменял, но и заменил все имена файлов. Стало невозможно понять, что конкретно ты потерял. Понимаешь только, что ВСЕ!

Вам повезло, если файлы зашифрованы только на локальном компьютере, как в моем случае. Хуже, если вирус шифровальщик да винчи повредит файлы и на сетевых дисках, например, организации. Это вообще способно полностью парализовать работу компании. С таким я тоже сталкивался и не раз. Приходилось платить злоумышленникам, чтобы возобновить работу.

Описание вируса шифровальщика CRYPTED000007

Шифровальщик CRYPTED000007 ничем принципиально не отличается от своих предшественников. Действует он практически один в один как . Но все же есть несколько нюансов, которые его отличают. Расскажу обо всем по порядку.

Приходит он, как и его аналоги, по почте. Используются приемы социальной инженерии, чтобы пользователь непременно заинтересовался письмом и открыл его

В моем случае в письме шла речь о каком-то суде и о важной информации по делу во вложении. После запуска вложения у пользователя открывается вордовский документ с выпиской из арбитражного суда Москвы

Параллельно с открытием документа запускается шифрование файлов. Начинает постоянно выскакивать информационное сообщение от системы контроля учетных записей Windows.

Если согласиться с предложением, то резервные копии файлов в теневых копиях Windows буду удалены и восстановление информации будет очень сильно затруднено. Очевидно, что соглашаться с предложением ни в коем случае нельзя. В данном шифровальщике эти запросы выскакивают постоянно, один за одним и не прекращаются, вынуждая пользователя таки согласиться и удалить резервные копии. Это главное отличие от предыдущих модификаций шифровальщиков. Я еще ни разу не сталкивался с тем, чтобы запросы на удаление теневых копий шли без остановки. Обычно, после 5-10-ти предложений они прекращались.

Дам сразу рекомендацию на будущее. Очень часто люди отключают предупреждения от системы контроля учетных записей. Этого делать не надо. Данный механизм реально может помочь в противостоянии вирусам. Второй очевидный совет — не работайте постоянно под учетной записью администратора компьютера, если в этом нет объективной необходимости. В таком случае у вируса не будет возможности сильно навредить. У вас будет больше шансов ему противостоять.

Но даже если вы все время отвечали отрицательно на запросы шифровальщика, все ваши данные уже шифруются. После того, как процесс шифрования будет окончен, вы увидите на рабочем столе картинку.

Одновременно с этим на рабочем столе будет множество текстовых файлов с одним и тем же содержанием.

Почтовый адрес может меняться. Я встречал еще такие адреса:

Адреса постоянно обновляются, так что могут быть совершенно разными.

Как только вы обнаружили, что файлы зашифрованы, сразу же выключайте компьютер. Это нужно сделать, чтобы прервать процесс шифрования как на локальном компьютере, так и на сетевых дисках. Вирус-шифровальщик может зашифровать всю информацию, до которой сможет дотянуться, в том числе и на сетевых дисках. Но если там большой объем информации, то ему для этого потребуется значительное время. Иногда и за пару часов шифровальщик не успевал все зашифровать на сетевом диске объемом примерно в 100 гигабайт.

Дальше нужно хорошенько подумать, как действовать. Если вам во что бы то ни стало нужна информация на компьютере и у вас нет резервных копий, то лучше в этот момент обратиться к специалистам. Не обязательно за деньги в какие-то фирмы. Просто нужен человек, который хорошо разбирается в информационных системах. Необходимо оценить масштаб бедствия, удалить вирус, собрать всю имеющуюся информацию по ситуации, чтобы понять, как действовать дальше.

Неправильные действия на данном этапе могут существенно усложнить процесс расшифровки или восстановления файлов. В худшем случае могут сделать его невозможным. Так что не торопитесь, будьте аккуратны и последовательны.