WPS

Технология WPS

Технология WPS

или по-другому QSS

позволяет подключаться к сети посредством простого нажатия кнопки. В принципе о пароле можно даже и не думать. Но тут тоже есть свои недостатки, которые имеют серьезные просчеты в системе допуска.

С помощью WPS мы можем подключаться к сети по коду, состоящему из 8 символов, по-другому PIN

. Но в данном стандарте существуют ошибка из-за которой узнав всего 4 цифры данного пин кода, можно узнать и весть ключ, для этого достаточно 10 тысяч попыток

. Таким образом, можно получить и пароль, каким бы сложным он не был.

На вход через WPS, в секунду можно отправлять по 10-50 запросов, и через часов 4-16 Вы получите долгожданный ключик.

Конечно, всему приходит конец, данная уязвимость была раскрыта и уже в будущих технологиях стали внедрять ограничения на число попыток входа, после истечения этого периода, точка доступа временно отключает WPS. На сегодняшний момент более половины пользователей все еще имеют устройства без данной защиты.

Если Вы хотите защитить свой пароль, то рекомендуется отключить WPS, делается это обычно в админ-панели. Если Вы иногда пользуетесь WPS, то включайте его только тогда, когда подключаетесь к сети, в остальное время выключайте.

Вот таким образом мы с Вами узнали о различных типах шифрования Wi-Fi сети, какие из них лучше, а какие хуже. Лучше, конечно же, использовать шифрование начиная с WPA, но WPA2 намного лучше.

А тем временем, Вы можете посмотреть видео о том, как усилить Wi-Fi соединение

, а также усилить USB-модем

.

Эта статья посвящена вопросу безопасности при использовании беспроводных сетей WiFi.

Защита сети Wi-Fi: какую выбрать

Выделяют четыре основных вида защиты беспроводных сетей. Каждый из них имеет определенные особенности, с которыми надо ознакомиться. Это поможет подобрать наиболее походящий способ защиты.

OPEN

OPEN — отсутствие какого-либо шифрования

Людям, которых действительно интересует надежное шифрование вай-фай, не стоит пользоваться данной технологией. Дело в том, что при выборе типа OPEN пользовательские данные и беспроводное интернет-подключение никак не будут защищены. Поэтому пользоваться маршрутизаторами с установленным типом OPEN не стоит, так как каждый желающий сможет получить доступ к передаваемым через него данным.

Стоит отметить, что по такому же принципу работают и проводные сети. Они не имеют встроенной защиты. Каждый человек, который подключится к одному из хабов проводной сети, сможет без проблем получать все передаваемые через нее пакеты.

Дополнительная информация! Если никто не позаботился о безопасности роутера Wi-Fi и у него будет использоваться вид шифрования OPEN, мошенники смогут получить к нему доступ даже с расстояния. Достаточно просто приблизиться к маршрутизатору на 20-50 метров и проверить, чтобы был хороший уровень сигнала.

WEP (Wired Equivalent Privacy)

WEP — один из первых типов шифрования

Еще 15-20 лет назад мало кто думал над тем, какое шифрование выбрать для Wi-Fi. Дело в том, что в конце 90-х и начале 2000-х годов активно использовалась технология WEP, которая на тот момент времени не имела достойных конкурентов.

Сейчас WEP уже не пользуется такой популярностью и считается одним из наиболее слабых способов защиты данных. В большинстве современных роутеров отсутствует поддержка этой технологии. Если же в маршрутизаторе можно использовать WEP, то делать этого не стоит. Этот режим защиты очень слабый и его очень легко взломать, даже если установлен сложный пароль.

У данной технологии есть несколько недостатков, из-за которых ее перестали использовать:

- Короткая комбинация паролей. При использовании WEP пароли не могут быть больше 104 бит. Скорость взлома этой технологии поражает. Расшифровать такой код можно в течение нескольких секунд.

- Ошибки в проектировании технологии. Каждый пакет данных, который передается через WEP, содержит в себе несколько байт ключа. Именно поэтому данный тип безопасности Wi-Fi перестали использовать для защиты маршрутизаторов.

WPA и WPA2 (Wi-Fi Protected Access)

WPA — наиболее надежный способ шифровки данных, передаваемых через Wi-Fi

Людям, которые не знают какой тип шифрования Wi-Fi выбрать сейчас, следует обратить внимание на WPA и WPA2. Сегодня это один из наиболее современных и надежных типов сетевой защиты, который поддерживается большинством моделей роутеров

Первая версия WPA появилась в начале 2000-х годов и разрабатывалась для смены малоэффективной технологии WEP. Среди основных достоинств этой защиты можно выделить то, что она поддерживает комбинацию паролей до 63 байт. Поэтому людям понадобится потратить немало времени перед тем как узнать пароль для Wi-Fi с типом защиты WPA.

Дополнительная информация! Сейчас большинство пользователей используют для шифрования данных беспроводной сети технологию WPA2. Главная ее особенность — поддержка двух режимов аутентификации. Это позволяет в разы улучшить защиту домашней сети вай-фай.

WPSQSS

WPS — один из основных стандартов шифрования Wi-Fi

Многие пользователи не знают, какой метод проверки подлинности Wi-Fi лучше для ноутбуков Asus или техники от других производителей. Чаще всего выбирают технологию WPA. Однако есть люди, использующие WPS.

Этот вид шифрования позволяет подключаться к точке доступа при помощи пароля, состоящего из восьми символов. Однако при разработке этого стандарта была допущена ошибка, благодаря которой подключаться к вай-фай сети можно используя всего четыре символа. Поэтому у людей, использующих этот тип безопасности Wi-Fi, ноутбук, роутер и персональный компьютер могут быть с легкостью взломаны.

Немного теории

Итак, WPA – это протокол, технология, программа, которая содержит в себе набор сертификатов, используемых при передаче сигнала Wi-Fi.

Если проще, эта технология позволяет использовать различные методы аутентификации для защиты Wi-Fi сети.

Это может быть электронный ключ, он же – специальное свидетельство о праве использования данной сети (дальше мы об этом поговорим).

В общем, при помощи этой программы использовать сеть смогут только те, кто имеет на это право и это все, что Вам нужно знать.

Для справки: Аутентификация – это средство защиты, которое позволяет установить подлинность лица и его право на доступ к сети, при помощи сопоставления сообщенных им и ожидаемых данных.

К примеру, человек может проходить аутентификацию, когда прикладывает свой палец к сканнеру отпечатка пальца. Если он просто вводит логин и пароль, это только авторизация.

Но отпечаток пальца позволяет проверить, действительно ли заходит этот человек, а не кто-то взял его данные и вошел с их помощью.

Рис. 1. Сканер отпечатка пальца на смартфоне

Так вот, в компьютерных сетях также используются определенные способы подтверждения того, что доступ к сети получает именно то устройство, которое имеет на это право.

В WPA есть собственный набор таких способов. О них мы поговорим далее, а перед этим уточним несколько важных моментов.

Что нужно знать о WPA?

- Данную технологию могут использовать не все устройства, а только те, которые поддерживают ее на программном уровне. То есть если производитель заложил в устройство функцию поддержки WPA, значит, его можно использовать.

- WPA является наследием WEP, другой технологии, в которой не было аутентификации как таковой.

- WPA использует специальные ключи, которые рассылаются всем устройствам, которые будут иметь право подключаться к сети. А дальше все просто:

- сигнал попадает на новое устройство и запрашивает у него ключ;

- если устройство дает ключ, то подключается к сети;

- а если не дает, сигнал об этом отправляется на центральное устройство и подключение не происходит.

Если Вы когда-то работали с Cisco Pocket Tracer (симулятор построения сетей от этой фирмы), то принцип работы данной технологии Вы сможете понять, если посмотрите на рисунок 2.

Предупреждение! В принципе, если Вы никогда не работали с Cisco Pocket Tracer, не заморачивайтесь. И без этой схемы Вам все будет понятно.

Там есть LAP – прибор, который осуществляет удаленное управление и передает сигнал клиенту, то есть компьютеру, который использует сигнал Wi-Fi.

А также на схеме есть WLC – контроллер беспроводной локальной сети. Справа расположен сервер аутентификации.

Все это соединяет обычный Switch (устройство, которое просто соединяет различные сетевые устройства). С контроллера посылается ключ на сервер аутентификации, запоминается там.

Клиент при попытке подключиться к сети должен передать на LAP ключ, который он знает. Этот ключ попадает на сервер аутентификации и сравнивается с нужным ключом.

Если ключи совпадают, сигнал свободно распространяется к клиенту.

Рис. 2. Примерная схема WPA в Cisco Pocket Tracer

Как взломать WPA2-PSK?

По понятным причинам, здесь полный алгоритм взлома соединения приводиться не будет, поскольку это может быть использовано как некая инструкция к действию. Остановимся только на главных моментах, и то — только в общих чертах.

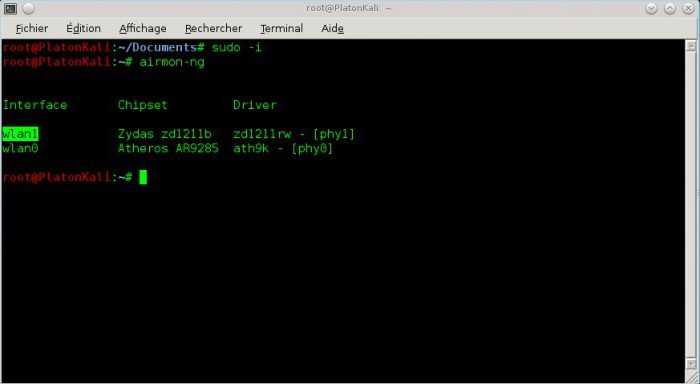

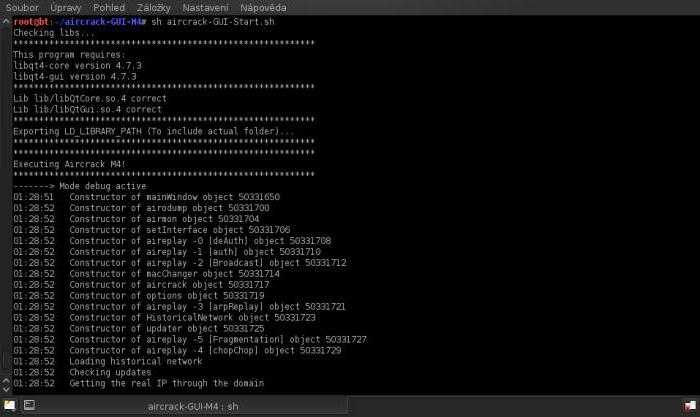

Как правило, при непосредственном доступе к роутеру его можно перевести в так называемый режим Airmon-NG для отслеживания трафика (airmon-ng start wlan0 — переименование беспроводного адаптера). После этого происходит захват и фиксация трафика при помощи команды airdump-ng mon0 (отслеживание данных канала, скорость маяка, скорость и метод шифрования, количество передаваемых данных и т. д.).

Далее задействуется команда фиксации выбранного канала, после чего вводится команда Aireplay-NG Deauth с сопутствующими значениями (они не приводятся по соображениям правомерности использования таких методов).

После этого (когда пользователь уже прошел авторизацию при подключении) юзера можно просто отключить от сети. При этом при повторном входе со взламывающей стороны система повторит авторизацию входа, после чего можно будет перехватить все пароли доступа. Далее возникнет окно с «рукопожатием» (handshake). Затем можно применить запуск специального файла WPAcrack, который позволит взломать любой пароль. Естественно, как именно происходит его запуск, никто и никому рассказывать не будет. Заметим только, что при наличии определенных знаний весь процесс занимает от нескольких минут до нескольких дней. К примеру, процессор уровня Intel, работающий на штатной тактовой частоте 2,8 ГГц, способен обрабатывать не более 500 паролей за одну секунду, или 1,8 миллиона в час. В общем, как уже понятно, не стоит обольщаться.

Опции безопасности для сети Wi-Fi

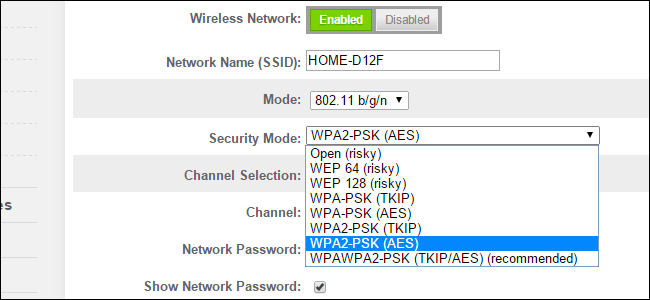

Еще более сложно? Ничего удивительного. Но всё, что вам на самом деле нужно сделать – это найти в рабочем списке вашего устройства одну, обеспечивающую наибольшую защиту опцию. Вот наиболее вероятный список опций вашего роутера:

-

Open (risky)

: в открытых сетях Wi-Fi нет кодовых фраз. Вам не следует устанавливать эту опцию – серьезно, вы можете дать повод полиции нагрянуть к вам в гости. -

WEP 64 (risky)

: старый стандарт протокола WEP легко уязвим, и вам не следует его использовать. -

WEP 128 (risky)

: это тот же WEP, но с увеличенной длиной шифровального ключа. По факту уязвим не менее, чем WEP 64. -

WPA-PSK (TKIP)

: здесь используется оригинальная версия протокола WPA (по сути – WPA1). Он не вполне безопасен и был заменен на WPA2. -

WPA-PSK (AES)

: здесь используется оригинальный протокол WPA, где TKIP заменен на более современный стандарт шифрования AES. Этот вариант предлагается как временная мера, но устройства, поддерживающие AES, почти всегда будут поддерживать WPA2, в то время как устройства, которым требуется WPA, почти никогда не будут поддерживать AES. Таким образом, эта опция не имеет большого смысла. -

WPA2-PSK (TKIP)

: здесь используется современный стандарт WPA2 со старым алгоритмом шифрования TKIP. Этот вариант не безопасен, и его достоинство заключается только в том, что он подходит для старых устройств, которые не поддерживают опцию WPA2-PSK (AES). -

WPA2-PSK (AES)

: это наиболее употребительная опция безопасности. Здесь используется WPA2, новейший стандарт шифрования для сетей Wi-Fi, и новейший протокол шифрования AES. Вам следует использовать эту опцию. На некоторых устройствах вы увидите опцию под названием просто «WPA2» или «WPA2-PSK», что в большинстве случаев подразумевает использование AES. -

WPAWPA2-PSK (TKIP/AES)

: некоторые устройства предлагают – и даже рекомендуют – такую смешанную опцию. Данная опция позволяет использовать и WPA, и WPA2 – как с TKIP, так и с AES. Это обеспечивает максимальную совместимость с любыми древними устройствами, которые у вас могут быть, но также дает хакерам возможность проникнуть в вашу сеть путем взлома более уязвимых протоколов WPA и TKIP.

Сертификация WPA2 действительна с 2004 г., в 2006 г. она стала обязательной. Любое устройство с логотипом «Wi-Fi», произведенное после 2006 г., должно поддерживать стандарт шифрования WPA2.

Поскольку ваше устройство с возможностью подключения к сети Wi-Fi скорее всего моложе 11 лет, вы можете чувствовать себя спокойно, просто выбирая опцию WPA2-PSK (AES). Установив эту опцию, вы также сможете проверить работоспособность вашего устройства. Если устройство перестает работать, вы всегда сможете вернуть или обменять его. Хотя, если безопасность имеет для вас большое значение, вы можете просто купить новое устройство, произведенное не ранее 2006 г.

WPA и TKIP замедляют сеть Wi-Fi

Выбираемые в целях совместимости опции WPA и TKIP могут еще и замедлить работу сети Wi-Fi. Многие современные роутеры Wi-Fi, поддерживающие 802.11n или более новые и быстрые стандарты, будут снижать скорость до 54 Мбит/с, если вы установите на них опцию WPA или TKIP, – для обеспечения гарантированной совместимости с гипотетическими старыми устройствами.

Для сравнения, при использовании WPA2 с AES даже стандарт 802.11n поддерживает скорость до 300 Мбит/с, а стандарт 802.11ac предлагает теоретическую максимальную скорость 3,46 Гбит/с при оптимальных (читай: идеальных) условиях.

В большинстве роутеров, как мы уже убедились, список опций обычно включает в себя WEP, WPA (TKIP) и WPA2 (AES) – и, возможно, смешанную опцию режима максимальной совместимости WPA (TKIP) + WPA2 (AES), добавленную с лучшими намерениями.

Если у вас роутер необычного типа, который предлагает WPA2 или вместе с TKIP, или вместе с AES, выбирайте AES. Почти все ваши устройства точно будут с ним работать, к тому же более быстро и более безопасно. AES – простой и рациональный выбор.

WPS

По-настоящему современная и , делает возможным подключение к беспроводной сети при помощи одного нажатия на кнопку. Задумываться о паролях или ключах бессмысленно, но стоит выделить и учитывать ряд серьезных недостатков, касающихся допуска к сетям с WPS.

Подключение посредством такой технологии осуществляется при использовании ключа, включающего в себя 8 символов. Уязвимость типа шифрования заключается в следующем: он обладает серьезной ошибкой, которая взломщикам или хакерам позволяет получить доступ к сети, если им доступны хотя бы 4 цифры из восьмизначной комбинации. Количество попыток подбора пароля при этом составляет порядка нескольких тысяч, однако для современных программных средств это число – смешное. Если измерять процесс форсирования WPS во времени, то процесс займет не более суток.

Стоит отметить и тот факт, что данная уязвимость находиться на стадии совершенствования и поддается исправлению, потому в последующих моделях оборудования с режимом WPS стали внедряться ограничения на количество попыток входа, что существенно затруднило задачу несанкционированного доступа для заинтересованных в этом лиц.

И тем не менее, чтобы повысить общий уровень безопасности, опытные пользователи рекомендуют принципиально отказываться от рассмотренной технологии.

Шифрование WPA2

В основе стандарта WPA2 лежит метод шифрования AES, пришедший на смену стандартам DES и 3DES в качестве отраслевого стандарта де-факто. Требующий большого объема вычислений, стандарт AES нуждается в аппаратной поддержке, которая не всегда имеется в старом оборудовании БЛВС.

Для аутентификации и обеспечения целостности данных WPA2 использует протокол CBC-MAC (Cipher Block Chaining Message Authentication Code), а для шифрования данных и контрольной суммы MIC — режим счетчика (Counter Mode — CTR). Код целостности сообщения (MIC) протокола WPA2 представляет собой не что иное, как контрольную сумму и в отличие от и WPA обеспечивает целостность данных для неизменных полей заголовка 802.11. Это предотвращает атаки типа packet replay с целью расшифровки пакетов или компрометации криптографической информации.

Для расчета MIC используется 128-разрядный вектор инициализации (Initialization Vector — IV), для шифрования IV — метод AES и временный ключ, а в итоге получается 128-разрядный результат. Далее над этим результатом и следующими 128 бит данных выполняется операция “исключающее ИЛИ”. Результат ее шифруется посредством AES и TK, а затем над последним результатом и следующими 128 бит данных снова выполняется операция “исключающее ИЛИ”. Процедура повторяется до тех пор, пока не будет исчерпана вся полезная нагрузка. Первые 64 разряда полученного на самом последнем шаге результата используются для вычисления значения MIC.

Для шифрования данных и MIC используется основанный на режиме счетчика алгоритм. Как и при шифровании вектора инициализации MIC, выполнение этого алгоритма начинается с предварительной загрузки 128-разрядного счетчика, где в поле счетчика вместо значения, соответствующего длине данных, берется значение счетчика, установленное на единицу. Таким образом, для шифрования каждого пакета используется свой счетчик.

С применением AES и TK шифруются первые 128 бит данных, а затем над 128-бит результатом этого шифрования выполняется операция “исключающее ИЛИ”. Первые 128 бит данных дают первый 128-разрядный зашифрованный блок. Предварительно загруженное значение счетчика инкрементально увеличивается и шифруется посредством AES и ключа шифрования данных. Затем над результатом этого шифрования и следующими 128 бит данных, снова выполняется операция “исключающее ИЛИ”.

Процедура повторяется до тех пор, пока не зашифруются все 128-разрядные блоки данных. После этого окончательное значение в поле счетчика сбрасывается в ноль, счетчик шифруется с использованием алгоритма AES, а затем над результатом шифрования и MIC выполняется операция “исключающее ИЛИ”. Результат последней операции пристыковывается к зашифрованному кадру.

После подсчета MIC с использованием протокола CBC-MAC производится шифрование данных и MIC. Затем к этой информации спереди добавляется заголовок 802.11 и поле номера пакета CCMP, пристыковывается концевик 802.11 и все это вместе отправляется по адресу назначения.

Расшифровка данных выполняется в обратном шифрованию порядке. Для извлечения счетчика задействуется тот же алгоритм, что и при его шифровании. Для дешифрации счетчика и зашифрованной части полезной нагрузки применяются основанный на режиме счетчика алгоритм расшифровки и ключ TK. Результатом этого процесса являются расшифрованные данные и контрольная сумма MIC. После этого, посредством алгоритма CBC-MAC, осуществляется перерасчет MIC для расшифрованных данных. Если значения MIC не совпадают, то пакет сбрасывается. При совпадении указанных значений расшифрованные данные отправляются в сетевой стек, а затем клиенту.

Нередко возникает вопрос: какой тип шифрования Wi-Fi выбрать для домашнего маршрутизатора. Казалось бы мелочь, но при некорректных параметрах, к сети , да и c передачей информации по Ethernet-кабелю могут возникнуть проблемы.

Поэтому здесь мы рассмотрим, какие типы шифрования данных поддерживают современные WiFi роутеры, и чем тип шифрования aes отличается от популярного wpa и wpa2.

Преимущества и недостатки WPA шифрования

К преимуществам данной технологии стоило бы отнести следующее:

- Усиленная безопасность передачи данных (в сравнении с WEP, предшественником, WPA).

- Более жесткий контроль доступа к Wi-Fi.

- Совместимость с большим количеством устройств, которые используются для организации беспроводной сети.

- Централизованное управление безопасностью. Центром в этом случае является сервер аутентификации. За счет этого злоумышленники не имеют возможности получить доступ к скрытым данным.

- Предприятия могут использовать собственные политики безопасности.

- Простота в настройке и дальнейшем использовании.

Конечно же, есть у данной технологии и недостатки, причем они зачастую оказываются весьма значительными. В частности, речь идет вот о чем:

- Ключ TKIP можно взломать максимум за 15 минут. Об этом заявила группа специалистов в 2008 году на конференции PacSec.

- В 2009 году специалистами из Университета Хиросимы был разработан метод взлома любой сети, где используется WPA, за одну минуту.

- С помощью уязвимости, названной специалистами Hole196, можно использовать WPA2 со своим ключом, а не с тем, который требуется сервером аутентификации.

- В большинстве случаев любое WPA можно взломать с помощью обычного перебора всех возможных вариантов (брут-форс), а также при помощи так называемой атаки по словарю. Во втором случае используются варианты не в хаотическом порядке, а по словарю.

Конечно, чтобы воспользоваться всеми этими уязвимостями и проблемами, необходимо иметь особенные знания в области построения компьютерных сетей.

Большинству рядовых пользователей все это недоступно. Поэтому Вы можете особо не переживать о том, что кто-то получит доступ к Вашему Wi-Fi.

Рис. 4. Взломщик и компьютер

Доброго времени суток, дорогие друзья, знакомые и прочие личности. Сегодня поговорим про WiFi шифрование

, что логично из заголовка.

Думаю, что многие из Вас пользуются такой штукой как , а значит, скорее всего, еще и Wi-Fi

на них для Ваших ноутбуков, планшетов и прочих мобильных устройств.

Само собой, что этот самый вай-фай должен быть закрыт паролем, иначе вредные соседи будут безвозмездно пользоваться Вашим интернетом, а то и того хуже, — Вашим компьютером:)

Само собой, что помимо пароля есть еще и всякие разные типы шифрования этого самого пароля, точнее говоря, Вашего Wi-Fi

протокола, чтобы им не просто не пользовались, но и не могли взломать.

В общем, сегодня хотелось бы немного поговорить с Вами о такой вещи как WiFi

шифрование, а точнее этих самых WPE, WPA, WPA2, WPS

и иже с ними.

Готовы? Давайте приступим.

Общие стандарты безопасности сети Wi-Fi

Большинство устройств Wi-Fi, включая компьютеры, маршрутизаторы и телефоны, поддерживают несколько стандартов безопасности. Доступные типы безопасности и даже их имена различаются в зависимости от возможностей устройства.

WEP расшифровывается как Wired Equivalent Privacy. Это оригинальный стандарт безопасности беспроводной связи Wi-Fi, который до сих пор широко используется в домашних компьютерных сетях.

- WEP-64-битный ключ (иногда называемый WEP-40)

- WEP 128-битный ключ (иногда называемый WEP-104)

- WEP 256-битный ключ

Некоторые устройства поддерживают несколько версий безопасности WEP, другие – позволяют администратору выбрать только один параметр WEP. WEP не следует использовать, кроме крайних случаев, поскольку он обеспечивает очень ограниченную защиту.

WPA означает Wi-Fi Protected Access. Этот стандарт был разработан для замены WEP. Устройства Wi-Fi обычно поддерживают несколько вариантов технологии WPA. Традиционный WPA, также известный как WPA-Personal и иногда также называемый WPA-PSK, предназначен для домашних сетей, а другая версия, WPA-Enterprise, предназначена для корпоративных сетей.

WPA2 – это улучшенная версия защищенного доступа Wi-Fi, поддерживаемая всем новым оборудованием Wi-Fi. Как и WPA, WPA2 также существует в формах Personal/PSK и Enterprise.

802.1X обеспечивает сетевую аутентификацию для Wi-Fi и других типов сетей. Как правило, используется крупными предприятиями, так как эта технология требует дополнительных знаний для настройки и обслуживания. 802.1X работает как с Wi-Fi, так и с сетями других типов. В конфигурации Wi-Fi администраторы обычно настраивают аутентификацию 802.1X для совместной работы с шифрованием WPA/WPA2-Enterprise. 802.1X также известен как RADIUS.

Последствия атак

Самое простое – использовать вашу Wi-Fi-сеть для получения бесплатного интернет-доступа. «Симптомы»: падение скорости, превышение лимитов трафика, увеличение пинга.

Хакеры могут использовать ваш Wi-Fi для совершения противоправных действий. К примеру, взлома сетей и аккаунтов, рассылки спама и т.п. Если правоохранительные органы отследят преступников до вашего IP, придётся объясняться. Вероятность невелика, но неприятно.

Наконец, самое страшное – если хакеры решат перехватить и расшифровать ваш трафик. И получить данные, которые вы бы не хотели кому-то предоставлять: пароли от социальных сетей и банковских аккаунтов, интимные фото, личную переписку.

Наконец, есть возможность осуществления атак «человек посередине». Можно перехватывать сеансы TCP, выполнять вставку информации в сеансы HTTP, воспроизводить адресные или широковещательные пакеты.