Обнаружение и удаление кейлоггеров

Обнаружение вредоносных кейлоггеров не так просто из-за того, что эти приложения не ведут себя, как другие вредные программы. Не ищут на компьютере жертвы ценные данные и не отправляют их на контролирующие серверы.

Более того, в отличие от других вредителей, они не вредят данным, хранящимся на зараженном устройстве. Клавиатурные шпионы запрограммированы так, чтобы их присутствие оставалось незамеченным.

Продукты для защиты от вредоносных программ детектируют и удаляют известные уже варианты клавиатурных шпионов, но в случае специализированной атаки могут их не распознать достаточно быстро (в зависимости от активности вредоносной программы на зараженном компьютере).

Когда пользователь подозревает, что на его устройстве появился кейлоггер, может попробовать его перехитрить, запустив систему с помощью диска, USB-флэш-накопителя или с помощью виртуальной клавиатуры, которая защищает данные, введенные через стандартную клавиатуру.

Программы для поиска и удаления клавиатурных шпионов

- Любой антивирусный продукт. Все антивирусы в той или иной мере могут находить клавиатурные шпионы, однако клавиатурный шпион не является вирусом и в результате пользы от антивируса мало;

- Утилиты, реализующие механизм сигнатурного поиска и эвристические механизмы поиска. Примером может служить утилита AVZ, сочетающая сигнатурный сканер исистему обнаружения клавиатурных шпионов на базе ловушек;

- Специализированные утилиты и программы, предназначенные для обнаружения клавиатурных шпионов и блокирования их работы. Подобные программы наиболее эффективны для обнаружения и блокирования клавиатурных шпионов, поскольку как правило могут блокировать практически все разновидности клавиатурных шпионов.

Из специализированных программ интерес могут представлять коммерческие продукты PrivacyKeyboard и Anti-keylogger (http://www.bezpeka.biz/). Интерфейс программы Anti-keylogger показан на рисунке:

Программа Anti-keylogger работает в фоновом режиме и производит обнаружение программ, подозреваемых в слежении за клавиатурой. В случае необходимости можно вручную разблокировать работу любой из обнаруженных программ (например, на рисунке видно, что в список «шпионов» попали MSNMessangerи программа зачачки из Интернет FlashGet). Для обнаружение клавиатурных шпионов не применяются базысигнатур, обнаружение ведется эвристическими методами.

Тестирование программы показало, что она эффективно противодействует клавиатурным шпионам, основанным на применении ловушек, циклического опросаи клавиатурного драйвера-фильтра.

Другим примером может служить программа Advanced Anti Keylogger (http://www.anti-keylogger.net).

В режиме обучения данная программа по логике работы напоминает Firewall– при обнаружении подозрительной активности выводится предупреждение с указанием имени и описания программы. Пользователь может выбрать действие на сеанс (разрешить, запретить), или создать постоянное правило для правило для приложения.В ходе тестов Advanced Anti Keylogger уверенно обнаружил все основные разновидности клавиатурных шпионов (на базе ловушки, циклического опроса, драйвера-фильтра). Настройки программы защищаются паролем, который задается в ходе инсталляции.

Чем опасны кейлоггеры

В отличие от других типов вредоносного программного обеспечения, для системы кейлоггер абсолютно безопасен. Однако он может быть чрезвычайно опасным для пользователя: с помощью кейлоггера можно перехватить пароли и другую конфиденциальную информацию, вводимую пользователем с помощью клавиатуры. В результате злоумышленник узнает коды и номера счетов в электронных платежных системах, пароли к учетным записям в online-играх, адреса, логины, пароли к системам электронной почты и так далее.

После получения конфиденциальных данных пользователя злоумышленник может не только банально перевести деньги с его банковского счета или использовать учетную запись пользователя в online-игре. К сожалению, наличие таких данных в ряде случаев может приводить к последствиям более серьезным, чем потеря некоторой суммы денег конкретным человеком. Использование кейлоггеров позволяет осуществлять экономический и политический шпионаж, получать доступ к сведениям, составляющим не только коммерческую, но и государственную тайну, а также компрометировать системы безопасности, используемые коммерческими и государственными структурами (например, с помощью кражи закрытых ключей в криптографических системах).

Кейлоггеры, наряду с фишингом и методами социальной инженерии (см. статью «Кража собственности в компьютерных сетях»), являются сейчас одним из главных методов электронного мошенничества. Однако если в случае фишинга бдительный пользователь может сам себя защитить — игнорировать явно фишинговые письма, не вводить персональные данные на подозрительных веб-страницах, — то в случае с клавиатурными шпионами никаким другим способом, кроме использования специализированных средств защиты, обнаружить факт шпионажа практически невозможно.

Проблеме защиты конфиденциальных данных уже ни один год и универсального решения для нее не существует. В настоящее время, есть достаточно широкий выбор программ для обеспечения безопасности компьютера, к примеру, различные антивирусы, брандмауэры или ограничение прав доступа. Но не стоит полностью полагаться на эти способы защиты, ведь кроме вирусных атак существует угроза, которая идет от человека. Как узнать, что происходит с рабочим компьютером, когда пользователь находится на обеденном перерыве или просто отошел на несколько минут?

Опытному пользователю хватит и нескольких минут для того, чтобы узнать огромное количество информации о владельце компьютера. Проще всего получить доступ к истории переговоров по различным мессенджерам и к переписке по электронной почте. Кроме того, за несколько минут можно изъять список всех используемых паролей системы, а также просмотреть список всех ресурсов, которые посещались владельцем. Стоит ли говорить о незащищенных файлах и папках?

В данном обзоре пойдет речь о специализированных программных продуктах, предназначенных для шпионажа за компьютером и его пользователем. Подобные утилиты достаточно часто используются на рабочих компьютерах, для контроля сотрудников, а также в домашних условиях для организации родительского контроля или слежением за действиями второй половины.

Различные брандмауэры и антивирусы относятся к приложениям подобного типа с подозрением и могут рассмотреть в них признаки вредоносного ПО. Разработчики подобных утилит указывают об этом на своих сайтах. Однако, после соответствующей настройки брандмауэра, он перестанет реагировать на программу-шпиона.

Как защититься от кейлоггеров

Зачастую, известные кейлоггеры уже добавлены в базу данных антивируса, и поэтому методика защиты такая же, как от любого вредоносного софта:

- Установка антивирусного продукта;

- Поддержка актуальной базы данных.

Стоит заметить, большинство антивирусных программ относит кейлоггеры к классу потенциально опасного ПО, и тут необходимо уточниться, что в настройках по умолчанию антивирусный продукт детектирует наличие подобного рода программ. Если нет, то стоит произвести настройки вручную, чтобы защититься от большинства распространенных шпионов.

Вообще, так как кейлогееры нацелены на шпионаж за конфиденциальными данными, то следует прибегнуть к следующим способам безопасности:

Использование одноразовых паролей/двухфакторная аутентификация

- Пароль действителен только единожды

- Ограничено время его ввода

- Получить одноразовый пароль можно с помощь аппаратных средств:

- брелок (например, Aladdin eToken)

- «калькулятор» (например, RSA SecurID Token)

- отправка СМС с мобильного телефона и получение кода доступа

Использование систем проактивной защиты, позволяющей предупреждать пользователя об установке /активизации программыхкейлоггеров

Использование виртуальной клавиатуры, представляющей клавиатуру на экране в виде изображения, позволяет защититься и от программных, и от аппаратных шпионов.

Они не всегда незаконны

Читая определение кейлоггера, вы можете подумать, что все кейлоггеры незаконны.

Это не так. У них есть законные, полезные применения. Например, клавиатурные шпионы часто используются ИТ-отделами для устранения проблем в системе.

Кроме того, они могут следить за действиями сотрудников. А на личном уровне вы можете следить за тем, что ваши дети делают на компьютере. Кроме того, существует множество других совершенно законных вариантов использования кейлоггера на компьютерах.

Кейлоггинг становится угрозой, если есть злой умысел. Проще говоря, если вы устанавливаете кейлоггер на принадлежащее вам устройство, это законно. Если за спиной фактического владельца установлен кейлоггер для кражи данных, это незаконно.

Обработка аппаратных кейлоггеров

В отличие от программных кейлоггеров, аппаратное шпионское ПО гораздо труднее обнаружить.

Практически единственный способ обнаружить кейлоггер, который был аппаратно установлен на вашем устройстве — это когда вы заметили, что некоторые из ваших учетных данных были скомпрометированы.

В противном случае их практически невозможно увидеть невооруженным глазом, что в значительной степени является их целью.

К счастью, аппаратные кейлоггеры очень редки.

Прежде всего, они в основном используются в атаках с высокими ставками, а это означает, что большинство обычных пользователей защищены от них.

Во-вторых, для фактической установки кейлоггера требуется, чтобы кто-то имел физический доступ к вашему устройству.

Если у вас есть основания полагать, что на вашем устройстве установлен аппаратный кейлоггер, вам необходимо отнести свое устройство в специализированную мастерскую по ремонту устройств для его проверки.

Последние мысли

Кейлоггеры по-прежнему представляют собой очень активную угрозу.

Это особенно актуально, когда речь идет о таких сервисах, как Gmail, который привязан к множеству сайтов и других сервисов, которыми мы пользуемся каждый день.

Предприятиям и крупным корпорациям также приходится ежегодно отражать огромное количество кибератак, в том числе вредоносных программ с кейгенами.

Таким образом, им приходится вкладывать значительные средства в кибербезопасность и учить своих сотрудников, как не попасться на обычную тактику, которую используют хакеры.

Однако все не безнадежно — далеко не так.

Изучая, как работают кейлоггеры и другие вредоносные программы, и следуя советам о том, как защитить себя от этих атак, вы значительно снижаете шансы стать их жертвой.

А вы уверены что на вашем компьютере нет кейлоггеров? Когда вы последний раз прогоняли свой компьютер антивирусом?

Дайте нам свои ответы ниже.

До скорых встреч! Заходите!

Посмотрим на концепцию keylogger «ов глужбе

Также стоит отметить, что современные клавиатурные шпионы не просто записывают коды вводимых клавиш – они «привязывают» клавиатурный ввод к текущему окну и элементу ввода.

Многие же keylogger

’ы отслеживают список запущенных приложений, умеют делать «снимки» экрана по заданному расписанию или событию, шпионить за содержимым буфера обмена и решать ряд задач, нацеленных на скрытное слежение за пользователем.

Записываемая информация сохраняется на диске, и большинство современных клавиатурных шпионов могут формировать различные отчеты (записывая их в специализированный журнал регистрации, т.е Log

-файл), могут передавать их или http/

.

Кроме того, ряд современных keylogger

’ов пользуются RootKit-

технологиями для маскировки следов своего присутствия в системе.

В общем, вот такая многогранная «зараза», при наличии которой на Вашем компьютере Вы даже чихнуть спокойно не сможете без её ведома:)

Вы скажите, что сейчас на рынке куча антивирусных пакетов, как платных, так и бесплатных (о которых мы писали в своих обзорах, это и и и т.п.), неужели так сложно отловить какой-то «неказистый» клавиатурный шпион?

Порой-таки да, сие весьма проблематично, ибо с точки зрения антивируса это не вирус (т.к. он не обладает способностью к размножению) и не троянская программа, поэтому многие «защитники» если и ловят кейлоггеры, то только со специальной, расширенной базой и дополнительными модулями, на то нацеленными.

Другая проблема связана с тем, что кейлоггеров известно превеликое множество (да и написать его не составляет особого труда) — как следствие, сигнатурный поиск против них малоэффективен.

Вообще, вариантов реализации клавиатурного шпиона преогромное множество, однако у всех них есть общий принцип работы,– это внедрение в процесс прохождения сигнала от нажатия клавиши до появления символа на экране.

Самым распространенным вариантом реализации является кейлоггер, устанавливающий клавиатурные ловушки, хуки (с ударом в боксе нет ничего общего:)).

В Windows

хуком называется механизм перехвата сообщений системы, использующий особую функцию:

- Для этой функции используют механизм Win32API

. Большинство клавиатурных шпионов данного вида используют хук WH_Keyboard

; - Кроме хука WH_KEYBOARD

используют также хук WH_JOURNALRECORD

; - Отличие между ними заключается в том, что WH_JOURNALRECORD

не требуется наличия отдельной динамической библиотеки (DLL

), что упрощает распространение сей гадости по сети.

Клавиатурные хуки считывают информацию с системной очереди аппаратного ввода, находящейся в системном процессе. Особую популярность данный метод приобрел в связи с тем, что фильтрующая ловушка позволяет перехватить абсолютно все нажатия клавиш, так как хук контролирует все потоки системы.

Также для создания такого шпиона не требуется особых знаний, кроме знания Visual C++

или Delphi

и Win32API

. Однако использование данного способа вынуждает программиста-хакера создавать отдельную динамическую библиотеку DLL

.

Стоит сказать, что методика ловушек достаточно проста и эффективна, но у нее есть ряд недостатков. Первым недостатком можно считать то, что DLL

с ловушкой отражается в адресное пространство всех GUI

-процессов, что может применяться для обнаружения клавиатурного шпиона.

Поиск и удаление клавиатурных шпионов

Какими же способами защититься от этой нечистой силы?

- Любая антивирусная программа

- Утилиты с механизмами сигнатурного и эвристического поиска (например, AVZ).

- Утилиты и программы, направленные на обнаружение клавиатурных шпионов и блокировку их работы. Такой способ защиты наиболее эффективен, так как данное ПО блокирует,какправило, практически все виды кейлоггеров.

Стоит отметить, что софт, направленный на отлов клавиатурных шпионов, имеет две особенности: программное обеспечение такого рода по большей части платное и редко присутствует русский язык.

Установка стандартная, следует нажимать «Далее», ошибиться сложно. После установки предлагается запустить программу. Для сканирования жмем «Scan Now».

Правда, стоит заметить, что программа не обновлялась 3 года.

А вообще, данныя программа проводит проверку системного реестра на наличие в нем ключей вредоносных программ. Утилита имеет некоторые функциональные возможности, тем самым позволяя отображать список загружаемых программ при старте операционной системы (“HiJack Scan→Startup“), выводить список сервисов, показывать активные порты, просмотривать “куки” Internet Explorer и др. После сканирования появится подобное окно:

- перехвата буфера обмена,

- перехвата нажатий клавиатуры,

- перехвата текста из окон

и многое другое. Anti-keylogger не использует сигнатурные базы , так как базируется только на эвристических алгоритмах. Anti-keylogger способна защитить от целенаправленных атак, которые весьма опасны и популярны у киберпреступников. Особенно эффективно в борьбе с клавиатурными шпионами, основанными на применении ловушек, циклического опроса и клавиатурного драйвера-фильтра.

Anti-keylogger имеет бесплатный вариант, ограниченный временем использования – 10 рабочих сессий, каждая по 2 часа, что вполне достаточно для проверки ПК за один раз.

Итак, что же имеем:

- Кейлоггеры позиционируются как легальное ПО, но многие из могут быть использованы для кражи персональной информации пользователей.

- Сегодня кейлоггеры, вместе с фишингом и и т.п., стали одним из основных методов электронного мошенничества.

- Отмечается рост числа вредоносных программ с функциональностью кейлоггеров.

- Распространение программных кейлоггеров на основе rootkit-технологий, что делает их невидимыми для пользователя и антивирусных сканеров.

- Для обнаружения факта шпионажа с помощью клавиатурных шпионов требуется использование специализированных средств защиты.

- Необходимость в многоуровневой защите (антивирусные продукты с функцией детектирования опасного ПО, средства проактивной защиты, виртуальная клавиатура).

Оставьте свой комментарий!

Tags:

- keylogger

- антивирусы

- защита данных

- защита информации

- кейлоггер

Что такое кейлоггер

В переводе с английского keylogger — это регистратор нажатий клавиш. В большинстве источников можно найти следующее определение кейлоггера: кейлоггер (клавиатурный шпион) — программное обеспечение, основным назначением которого является скрытый мониторинг нажатий клавиш и ведение журнала этих нажатий. Это определение не совсем верно, так как в качестве кейлоггеров может использоваться как программное обеспечение, так и аппаратные средства

Аппаратные кейлоггеры встречаются значительно реже, чем программные, однако при защите важной информации о них ни в коем случае нельзя забывать

Перехват нажатий клавиш может использоваться обычными программами и часто применяется для вызова функций программы из другого приложения с помощью «горячих клавиш» (hotkeys) или, например, для переключения неправильной раскладки клавиатуры (как Keyboard Ninja). Существует масса легального ПО, которое используется администраторами для наблюдения за тем, что делает работник в течение дня, или для наблюдения пользователем за активностью посторонних людей на своем компьютере. Однако где проходит грань между «законным» использованием «легального» ПО и его использованием в криминальных целях? То же «легальное» ПО зачастую используется и в целях умышленного похищения секретных данных пользователя — например, паролей.

Большинство существующих на данный момент кейлоггеров считаются «легальными» и свободно продаются, так как разработчики декларируют множество причин для использования кейлоггеров, например:

- для родителей: отслеживание действий детей в Интернете и оповещение родителей в случае попыток зайти на сайты «для взрослых» (parental control);

- для ревнивых супругов: отслеживание действий своей половины в Сети в случае подозрения на «виртуальную измену»;

- для службы безопасности организации: отслеживание фактов нецелевого использования персональных компьютеров, их использования в нерабочее время;

- для службы безопасности организации: отслеживание фактов набора на клавиатуре критичных слов и словосочетаний, которые составляют коммерческую тайну организации, и разглашение которых может привести к материальному или иному ущербу для организации;

- для различных служб безопасности: проведение анализа и расследования инцидентов, связанных с использование персональных компьютеров;

- другие причины.

Однако это скорее привычное, чем объективное положение вещей, так как для решения всех указанных задач существуют и другие способы, а ЛЮБОЙ легальный кейлоггер может использоваться во вредоносных целях, и в последнее время именно кража информации пользователей различных систем онлайновых платежей стала, к сожалению, главным применением кейлоггеров (для этих же целей вирусописателями постоянно разрабатываются новые троянцы-кейлоггеры).

Кроме того, многие кейлоггеры прячут себя в системе (т.к. имеют функции руткита), что значительно облегчает их использование в преступных целях. Такое использование делает задачу обнаружения кейлоггеров одной из приоритетных для антивирусных компаний. В классификации вредоносных программ «Лаборатории Касперского» существует специальная категория Trojan-Spy (шпионские программы), в которую попадают программы, содержащие функции клавиатурных шпионов . Согласно определению Trojan-Spy, «эти троянцы осуществляют электронный шпионаж: вводимая с клавиатуры зараженного компьютера информация, снимки экрана, список активных приложений и действия пользователя с ними сохраняются в какой-либо файл на диске и периодически отправляются злоумышленнику».

Простые советы

Кейлоггеры очень трудно обнаружить, особенно на компьютерах, которыми вы не владеете и не управляете. Например, в кофейнях, публичных библиотеках или холлах гостиниц. Поэтому вам следует как можно меньше входить в свои учетные записи на общественных компьютерах. Если возможно, используйте живой дистрибутив Linux для загрузки соответствующего компьютера, выполнения команд и последующего нормального выключения.

На домашнем компьютере убедитесь, что у вас установлено и обновлено лицензионное антивирусное решение. Он автоматически сканирует ваш компьютер и принимает соответствующие меры при обнаружении кейлоггеров.

В связи с тем, что кейлоггер можно установить удаленно, будьте внимательны при открытии любых вложений в сообщениях электронной почты, а также при скачивании файлов с веб-сайтов/сетевых дисков. О том как обманывают мошенники сегодня, как избежать обмана и что делать >>> смотрите на моем бусти-канале.

Если хотите научиться рекламе в ВКонтакте и потом достойно зарабатывать, смортите вот эту статью. Но если вы хотите простой заработок без вложений, который подойдет всем и каждому, то обязательно посмотрите информацию вот здесь.

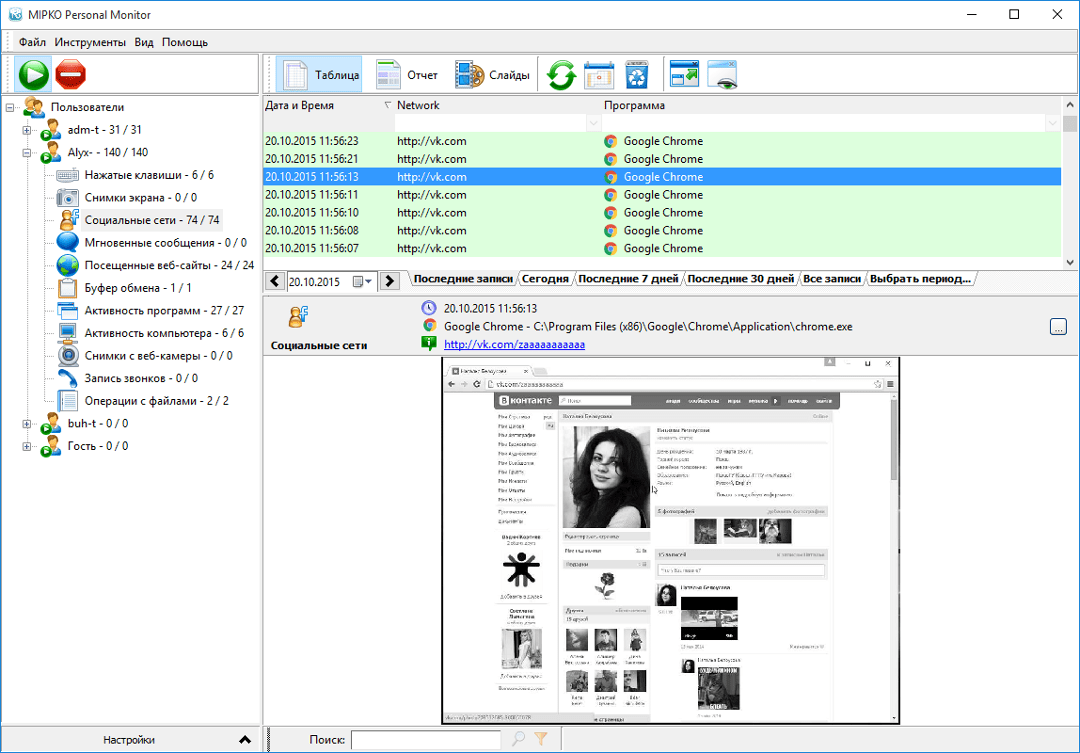

Особенность №2: простой и понятный интерфейс

Еще одна особенность Mipko Personal Monitor — предельно простой интерфейс. Ведь мы создавали эту программу специально для домашних пользователей.

Мы прекрасно понимаем, что вы не обязаны хорошо разбираться в компьютере. Вы можете иметь поверхностное отношение о подобных программах. Поэтому в нашей программе нет лишних функций, не нужных дома. Нет сложной многоступенчатой настройки, которая занимает час-два даже у опытного сисадмина.

Поэтому у keylogger Mipko Personal Monitor предельно простой интерфейс. Он, как iPhone, настолько прост и понятен, что с ним разберется абсолютно любой человек — от школьника до вашей бабушки. При этом интерфейс у Mipko Personal Monitor на 100% русскоязычный, как и техническая поддержка.

Использую Вашу программу для контроля за ребенком. Ребенок научился стирать историю в браузере и был очень удивлен что все остается. На данный момент отзывы только положительные.

Приучин С.Л.

Как удалить Keylogger

Узнав, как обнаружить кейлоггер, вы должны знать, как удалить его с компьютера. Ключ-кейггер можно удалить из устройства, используя следующие два метода:

Способ 1

. Если вы обнаружили кейлоггер в диспетчере задач, удалите дублируемую копию Winlogon.

Способ 2

. Если вы обнаружили неизвестную программу, установленную в вашей системе, удалите эту программу.

Эти два являются самыми простыми способами обнаружения и удаления кейлоггера вручную из вашей системы. Ручные методы закладывают основу для защиты компьютера от вредоносной деятельности и, таким образом, помогают предотвратить кражу любых данных.

Кроме того, на рынке доступно программное обеспечение, которое может помочь обнаружить клавиатурные шпионы и удалить их с компьютера. Вы можете узнать, как обнаружить кейлоггер и удалить его с компьютера, установив программное обеспечение, способное обнаруживать и удалять вредоносный инструмент.

Программное обеспечение сканирует компьютер любого вредоносного файла, который способен красть информацию, хранящуюся в нем, и отправлять его хакерам.

Программное обеспечение не только сканирует компьютер, но также предотвращает или защищает компьютер, отключая автоматическую установку любой программы, которая может быть подвержена риску.

Keylogger стал серьезной угрозой, поскольку большее число людей использует цифровые гаджеты для различных задач. Будь то онлайн-транзакция или частные чаты, кейлогеры могут взломать детали и записать все, что вы набираете, с помощью клавиатуры нашего устройства.

Аппаратное обеспечение Keylogger:

Аппаратный кейлоггер поставляется в виде USB-устройств, которые могут быть подключены к компьютерной системе. Этот конкретный тип кейлоггера встроен в заднюю часть центрального процессора (CPU) и снимает активность клавиатуры.

Программное обеспечение Keylogger:

Программный кейлоггер встроен в программное обеспечение и программу, установленные или устанавливаемые на ваш компьютер. Когда мы устанавливаем какое-либо программное обеспечение в компьютерной системе, автоматически создаются определенные файлы. Эти файлы могут быть злыми и могут записывать и красть информацию с компьютера.

Независимо от того, какой тип кейлоггера на вашем компьютере влияет, каждый кейлоггер может привести к необратимым потерям.

Поэтому крайне важно своевременно обнаружить кейлоггер, чтобы предотвратить кражу любых важных данных. Существует также один трюк для предотвращения потери каких-либо типов информации через клавиатуру, вы можете хранить данные, такие как имя пользователя и пароль, в блокноте, а также копировать и вставлять детали, когда это необходимо

Существует также один трюк для предотвращения потери каких-либо типов информации через клавиатуру, вы можете хранить данные, такие как имя пользователя и пароль, в блокноте, а также копировать и вставлять детали, когда это необходимо.

Тем не менее, в этом случае вам нужно будет дополнительно осознавать данные, хранящиеся в блокноте, поскольку хакеры могут красть информацию. Риск взлома повсюду, но он не должен мешать нам использовать цифровые гаджеты.

Используйте интеллектуальные устройства, проявляя бдительность. Не допускайте, чтобы что-то вроде кейлоггера мешало вам продвигаться вперед по вашему пути. Убедитесь, что ваша компьютерная система обновлена, и все ее программы функционируют должным образом.

Запуск антивирусного программного обеспечения регулярно также может помочь защитить ваш компьютер, когда вы в сети, а также в автономном режиме.

Доброго времени суток, всем тем, кто зашел к нам на «огонек». Сегодня речь пойдет о том, что есть keylogger

и как оно вообще работает.

Сегодня речь пойдет не о всем известных обычных «зловредах» ( , и т.п.), а о малознакомой (широкому кругу пользователей), но не менее опасной заразе, чем всякие другие.

Разобраться, что это такое, для чего они не нужны (чем опасны), какие бывают и как с ними бороться, — вот поистине достойная цель, которую нам и предстоит сегодня осилить.

Что ж, работы непочатый край, засучиваем рукава и вперед. Читаем.

Клавиатурный шпион на базе руткит-технологии в UserMode

Принцип действия такого клавиатурного шпиона основан на перехвате ряда функций USER32.DLL для мониторинга их вызовов. Данные вредоносные программы пока не получили особого распространения, но это только вопрос времени. Опасность применения руткит-технологии в клавиатурном шпионе объясняется тем, что, во-первых, многие антикейлоггеры не рассчитаны на поиск шпионов такого типа и не способны им противодействовать, а во-вторых, антируткиты часто не проверяют перехваты функций библиотеки user32.dll.

Принцип работы шпиона достаточно прост: при помощи любой из известных руткит-технологий производится перехват одной или нескольких функций, позволяющих получить контроль над вводимой с клавиатуры информацией. Самым простым является перехват функций GetMessage и PeekMessage (рис. 2).

Рис. 2

Работа шпиона организована следующим образом. Приложение вызывает функцию PeekMessage для того, чтобы узнать, есть ли в очереди сообщения указанного типа. Этот вызов перехватывается по руткит-принципу (методика в данном случае не имеет значения). Затем перехватчик вызывает реальную функцию PeekMessage из user32.dll и анализирует возвращаемые результаты. Если функция возвращает true, это означает, что сообщение было в очереди и что оно извлечено в тот буфер, указатель на который передается в качестве первого параметра функции. В этом случае перехватчик проверяет сообщения в буфере на предмет обнаружения сообщений типа WM_KEYDOWN (нажатие клавиши), WM_KEYUP (отпускание клавиши), WM_CHAR (посылается окну после обработки WM_KEYDOWN при помощи TranslateMessage). При выявлении подобного сообщения можно узнать код нажимаемой клавиши и передать его системе протоколирования и анализа (шаг 4). Далее управление возвращается приложению (шаг 5), которое не знает о наличии перехватчика.

Подобный клавиатурный шпион очень опасен, так как:

- он не обнаруживается стандартными методиками поиска клавиатурных шпионов;

- возможно внедрение перехватчика по определенным условиям, в результате чего он внедряется не во все GUI-процессы, а в строго определенные (например, в процессы браузера или в приложение типа WebMoney);

- против него бесполезны экранные клавиатуры и прочие средства борьбы с клавиатурными шпионами;

- кроме перехвата функций PeekMessage и GetMessage, могут быть перехвачены функции копирования информации при работе с буфером обмена (OpenClipboard, CloseClipboard, GetClipboardData, SetClipboardData), опроса состояния клавиатуры (GetKeyState, GetAsyncKeyState, GetKeyboardState) и другие функции user32.dll, что усиливает опасность шпиона, а перехват функций типа CreateWindow позволяет отслеживать создание окон.

Как они работают?

Давайте рассмотрим небольшой пример. Допустим, у человека есть счёт в банке, на котором находится сто тысяч рублей, — сумма довольно неплохая. Он периодически заходит в свой электронный кабинет пользователя, используя при этом пароль и логин. А чтобы ввести их, приходится пользоваться клавиатурой. Кейлоггер же записывает, что и где было введено. Поэтому злоумышленник, зная пароль и логин, может воспользоваться средствами, если не предусмотрены дополнительные рубежи безопасности вроде подтверждения с помощью телефона. Кейлоггер выполняет функцию повторителя, который в определённый момент сливает всю собранную информацию. Некоторые из этих программ даже умеют распознавать язык ввода и с каким элементом браузера человек взаимодействует. И дополняет это всё умение создавать снимки экранов.