Настройка защиты сети WiFi

Безопасность сети WiFi

определяется настройками точки доступа. Несколько этих настроек прямо влияют

на безопасность сети.

Режим доступа к сети WiFi

Точка доступа может работать в одном из двух режимов —

открытом или защищенном. В случае открытого доступа, подключиться к точке

досутпа может любое устройство. В случае защищенного доступа подключается

только то устройство, которое передаст правильный пароль доступа.

Существует три типа (стандарта) защиты WiFi

сетей:

-

WEP (Wired Equivalent Privacy)

. Самый первый стандарт

защиты. Сегодня фактически не обеспечивает защиту, поскольку взламывается

очень легко благодаря слабости механизмов защиты. -

WPA (Wi-Fi Protected Access)

. Хронологически второй

стандарт защиты. На момент создания и ввода в эксплуатацию обеспечивал

эффективную защиту WiFi

сетей. Но в конце нулевых годов были найдены возможности для взлома

защиты WPA через уязвимости в механизмах

защиты. -

WPA2 (Wi-Fi Protected Access)

. Последний стандарт защиты. Обеспечивает

надежную защиту при соблюдении определенных правил. На сегодняшний день

известны только два способа взлома защиты WPA2.

Перебор пароля по словарю и обходной путь, через службу WPS.

Таким образом, для обеспечения безопасности сети WiFi

необходимо выбирать тип защиты WPA2.

Однако не все клиентские устройства могут его поддерживать. Например

Windows XP SP2 поддерживает только WPA.

Помимо выбора стандарта WPA2 необходимы дополнительные

условия:

Пароль для доступа к сети WiFi необходимо составлять следующим образом:

-

Используйте

буквы и цифры в пароле. Произвольный набор

букв и цифр. Либо очень редкое, значимое только для вас, слово или фразу. -

Не

используйте простые пароли вроде имя + дата

рождения, или какое-то слово + несколько цифр, например

lena1991

или dom12345

. - Если необходимо использовать только цифровой пароль, тогда его длина должна

быть не менее 10 символов. Потому что восьмисимвольный цифровой пароль

подбирается методом перебора за реальное время (от нескольких часов до

нескольких дней, в зависимости от мощности компьютера).

Если вы будете использовать сложные пароли, в

соответствии с этими правилами, то вашу WiFi сеть нельзя будет взломать

методом подбора пароля по словарю. Например, для пароля вида 5Fb9pE2a

(произвольный буквенно-цифровой), максимально возможно 218340105584896

комбинаций.

Сегодня это практически невозможно для подбора. Даже если компьютер будет

сравнивать 1 000 000 (миллион) слов в секунду, ему потребуется почти 7 лет для перебора всех значений.

WPS (Wi-Fi Protected Setup)

Если точка доступа имеет функцию WPS

(Wi-Fi Protected Setup), нужно отключить ее. Если эта функция необходима, нужно убедиться что ее

версия обновлена до следующих возможностей:

- Использование всех 8 символов пинкода вместо 4-х, как

это было вначале. - Включение задержки после нескольких попыток передачи

неправильного пинкода со

стороны клиента.

Дополнительная возможность улучшить защиту

WPS это использование цифробуквенного пинкода.

TKIP или AES? Что лучше?

Ответ: для современных устройств, однозначно больше подходит алгоритм AES.

Используйте TKIP только в том случае, если при выборе первого у вас возникают проблемы (такое иногда бывает, что при использовании шифрования AES связь с точкой доступа обрывается или не устанавливается вообще. Обычно, это называют несовместимостью оборудования).

В чём разница

AES — это современный и более безопасный алгоритм. Он совместим со стандартом 802.11n и обеспечивает высокую скорость передачи данных.

TKIP является устаревшим. Он обладает более низким уровнем безопасности и поддерживает скорость передачи данных вплоть до 54 МБит/сек.

Уязвимость

Еще в 2008 году на состоявшейся конференции PacSec была представлена методика, позволяющая взломать беспроводное соединение и прочитать передающиеся данные с маршрутизатора на клиентский терминал. Все это заняло около 12-15 минут. Однако взломать обратную передачу (клиент-маршрутизатор) так и не удалось.

Дело в том, что при включенном режиме маршрутизатора QoS можно не только прочитать передаваемую информацию, но и заменить ее поддельной. В 2009 году японские специалисты представили технологию, позволяющую сократить время взлома до одной минуты. А в 2010 году в Сети появилась информация о том, что проще всего взламывать модуль Hole 196, присутствующий в WPA2, с использованием собственного закрытого ключа.

Ни о каком вмешательстве в генерируемые ключи речь не идет. Сначала используется так называемая атака по словарю в сочетании с «брут-форс», а затем сканируется пространство беспроводного подключения с целью перехвата передаваемых пакетов и их последующей записью. Достаточно пользователю произвести подключение, как тут же происходит его деавторизация, перехват передачи начальных пакетов (handshake). После этого даже нахождение поблизости от основной точки доступа не требуется. Можно преспокойно работать в режиме оффлайн. Правда, для совершения всех этих действий понадобится специальное ПО.

Разница между WPA2, WPA, WEP протоколами Wi-Fi

Большинство точек беспроводного доступа имеют возможность включить один из трех стандартов беспроводного шифрования:

- WEP (Wired Equivalent Privacy)

- WPA2

WEP или Wired Equivalent Privacy

Первой беспроводной сетью безопасности был WEP или Wired Equivalent Privacy протокол. Он начался с 64-битного шифрования (слабый) и в итоге прошел весь путь до 256-битного шифрования (сильный). Наиболее популярной реализацией в маршрутизаторах по-прежнему является 128-битное шифрование (промежуточное). Это было рассмотрено как возможное решение, пока исследователи безопасности не обнаружили несколько уязвимостей в нем, что позволило хакерам взломать ключ WEP в течение нескольких минут. Он использовал CRC

или Cyclic Redundancy Check

.

WPA или защищенный доступ Wi-Fi

Чтобы устранить недостатки WEP, WPA был разработан как новый стандарт безопасности для беспроводных протоколов. Для обеспечения целостности сообщений он использовал протокол целостности

TKIP

или Temporal Key Integrity

. Это было отличным от WEP в некотором смысле, который использовал CRC или Cyclic Redundancy Check. Считалось, что TKIP намного сильнее, чем CRC. Его использование обеспечивало передачу каждого пакета данных с помощью уникального ключа шифрования. Комбинация клавиш увеличила сложность декодирования ключей и тем самым уменьшила количество вторжений из вне. Однако, как и WEP, WPA тоже имел недостаток. Таким образом, WPA был расширен в WPA 2.

WPA2

WPA 2 в настоящее время признан самым безопасным протоколом. Одним из наиболее важных изменений, видимых между WPA и WPA2, является обязательное использование алгоритмов AES

(Advanced Encryption Standard

) и введение CCMP (режим Counter Cipher Mode с протоколом кода проверки подлинности с цепочкой блоков)

в качестве замены TKIP. Режим CCM сочетает в себе режим конфиденциальности (CTR) и аутентификацию кода цепочки (CBC-MAC) для проверки подлинности. Эти режимы широко изучены и, как оказалось, имеют хорошо понятные криптографические свойства, которые обеспечивают хорошую безопасность и производительность в программном или аппаратном обеспечении на сегодняшний день.

WEP

(Wired

Equivalent Privacy)

— Защита, эквивалентная секретности)

— характеристика стандарта 802.11, которая

используется для обеспечения безопасности

передачи данных. Шифрование

данных осуществлялось с использованием

алгоритма RC4 на ключе со статической

составляющей от 40 до 104 бит и с дополнительной

случайной динамической составляющей

(вектором инициализации) размером 24

бит; в результате шифрование данных

производилось на ключе размером от 64

до 128 бит. Перед

WEP не стоит задача полностью скрыть

передаваемую информацию, требуется

лишь сделать ее недоступной для прочтения.

Эта технология была разработана

специально для шифрования потока

передаваемых данных в рамках локальной

сети. Использует не самый стойкий

алгоритм RC4 на статическом ключе. Часть

WEP-ключа является статической (40 бит в

случае 64-битного шифрования), а другая

часть (24 бит) – динамичекая (вектор

инициализации), то есть меняющаяся в

процессе работы сети. Основной уязвимостью

протокола WEP является то, что вектора

инициализации повторяются через

некоторый промежуток времени, и взломщику

потребуется лишь собрать эти повторы

и вычислить по ним статическую часть

ключа. Для повышения уровня безопасности

можно дополнительно к WEP шифрованию

использовать стандарт 802.1x или VPN.

Для усиления защиты применяется так

называемый вектор инициализации

Initialization Vector (IV), который предназначен

для рандомизации дополнительной части

ключа, что обеспечивает различные

вариации шифра для разных пакетов

данных. Данный вектор является 24-битным.

Таким образом, в результате мы получаем

общее шифрование с разрядностью от 64

(40+24) до 128 (104+24) бит. Идея очень здравая,

поскольку при шифровании мы оперируем

и постоянными, и случайно подобранными

символами.

Взломать

подобную защиту можно — соответствующие

утилиты присутствуют в Интернете

(например, AirSnort, WEPcrack). Основное её слабое

место — это как раз-таки вектор

инициализации. Поскольку мы говорим о

24 битах, это подразумевает около 16

миллионов комбинаций (2 в 24 степени) —

после использования этого количества

ключ начинает повторяться. Хакеру

необходимо найти эти повторы (от 15 минут

до часа для ключа 40 бит) и за секунды

взломать остальную часть ключа. После

этого он может входить в сеть как обычный

зарегистрированный пользователь.

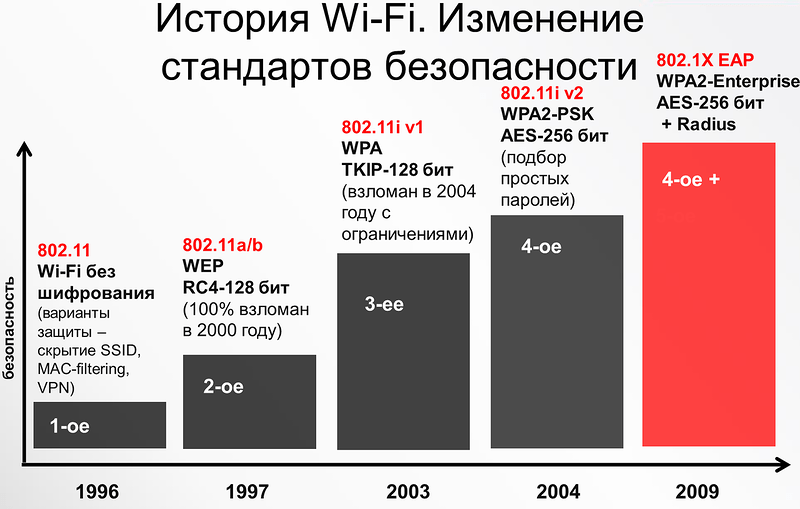

Wi-Fi — история хакерских успехов

Изначально в стандарт Wi-Fi 802.11 был заложен режим аутентификации WEP с алгоритмом шифрования RC4, который использует обычный статический или динамический ключ длиной 64 или 128 бит. Впервые WEP взломали в 2000 году. Популярному в те годы компьютеру с процессором Pentium 4 требовалось порядка 1 часа для дешифрации. Использование ресурсов современных облачных серверов и доступный мобильный интернет через 3G/LTE позволяет вскрыть защиту за считанные секунды.

Фото 1: Типы сетей в зависимости от надежности шифрования

Фото 1: Типы сетей в зависимости от надежности шифрования

В 2003 г. появился WPA с алгоритмом TKIP, который генерирует ключ для каждого пакета. Сегодня WPA-TKIP при определённом везении можно взломать за несколько часов. Например, летом 2015 г. бельгийские исследователи смогли перехватить зашифрованные cookie-файлы и за час получить доступ к компьютеру.

С 2006 г. обязательным стандартом для Wi-Fi устройств является поддержка более совершенного алгоритма шифрования WPA2 AES. Он более надежен, поэтому предыдущие алгоритмы использовать нет смысла. Однако, как и TKIP этот алгоритм также может быть взломан «в лоб» с помощью перебора вариантов пароля с использованием словаря. Специальное ПО при помощи массированный DDoS-атаки выводит из строя точку доступа. Далее, эмулирует работу точки с тем же SSID. После попытки авторизации «жертвы» на такой точке, хакер получает хэш-функцию ключа PMK-R0. Следующим этапом запускается процесс подбора пароля. Простые пароли подбираются за несколько часов, в то время как на подбор сложных паролей может потребоваться несколько недель и даже месяцев.

Немного теории

Итак, WPA – это протокол, технология, программа, которая содержит в себе набор сертификатов, используемых при передаче .

Если проще, эта технология позволяет использовать различные методы для защиты Wi-Fi сети.

Это может быть электронный ключ, он же – специальное свидетельство о праве использования данной сети (дальше мы об этом поговорим).

В общем, при помощи этой программы использовать сеть смогут только те, кто имеет на это право и это все, что Вам нужно знать.

Для справки: Аутентификация – это средство защиты, которое позволяет установить подлинность лица и его право на доступ к сети, при помощи сопоставления сообщенных им и ожидаемых данных.

К примеру, человек может проходить аутентификацию, когда прикладывает свой . Если он просто вводит логин и пароль, это только авторизация.

Но отпечаток пальца позволяет проверить, действительно ли заходит этот человек, а не кто-то взял его данные и вошел с их помощью.

Рис. 1. Сканер отпечатка пальца на смартфоне

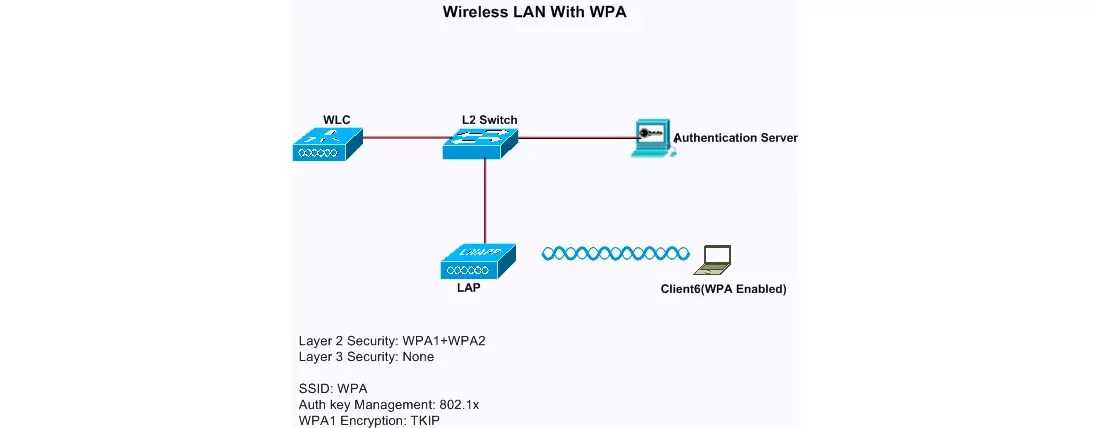

А также на схеме есть WLC – контроллер беспроводной локальной сети. Справа расположен сервер аутентификации.

Все это соединяет обычный Switch (устройство, которое просто соединяет различные сетевые устройства). С контроллера посылается ключ на сервер аутентификации, запоминается там.

Клиент при попытке подключиться к сети должен передать на LAP ключ, который он знает. Этот ключ попадает на сервер аутентификации и сравнивается с нужным ключом.

Если ключи совпадают, сигнал свободно распространяется к клиенту.

Рис. 2. Примерная схема WPA в Cisco Pocket Tracer

Тип 4 — WPS/QSS

Wifi

шифрование WPS

, он же QSS

— интересная технология, которая позволяет нам вообще не думать о пароле, а просто нажать на кнопку и тут же подключиться к сети. По сути это «легальный» метод обхода защиты по паролю вообще, но удивительно то, что он получил широкое распространение при очень серьёзном просчёте в самой системе допуска — это спустя годы после печального опыта с WEP

.

WPS

позволяет клиенту подключиться к точке доступа по 8-символьному коду, состоящему из цифр (PIN

). Однако из-за ошибки в стандарте нужно угадать лишь 4

из них. Таким образом, достаточно всего-навсего 10000

попыток подбора и вне зависимости от сложности пароля для доступа к беспроводной сети вы автоматически получаете этот доступ, а с ним в придачу — и этот самый пароль как он есть.

Учитывая, что это взаимодействие происходит до любых проверок безопасности, в секунду можно отправлять по 10-50

запросов на вход через WPS

, и через 3-15

часов (иногда больше, иногда меньше) вы получите ключи от рая.

Когда данная уязвимость была раскрыта производители стали внедрять ограничение на число попыток входа (rate limit

), после превышения которого точка доступа автоматически на какое-то время отключает WPS

— однако до сих пор таких устройств не больше половины от уже выпущенных без этой защиты.

Даже больше — временное отключение кардинально ничего не меняет, так как при одной попытке входа в минуту нам понадобится всего 10000/60/24 = 6,94

дней. А PIN

обычно отыскивается раньше, чем проходится весь цикл.

Хочу ещё раз обратить ваше внимание, что при включенном WPS

ваш пароль будет неминуемо раскрыт вне зависимости от своей сложности. Поэтому если вам вообще нужен WPS

— включайте его только когда производится подключение к сети, а в остальное время держите выключенным

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK — AES

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

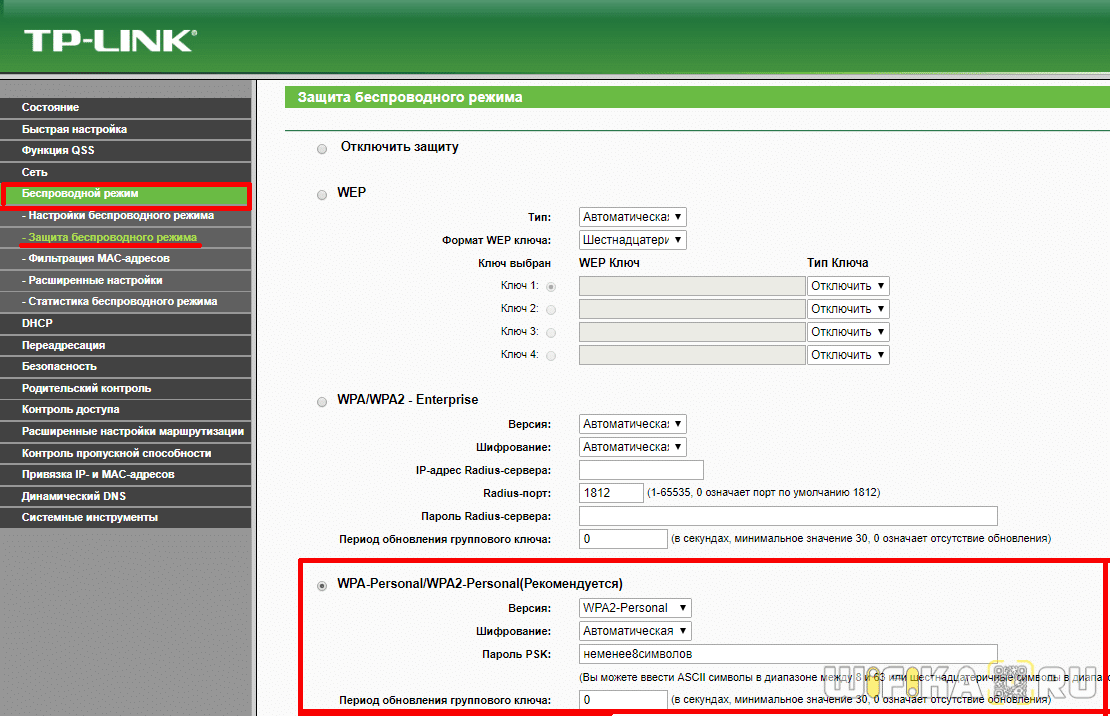

Защита беспроводного режима на маршрутизаторе TP-Link

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе «Дополнительные настройки — Беспроводной режим».

В старой «зеленой» версии интересующие нас конфигурации WiFi сети расположены в меню «Беспроводной режим — Защита

«. Сделаете все, как на изображении — будет супер!

Если заметили, здесь еще есть такой пункт, как «Период обновления группового ключа WPA». Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию — в разных моделях интервал обновления отличается.

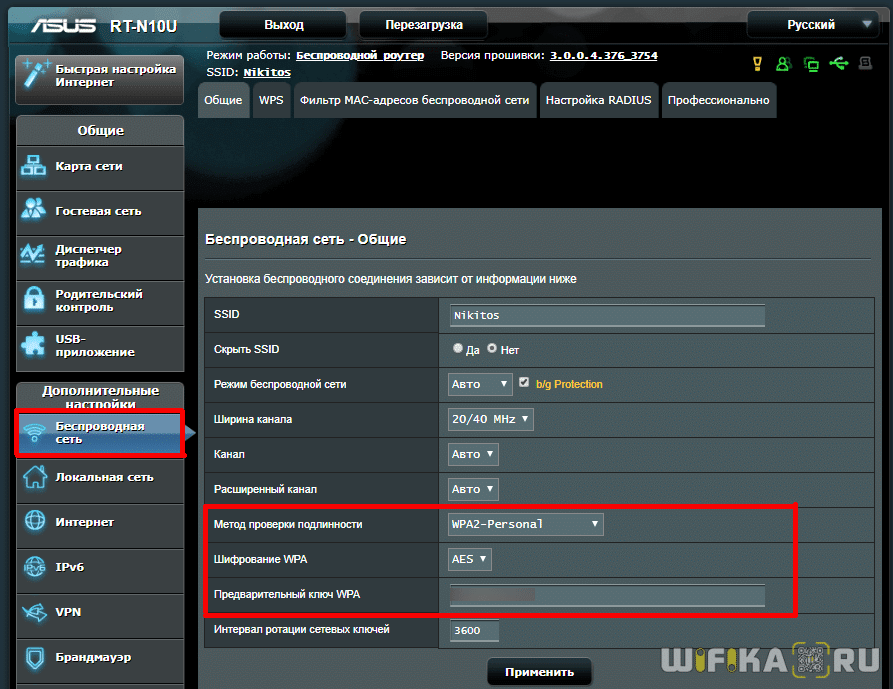

На маршрутизаторах ASUS все параметры WiFi расположены на одной странице «Беспроводная сеть»

Защита сети через руотер Zyxel Keenetic

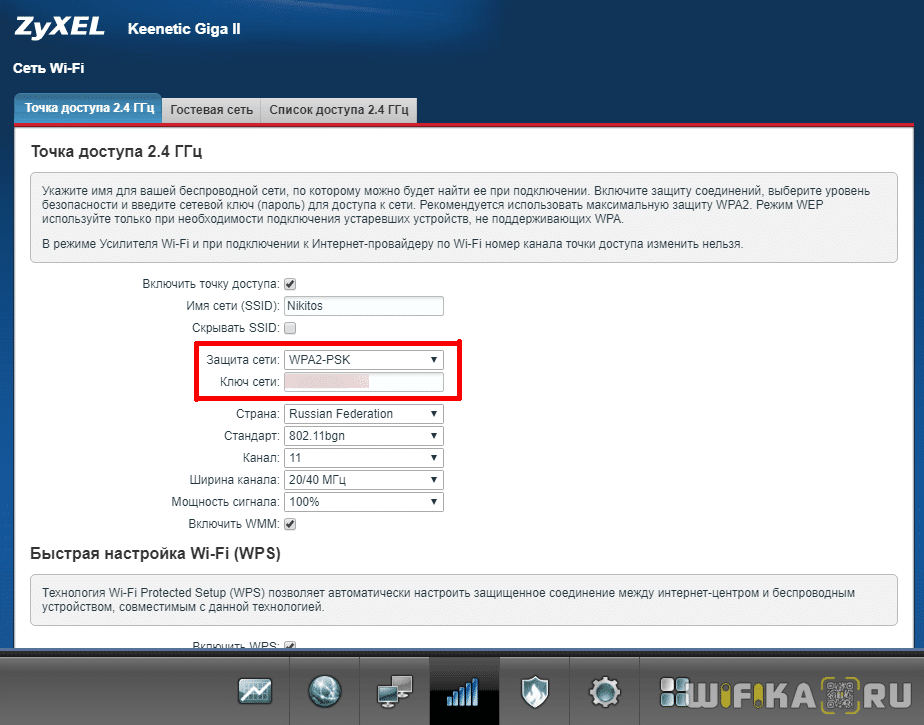

Аналогично и у Zyxel Keenetic — раздел «Сеть WiFi — Точка доступа»

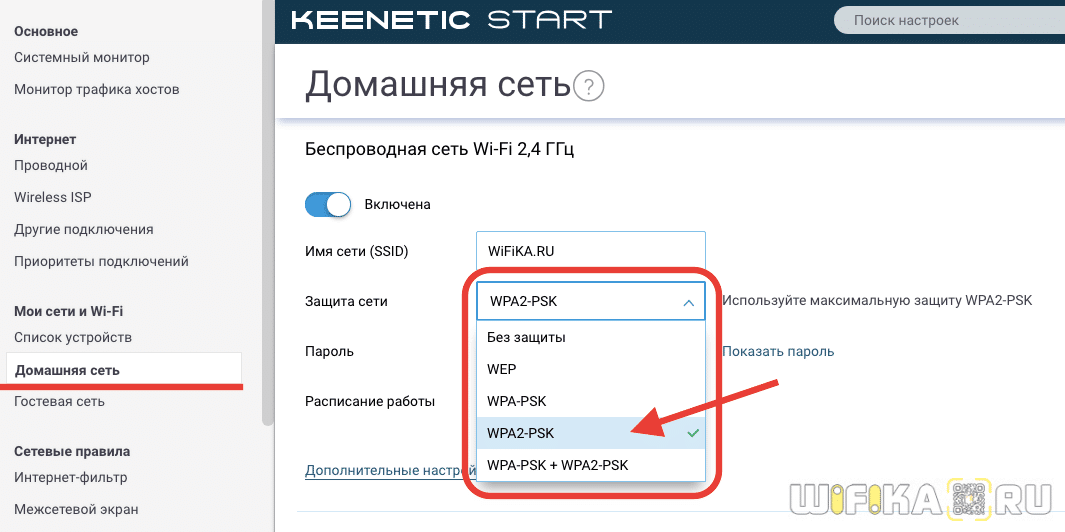

В роутерах Keenetic без приставки «Zyxel» смена типа шифрования производится в разделе «Домашняя сеть».

Зачем шифровать? Кому я нужен? Мне нечего скрывать

Не так страшно если украдут пин-код с кредитной карты и снимут с нее все деньги. Тем более, если кто-то будет сидеть за ваш счет в интернете, зная Wi-Fi пароль. И не так страшно если опубликуют ваши фото с корпоративных вечеринок где вы в неприглядном виде. Куда обидней когда злоумышленники проникнут в ваш компьютер и удалят фотографии как Вы забирали сына из роддома, как он сделал первые шаги и пошел в первый класс. Про бэкапы отдельная тема, их конечно нужно делать… Но репутацию со временем можно восстановить, деньги заработать, а вот дорогие для вас фотографии уже нет. Думаю у каждого есть то, что он не хочет потерять.

Ваш роутер является пограничным устройством между личным и публичным, поэтому настройте его защиту по полной. Тем более это не так сложно.

Пароль доступа Wi-Fi

Тут все просто. Пароль к вашей беспроводной точке доступа (роутеру) должен быть более 8 символов и содержать буквы в разном регистре, цифры, знаки препинания. И он никаким боком не должен ассоциироваться с вами. А это значит, что в качестве пароля нельзя использовать даты рождения, ваши имена, номера машин, телефонов и т.п.

Так как сломать в лоб WPA2-AES практически невозможно (была лишь пара случаев смоделированных в лабораторных условиях), то основными методами взлома WPA2 являются атака по словарю и брут-форс (последовательный перебор всех вариантов паролей). Поэтому чем сложней пароль, тем меньше шансов у злоумышленников.

Самый популярный пароль

Человеческая лень и безответственность берут свое. Вот список самых популярных паролей:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Дата рождения

- Номер мобильного телефона

Правила безопасности при составлении пароля

- Каждому свое. То есть пароль маршрутизатора не должен совпадать с любым другим Вашим паролем. От почты например. Возьмите себе за правило, у всех аккаунтов свои пароли и они все разные.

- Используйте стойкие пароли, которые нельзя угадать. Например: 2Rk7-kw8Q11vlOp0

У Wi-Fi пароля есть один огромный плюс. Его не надо запоминать. Его можно написать на бумажке и приклеить на дно маршрутизатора.

Шифрование WPA2

В основе стандарта WPA2 лежит метод шифрования AES, пришедший на смену стандартам DES и 3DES в качестве отраслевого стандарта де-факто. Требующий большого объема вычислений, стандарт AES нуждается в аппаратной поддержке, которая не всегда имеется в старом оборудовании БЛВС.

Для аутентификации и обеспечения целостности данных WPA2 использует протокол CBC-MAC (Cipher Block Chaining Message Authentication Code), а для шифрования данных и контрольной суммы MIC — режим счетчика (Counter Mode — CTR). Код целостности сообщения (MIC) протокола WPA2 представляет собой не что иное, как контрольную сумму и в отличие от и WPA обеспечивает целостность данных для неизменных полей заголовка 802.11. Это предотвращает атаки типа packet replay с целью расшифровки пакетов или компрометации криптографической информации.

Для расчета MIC используется 128-разрядный вектор инициализации (Initialization Vector — IV), для шифрования IV — метод AES и временный ключ, а в итоге получается 128-разрядный результат. Далее над этим результатом и следующими 128 бит данных выполняется операция “исключающее ИЛИ”. Результат ее шифруется посредством AES и TK, а затем над последним результатом и следующими 128 бит данных снова выполняется операция “исключающее ИЛИ”. Процедура повторяется до тех пор, пока не будет исчерпана вся полезная нагрузка. Первые 64 разряда полученного на самом последнем шаге результата используются для вычисления значения MIC.

Для шифрования данных и MIC используется основанный на режиме счетчика алгоритм. Как и при шифровании вектора инициализации MIC, выполнение этого алгоритма начинается с предварительной загрузки 128-разрядного счетчика, где в поле счетчика вместо значения, соответствующего длине данных, берется значение счетчика, установленное на единицу. Таким образом, для шифрования каждого пакета используется свой счетчик.

С применением AES и TK шифруются первые 128 бит данных, а затем над 128-бит результатом этого шифрования выполняется операция “исключающее ИЛИ”. Первые 128 бит данных дают первый 128-разрядный зашифрованный блок. Предварительно загруженное значение счетчика инкрементально увеличивается и шифруется посредством AES и ключа шифрования данных. Затем над результатом этого шифрования и следующими 128 бит данных, снова выполняется операция “исключающее ИЛИ”.

Процедура повторяется до тех пор, пока не зашифруются все 128-разрядные блоки данных. После этого окончательное значение в поле счетчика сбрасывается в ноль, счетчик шифруется с использованием алгоритма AES, а затем над результатом шифрования и MIC выполняется операция “исключающее ИЛИ”. Результат последней операции пристыковывается к зашифрованному кадру.

После подсчета MIC с использованием протокола CBC-MAC производится шифрование данных и MIC. Затем к этой информации спереди добавляется заголовок 802.11 и поле номера пакета CCMP, пристыковывается концевик 802.11 и все это вместе отправляется по адресу назначения.

Расшифровка данных выполняется в обратном шифрованию порядке. Для извлечения счетчика задействуется тот же алгоритм, что и при его шифровании. Для дешифрации счетчика и зашифрованной части полезной нагрузки применяются основанный на режиме счетчика алгоритм расшифровки и ключ TK. Результатом этого процесса являются расшифрованные данные и контрольная сумма MIC. После этого, посредством алгоритма CBC-MAC, осуществляется перерасчет MIC для расшифрованных данных. Если значения MIC не совпадают, то пакет сбрасывается. При совпадении указанных значений расшифрованные данные отправляются в сетевой стек, а затем клиенту.

Существует множество опасных рисков, связанных с беспроводными протоколами и методами шифрования. Таким образом, для их минимизации используется надежная структура различных протоколов беспроводной безопасности. Эти протоколы беспроводной безопасности

обеспечивают предотвращение несанкционированного доступа к компьютерам путем шифрования передаваемых данных в беспроводной сети.

Типовой алгоритм доступа

Теперь еще несколько слов о системе WPA2-PSK. Что это такое в плане практического применения? Это совмещение нескольких алгоритмов, так сказать, в рабочем режиме. Поясним ситуацию на примере.

В идеале секвенция исполнения процедуры защиты подключения и шифрования передающейся или принимающейся информации сводится к следующему:

WPA2-PSK (WPA-PSK) + TKIP + AES.

При этом здесь главную роль играет общий ключ (PSK) длиной от 8 до 63 символов. В какой именно последовательности будут задействованы алгоритмы (то ли сначала произойдет шифрование, то ли после передачи, то ли в процессе с использованием случайных промежуточных ключей и т

д.), не суть важно

Но даже при наличии защиты и системы шифрования на уровне AES 256 (имеется в виду разрядность ключа шифра) взлом WPA2-PSK для хакеров, сведущих в этом деле, будет задачей хоть и трудной, но возможной.

Разница между WPA2, WPA, WEP протоколами Wi-Fi

Большинство точек беспроводного доступа имеют возможность включить один из трех стандартов беспроводного шифрования:

- WEP (Wired Equivalent Privacy)

- WPA2

WEP или Wired Equivalent Privacy

Первой беспроводной сетью безопасности был WEP или Wired Equivalent Privacy протокол. Он начался с 64-битного шифрования (слабый) и в итоге прошел весь путь до 256-битного шифрования (сильный). Наиболее популярной реализацией в маршрутизаторах по-прежнему является 128-битное шифрование (промежуточное). Это было рассмотрено как возможное решение, пока исследователи безопасности не обнаружили несколько уязвимостей в нем, что позволило хакерам взломать ключ WEP в течение нескольких минут. Он использовал CRC

или Cyclic Redundancy Check

.

WPA или защищенный доступ Wi-Fi

Чтобы устранить недостатки WEP, WPA был разработан как новый стандарт безопасности для беспроводных протоколов. Для обеспечения целостности сообщений он использовал протокол целостности

TKIP

или Temporal Key Integrity

. Это было отличным от WEP в некотором смысле, который использовал CRC или Cyclic Redundancy Check. Считалось, что TKIP намного сильнее, чем CRC. Его использование обеспечивало передачу каждого пакета данных с помощью уникального ключа шифрования. Комбинация клавиш увеличила сложность декодирования ключей и тем самым уменьшила количество вторжений из вне. Однако, как и WEP, WPA тоже имел недостаток. Таким образом, WPA был расширен в WPA 2.

WPA2

WPA 2 в настоящее время признан самым безопасным протоколом. Одним из наиболее важных изменений, видимых между WPA и WPA2, является обязательное использование алгоритмов AES

(Advanced Encryption Standard

) и введение CCMP (режим Counter Cipher Mode с протоколом кода проверки подлинности с цепочкой блоков)

в качестве замены TKIP. Режим CCM сочетает в себе режим конфиденциальности (CTR) и аутентификацию кода цепочки (CBC-MAC) для проверки подлинности. Эти режимы широко изучены и, как оказалось, имеют хорошо понятные криптографические свойства, которые обеспечивают хорошую безопасность и производительность в программном или аппаратном обеспечении на сегодняшний день.

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, или WPA2? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же. Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети

Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.