Is Trojan:Win32/Wacatac.H!ml dangerous?

Yes, Trojan:Win32/Wacatac.H!ml is considered dangerous. It is a type of Trojan malware that can cause harm to your computer system. Trojans like Wacatac.H!ml are designed to carry out various malicious activities, such as stealing sensitive information, installing additional malware, taking control of your computer, or causing damage to your system or files. If your computer is infected with Trojan:Win32/Wacatac.H!ml, it is important to take immediate action to remove it and protect your computer from further damage.

Trojan:Win32/Wacatac.H!ml malware modifies system settings and edits the Group Policies and Windows registry. These elements play a crucial role in proper system operation, even when we are not discussing system safety. Therefore, the virus contained in Wacatac.H!ml, or the one it will download later, will exploit you to maximize profits.

Personal information can be stolen by hackers and then sold on the Darknet. By utilizing adware and browser hijacker functionality embedded in the Trojan:Win32/Wacatac.H!ml virus, they can generate revenue by displaying ads to you. Each ad view earns them a penny, and with 100 views per day, they can make $1. A total of 1000 victims who view 100 banners daily could result in $1000. It’s simple math, but the conclusions are disheartening. Being a pawn for criminals is an unwise choice.

How to remove Trojan:Win32/Wacatac.A!ml ransomware?

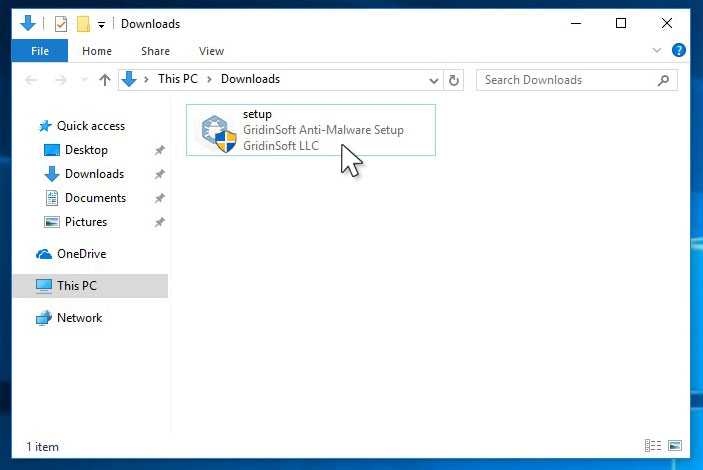

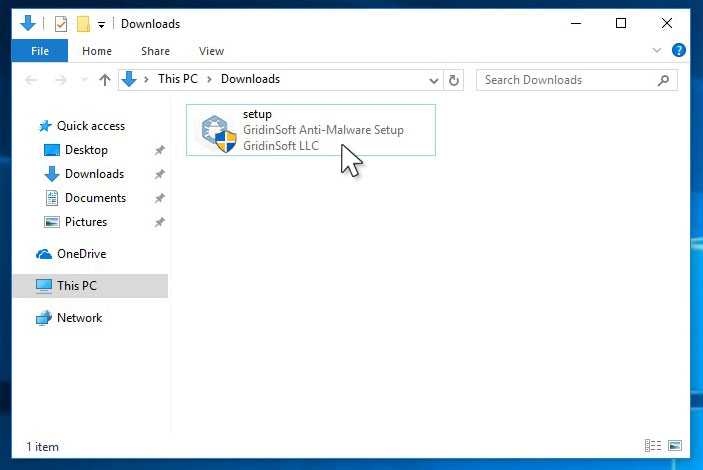

Run the setup file.

When setup file has finished downloading, double-click on the setup-antimalware-fix.exe file to install GridinSoft Anti-Malware on your system.

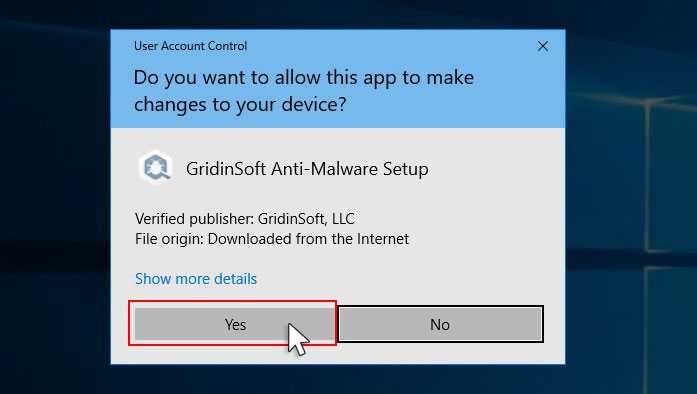

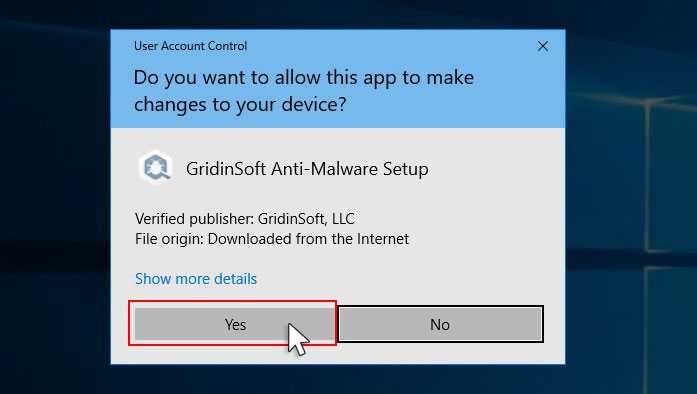

An User Account Control asking you about to allow GridinSoft Anti-Malware to make changes to your device. So, you should click “Yes” to continue with the installation.

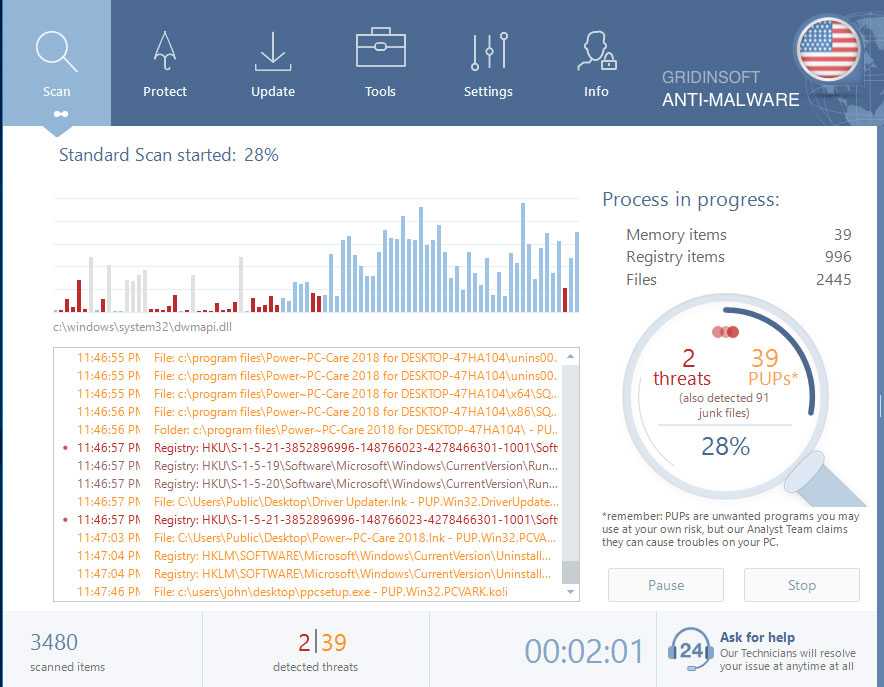

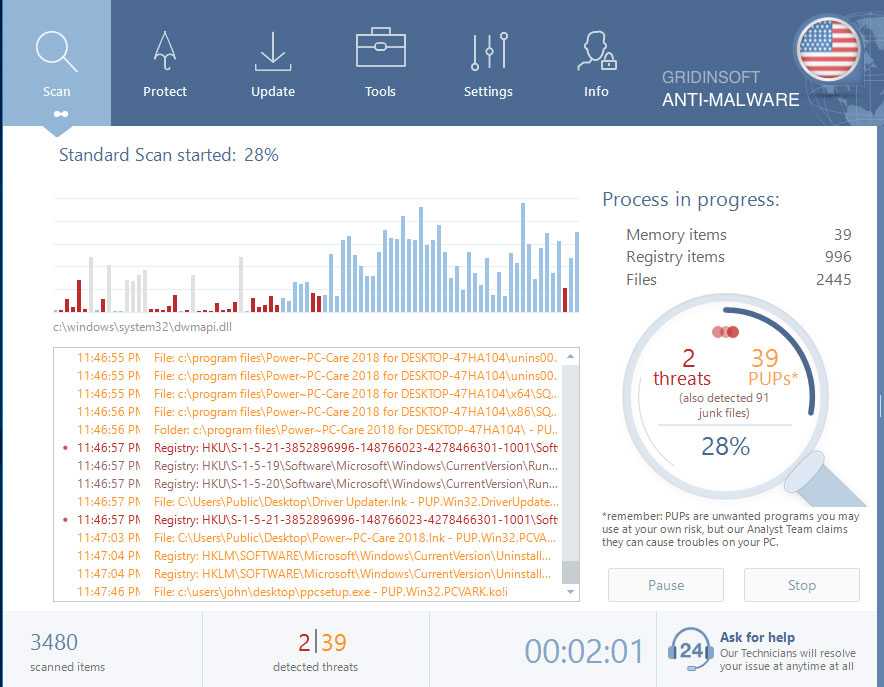

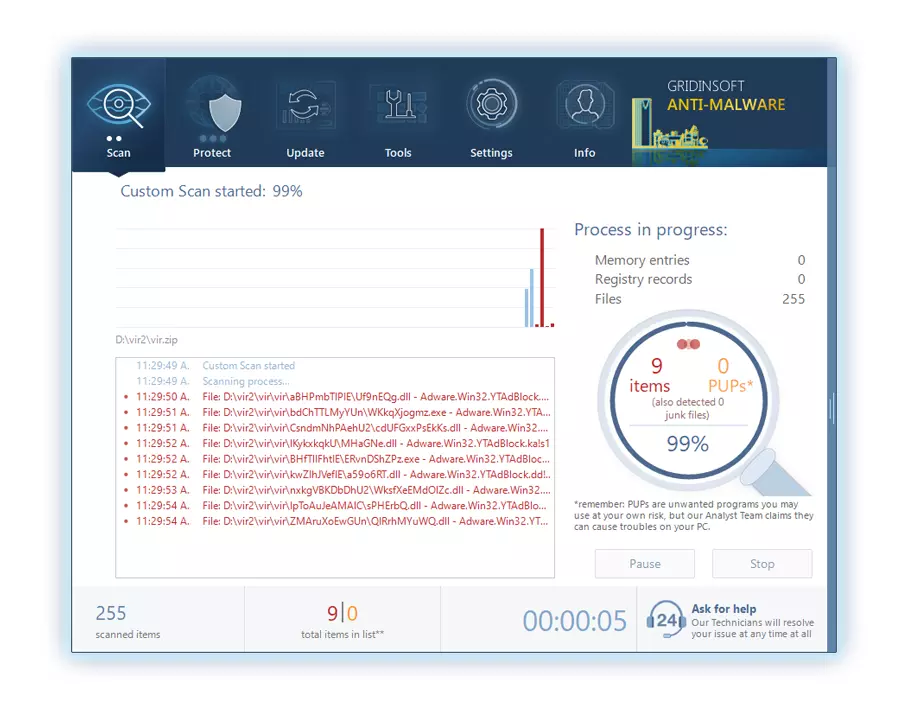

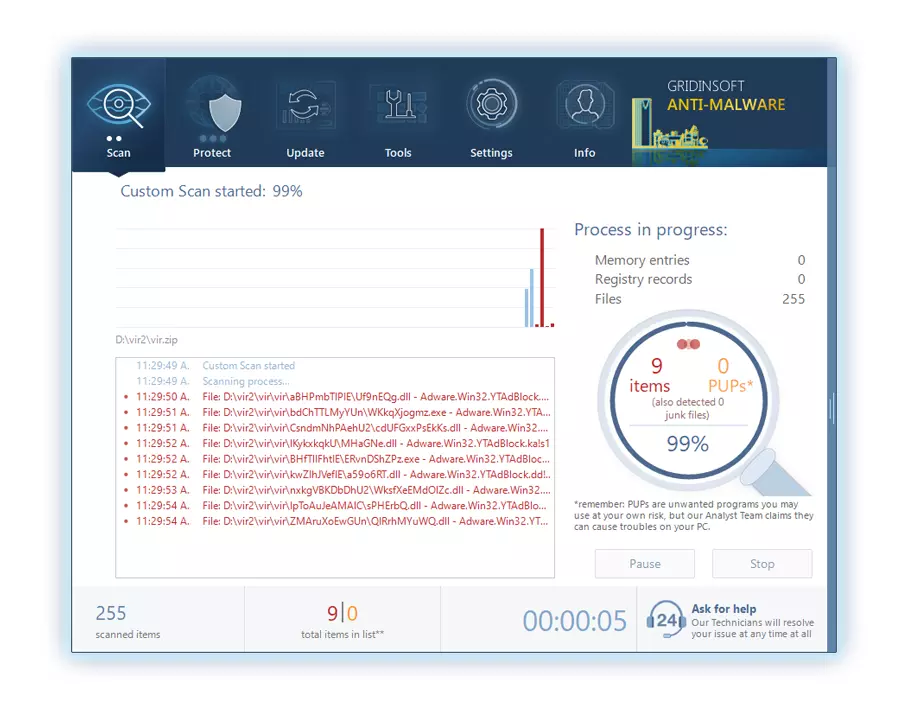

Wait for the Anti-Malware scan to complete.

GridinSoft Anti-Malware will automatically start scanning your system for Trojan:Win32/Wacatac.A!ml files and other malicious programs. This process can take a 20-30 minutes, so I suggest you periodically check on the status of the scan process.

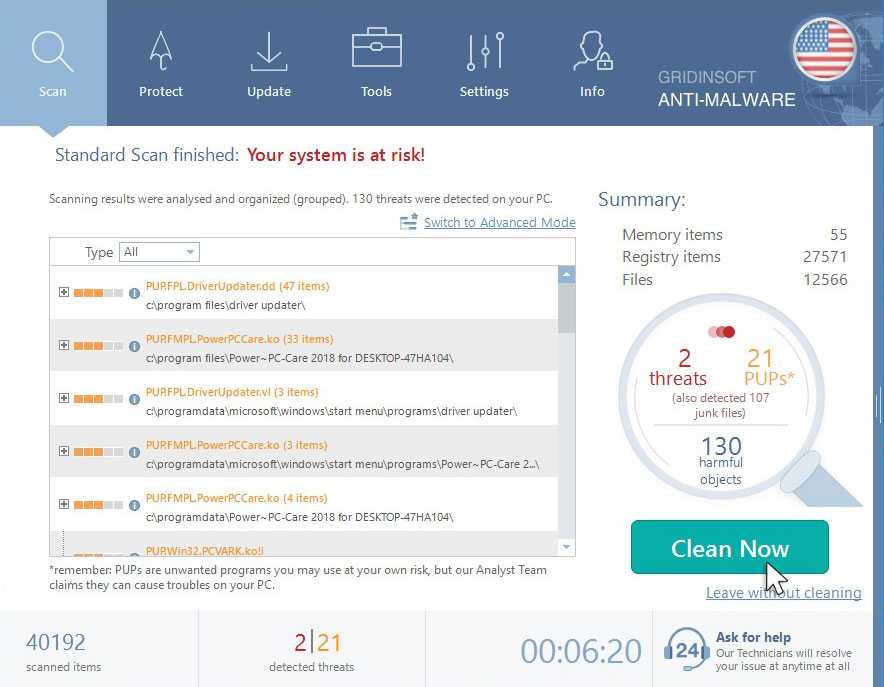

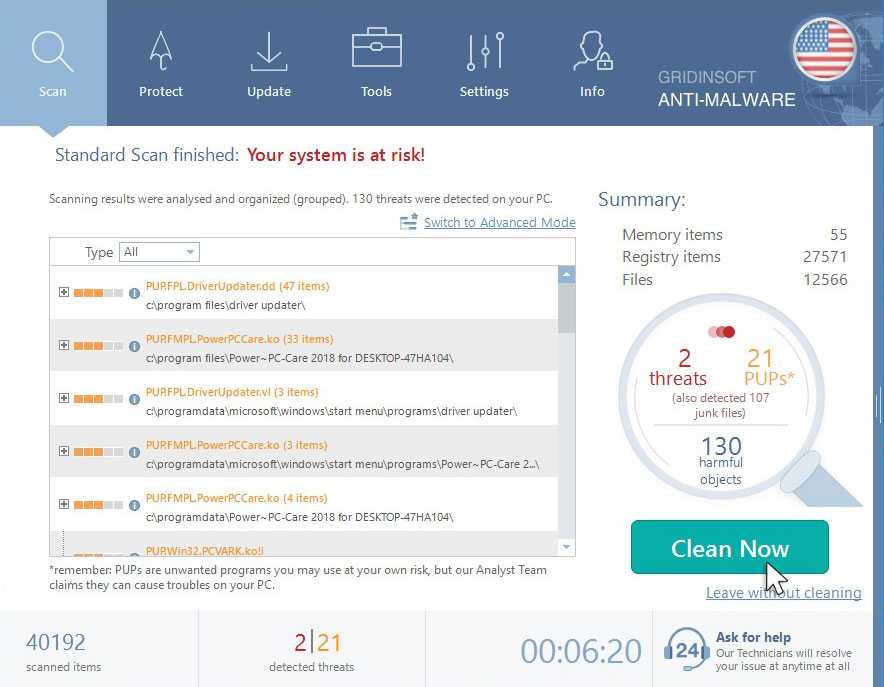

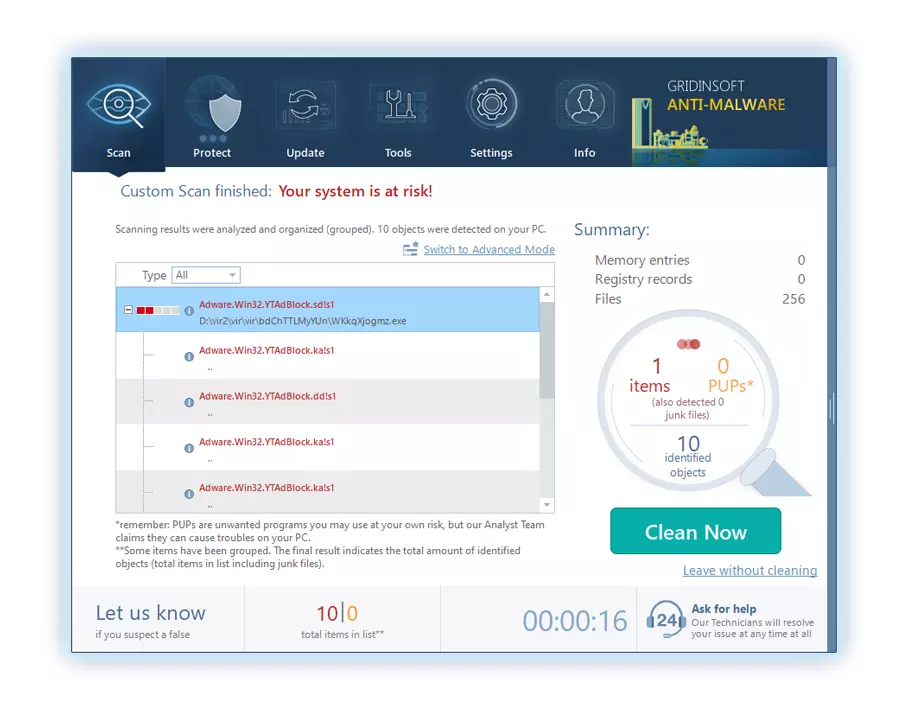

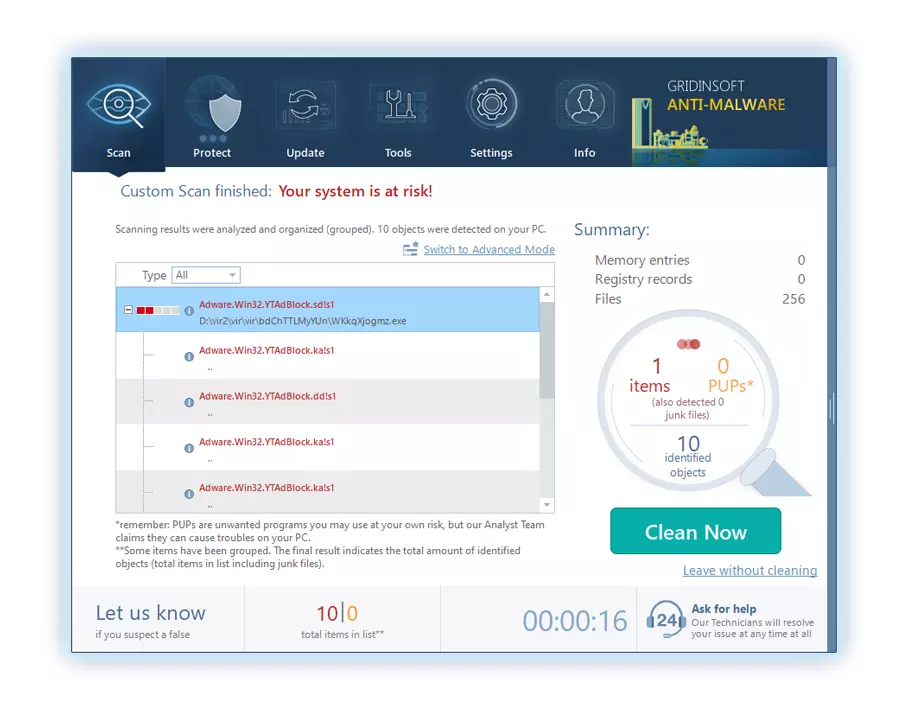

Click on “Clean Now”.

When the scan has finished, you will see the list of infections that GridinSoft Anti-Malware has detected. To remove them click on the “Clean Now” button in right corner.

How to remove Trojan:Win32/Wacatac.C!ml virus?

Run the setup file.

When the setup file download is complete, double-click the install-antimalware-fix.exe file to install GridinSoft Anti-Malware on your system.

A User Account Control that asks if GridinSoft Anti-Malware can make changes to your device. Therefore, click “Yes” to continue with the installation.

Wait for the anti-malware scan to complete.

GridinSoft Anti-Malware will automatically scan your system for Trojan:Win32/Wacatac.C!Ml files and other malware. This process can take 20 to 30 minutes. I recommend checking the status of the scanning process regularly.

Click “Clean Now”.

When the scan is complete, the list of infections detected by GridinSoft Anti-Malware is displayed. To remove them, click the “Clean Now” button in the right corner.

Wacatac Trojan – real threat or false positive?

Wacatac Trojan (alternative name Trojan:Win32/Wacatac) is a malicious computer virus which is usually used to steal private and sensitive information from ordinary user in order to exploit him financially. This threat often comes with various illegal torrent-based downloads and is typically quarantined by user’s computer’s security software. The name of this Trojan is more of a generic threat detection name, signaling about malware that could possibly steal your passwords, open specific ports, drop additional malware and complete other harmful actions on your computer. Therefore, it is crucial to know what actions to take if you have encountered wacatac.b!ml virus detection in the first place.

Some users wonder is wacatac a false positive or not. The truth is, if you have come across this threat’s detection name, you probably have downloading something suspicious from the internet, most likely a software crack, movie or another piece of software that raised suspicion for your computer’s security software. Our general recommendation is that you should always stay on the safe side and quarantine and remove any suspicious downloads marked as suspicious by your antivirus. Otherwise, if you ignore these warnings, you risk losing private data and even access to your files.

Wacatac virus’ characteristics

Wacatac Trojan is a high severity threat to victim’s privacy.

Additionally, you should know that Trojan viruses are so immensely dangerous because of the fact that they are designed to intrude victim’s system stealthily and remain silent, therefore such viruses might remain active and unnoticed for long periods of time. This malware might also trigger so called ‘chain infections’ and these are notably dangerous – chain infections might download even more malicious programs, malware and ransomware (such as DJVU) to your system thus making your PC completely unusable.

Trojans are notorious for many other abhorrent capabilities as well, such as connection to botnet or dropping a cryptocurrency miner on compromised system. In this case, your desktop’s resources will be used extensively to reach a certain goal, which might end up in permanent damage to the hardware. For this reason, it is essential to take actions to remove Wacatac Trojan as soon as possible. We recommend using malware removal software of your choice and finalising the removal procedure with software like .

Scan your system for FREE to detect security, hardware and stability issues. You can use the scan results and try to remove detected issues manually, or you can choose to get the full version of software to fix detected issues and repair virus damage to Windows OS system files automatically. Includes Avira spyware/malware detection & removal engine.

Threat Summary

| Name | Wacatac |

| Type | Trojan |

| Detection Names | Trojan:Win32/Wacatac.D!ml, Trojan:Win32/Wacatac.a!ml |

| Associated processes | biddulphia9.exe |

| Symptoms | Acts silently: steals private data (passwords, logins, banking details, etc.), installs additional malware |

| Danger | Might cause private data or financial loss, damage personal files |

| Distribution | Malicious email attachments or links, infected websites, untrustworthy online downloads (peer-to-peer file sharing sites) |

| Removal | Remove using trustworthy anti-malware, then scan with . |

What is Wacatac.B!ml?

Wacatac.B!ml is a Trojan virus. This detection belongs to Microsoft Defender. It has a Trojan classification since it deceives users into running a seemingly legitimate file to start in the target system. Upon execution, Wacatac exposes you to the risks of identity theft, data corruption, and financial harm. This malware runs in the background and consumes significant system resources, resulting in poor PC performance.

In most cases, the Wacatac.B!ml does not show any signs of its activity. Its main goal – data theft – depends heavily on remaining undetected. The more time Wacatac is active – the more harm it can do to you and your system.

Wacatac.B!ml Details

This malware actively makes the following modifications:

- The cybercriminals often use binary packers to actively hinder the malicious code from being reverse-engineered by malware analysts. A packer is a tool that compresses, encrypts, and modifies the format of a malicious file. Sometimes, packers can be used for legitimate purposes, for example, to protect a program against cracking or copying.

- It creates RWX memory, a security trick involving memory regions that allows an attacker to fill a buffer with a shellcode and then execute it. This becomes a problem when the attacker can control the instruction pointer (EIP) by corrupting a function’s stack frame using a stack-based buffer overflow and changing the execution flow by assigning this pointer to the address of the shellcode.

- The binary likely contains encrypted or compressed data, concealing virus code from antiviruses and virus analysts.

- Network activity is detected but not explicitly expressed in API logs. Microsoft integrated an API solution into its Windows operating system, which reveals network activity for all apps and programs that ran on the computer in the past 30 days. However, this malware hides network activity.

- Changes in networking settings. The virus makes several additional entries in the HOSTS file and modifies various registry keys.

By being aware of these details about Wacatac.B!ml, users can take necessary precautions to protect their systems from this dangerous Trojan. Using reputable antivirus software, keeping systems updated, and practicing safe computing habits are essential in defending against malware threats.

Brendan Smith

IT Security Expert

It is better to prevent, than repair and repent!

When we talk about the intrusion of unfamiliar programs into your computer’s work, the proverb “Forewarned is forearmed” describes the situation as accurately as possible. Gridinsoft Anti-Malware is exactly the tool that is always useful to have in your armory: fast, efficient, up-to-date. It is appropriate to use it as an emergency help at the slightest suspicion of infection.

DOWNLOAD NOW

DOWNLOAD NOW

Gridinsoft Anti-Malware 6-day trial available.EULA | Privacy Policy | Gridinsoft

Subscribe to our Telegram channel to be the first to know about news and our exclusive materials on information security.

Does the Wacatac Trojan Alert Appear When You Download a File?

Have you encountered the Wacatac Trojan alert when downloading a particular file from the internet? If so, temporarily disconnect your device from the internet. Taking your PC off the internet will stop a Trojan from infecting your system if it tries to get in.

After that, run a malware scan on your computer using Windows Defender to see if it detects the Trojan. When it doesn’t show any Trojan but then shows the Trojan warning again when you download that file, confirm that it isn’t a false positive.

It has been reported that the Wacatac Trojan alerts sometimes appear when downloading a compressed file, particularly with the .RAR extension, even from legitimate sources. If that’s the case for you, too, then follow the steps below:

- Copy the download link of the file you wish to download.

- Visit the VirusTotal website.

-

Enter the URL in the URL scanner.

-

Hit Enter.

If the VirusTotal scanner returns a clean result, you can download the file without worry. Just add a whitelist exclusion to Windows Defender to exclude this file, and you’re done. If the scanner detects malware, it’s best not to download it.

What Can a Trojan Virus Do?

A Trojan virus is a harmful code that can infiltrate your PC via:

- Legitimate-looking software, files, etc.

- Cracked games or applications

- Downloading outdated versions of apps from shady websites

- Updating programs from unofficial sources

- Clicking on links or attachments received from suspicious or spam emails (usually in the shape of bills, receipts, shipments, and so on that you are unaware of)

- Downloading free versions of paid movies or songs with the help of a torrent file

Developers, and cybercriminals, create this malware for:

- Stealing personal data like banking info for generating revenue or money laundering

- Generating revenue

- Collecting passwords for intended political/geopolitical use

- Disrupting companies, services, sites, etc., processes for personal or organizational advantage

- Using victims’ social network accounts to borrow money from their contacts

- Mining cryptocurrency using the infected system’s resources

When you execute infected files or software, the virus can:

- Use your system’s resources leading to over-heat components and permanent damage

- Interfere with the PC’s performance

- Cause severe damage to the computer’s hardware

- Result in data loss, making it almost impossible to retrieve

- Inject more viruses into your computer

Поймал Trojan:script/Phonzy.C!ml и Trojan:Win32/Wacatac.B!ml

Помощь в написании контрольных, курсовых и дипломных работ здесь.

Вложения

| CollectionLog-2022.08.22-15.16.zip (82.1 Кб, 4 просмотров) |

Вирус Trojan:Script/Phonzy.C!ml

Удаление троянов Trojan:Win32/CommandAndControl!rfn и Trojan:Win32/Occamy.C80

Trojan-Ransom.Win32.Gimemo.jhc, HEUR:Trojan.Win32.GenericЗдравствуйте, уважаемые господа вирусологи, прошу помощи в решении проблем с заразой. Где-то 22.

HEUR:Trojan.Win32.Generic, Trojan-Downloader.Win32.Agent.silkhlПоставил Kaspersky Free и он начал ругаться на вирусы. При чем лечил и удалял, но потом снова они.

Удалите папку Service.

Перезагрузите компьютер и проверьте наличие проблемы.

Поймал новый вирус Trojan.Win32.KillMBR.azЭтот вирус после его запуска выключает комп и при включении вместо загрузки ОС бегают символы как в.

Компьютер поймал Trojan Agent4. PZFДобрый день. Срочно прошу помощи. Компьютер поймал троянский вирус. При попытке кликать по.

Источник

Remove Wacatac.B!ml with Gridinsoft Anti-Malware

We have also been using this software on our systems ever since, and it has always been successful in detecting viruses. It has blocked the most common Trojans as shown from our tests with the software, and we assure you that it can remove Wacatac.B!ml as well as other malware hiding on your computer.

To use Gridinsoft for remove malicious threats, follow the steps below:

1. Begin by downloading Gridinsoft Anti-Malware, accessible via the blue button below or directly from the official website gridinsoft.com.

2.Once the Gridinsoft setup file (setup-gridinsoft-fix.exe) is downloaded, execute it by clicking on the file.

3.Follow the installation setup wizard’s instructions diligently.

4. Access the «Scan Tab» on the application’s start screen and launch a comprehensive «Full Scan» to examine your entire computer. This inclusive scan encompasses the memory, startup items, the registry, services, drivers, and all files, ensuring that it detects malware hidden in all possible locations.

Be patient, as the scan duration depends on the number of files and your computer’s hardware capabilities. Use this time to relax or attend to other tasks.

5. Upon completion, Anti-Malware will present a detailed report containing all the detected malicious items and threats on your PC.

6. Select all the identified items from the report and confidently click the «Clean Now» button. This action will safely remove the malicious files from your computer, transferring them to the secure quarantine zone of the anti-malware program to prevent any further harmful actions.

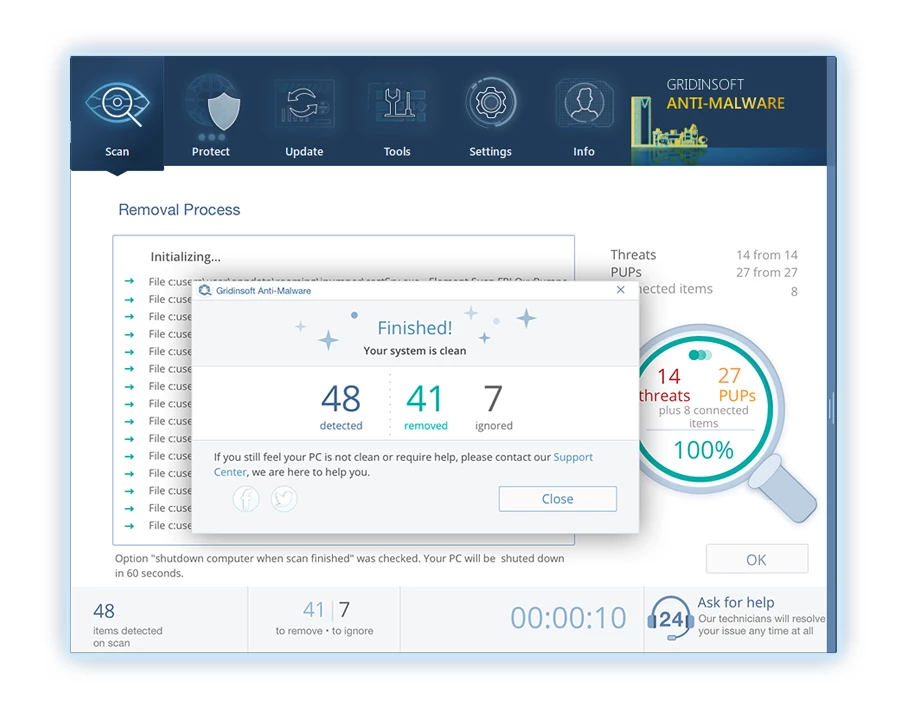

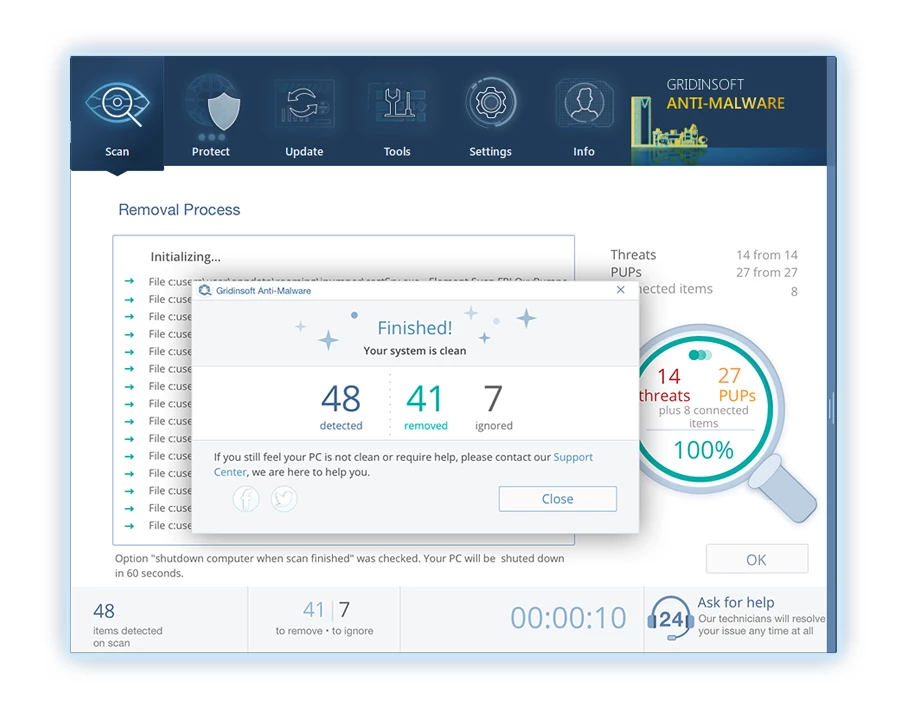

8. If prompted, restart your computer to finalize the full system scan procedure. This step is crucial to ensure thorough removal of any remaining threats. After the restart, Gridinsoft Anti-Malware will open and display a message confirming the completion of the scan.

Remember Gridinsoft offers a 6-day free trial. This means you can take advantage of the trial period at no cost to experience the full benefits of the software and prevent any future malware infections on your system. Embrace this opportunity to fortify your computer’s security without any financial commitment.

Threat Summary

| Name | Wacatac trojan (Trojan:Win32/Wacatac) |

| Type | Trojan, Banking malware, Password stealing virus, Spyware |

| Associated malicious files (email attachments) | DHL Shipment Notification, DHL Shipment Notification 3300777400-Delivery for 10 july 2019_pdf.gz |

| Detection Names | Win-Trojan/VBKrypt.RP09.X1977, Trojan/Generic.ASMalwS.2C0269E, Win32:CrypterX-gen , HEUR/AGEN.1238977, Trojan.Zmutzy.Pong.2, Trojan.Win32.VBKryjetor.bzrz, PWS:Win32/Fareit, Gen:Heur.PonyStealer.Pm0@fyTz8Iji, Win.Malware.Midie-7056083-0, Win32/PSW.Fareit.A, Trojan.VB.Agent, BehavesLike.Fareit.dc |

| Distribution methods | Spam mails that contain malicious links. Malicious downloads that happen without a user’s knowledge when they visit a compromised webpage. Social media, such as web-based instant messaging applications. |

| Removal |

How to protect the computer from Trojan:Win32/Wacatac.C!ml?

The initial defense that comes to the mind of any computer users is to install an anti-virus or anti-malware program. This move is sensible and probably the most practical way to protect the computer against Trojan:Win32/Wacatac.C!ml attack. Hence, keep in mind that having a security software do not give full guarantee of protection. The most part of the prevention still lies on being cautious of users and therefore we are providing the following information as guidelines to protect the computer from virus infection.

Avoid Malicious Websites

There are enormous numbers of websites that was made for the primary purpose of spreading Trojan:Win32/Wacatac.C!ml. Normally, these sites are involved in integrating malicious pop-up and browser hijacker, that will eventually cause further virus infection. Avoid such kind of websites.

Do Not Click a Suspicious Link

Links from social media, forums, and blog sites are sometimes being utilized by attackers to drive web users to a malicious page that contains malicious code. Therefore, do not just click on any link especially if it looks suspicious. Accidental access to the destination site may lead to Trojan:Win32/Wacatac.C!ml infection.

Be Careful When Downloading Files

Cracked software, serial key generators, and several freeware are seen as another method that spreads the Trojan:Win32/Wacatac.C!ml virus. Avoid acquiring these types of application and if there is a need to download a freeware or shareware, be sure to obtain it from the official website or trusted providers.

Remove Wacatac.B!ml with Gridinsoft Anti-Malware

We have also been using this software on our systems ever since, and it has always been successful in detecting viruses. It has blocked the most common Trojans as shown from our tests with the software, and we assure you that it can remove Wacatac.B!ml as well as other malware hiding on your computer.

To use Gridinsoft for remove malicious threats, follow the steps below:

1. Begin by downloading Gridinsoft Anti-Malware, accessible via the blue button below or directly from the official website gridinsoft.com.

2.Once the Gridinsoft setup file (setup-gridinsoft-fix.exe) is downloaded, execute it by clicking on the file.

3.Follow the installation setup wizard’s instructions diligently.

4. Access the «Scan Tab» on the application’s start screen and launch a comprehensive «Full Scan» to examine your entire computer. This inclusive scan encompasses the memory, startup items, the registry, services, drivers, and all files, ensuring that it detects malware hidden in all possible locations.

Be patient, as the scan duration depends on the number of files and your computer’s hardware capabilities. Use this time to relax or attend to other tasks.

5. Upon completion, Anti-Malware will present a detailed report containing all the detected malicious items and threats on your PC.

6. Select all the identified items from the report and confidently click the «Clean Now» button. This action will safely remove the malicious files from your computer, transferring them to the secure quarantine zone of the anti-malware program to prevent any further harmful actions.

8. If prompted, restart your computer to finalize the full system scan procedure. This step is crucial to ensure thorough removal of any remaining threats. After the restart, Gridinsoft Anti-Malware will open and display a message confirming the completion of the scan.

Remember Gridinsoft offers a 6-day free trial. This means you can take advantage of the trial period at no cost to experience the full benefits of the software and prevent any future malware infections on your system. Embrace this opportunity to fortify your computer’s security without any financial commitment.

Антивирусники не знают что делать с riskware

Рекомендуем почитать:

Xakep #276. Разборки на куче

Так называемые «условно опасные» программы стали «яблоком раздора» для антивирусных компаний и разработчиков ПО. Последние недовольны, когда их продукция детектируется как riskware или вирус. В крайних случаях оппонентам приходится отстаивать свои интересы в суде. Однако, как показывает практика, ни одно из действующих законодательств пока не в состоянии разрешить этот нелегкий спор.

Условно (или потенциально) опасные программы (riskware) являются головной болью для антивирусных компаний, считает генеральный директор «Лаборатории Касперского» Наталья Касперская. Это программы, которые не классифицируятся как вирусы, но могут, тем не менее, нанести ущерб пользователю. Сами по себе они не являются вредоносными и не содержат в себе деструктивный код. При этом в «Лаборатории Касперского» предлагают различать три категории подобных программ: Adware, Pornware и собственно Riskware.

Adware (рекламное ПО) объединяет программы показа рекламы на компьютерах пользователей. Нередко они входят в состав официально поставляемых продуктов, производители которого предоставляют условно бесплатные версии своего ПО. Такие программы, как известно, просматривают cookies и линки пользователя и в результате досаждают ему рекламой, контент которой, по их мнению, соответствует его вкусам и предпочтениям. В отдельных случаях Adware попадает на компьютер в результате несанкционированной установки ПО (заражение троянцем) или приходит по почте. Нередко антивирусные вендоры детектирует эти программы как шпионские

Особую категорию составляет Pornware, попадающее на машину через Porno-dialers – программы, дающие доступ к платным порноресурсам с использованием коммутируемого соединения, либо путем загрузки порнографии с соответствующих интернет-сайтов.

По словам Натальи Касперской, львиная доля потенциально опасных программ приходится на третью категорию – riskware-программное обеспечение, которое при некоторых условиях может стать рискованным для пользователя (FTP, IRC, MIrc, proxy, утилиты удаленного администрирования). В ряде случаев подобные программы попадают в руки хакеров, что позволяет им эффективно ими пользоваться в своих целях и заниматься рассылкой троянов.

«Главная проблема заключается в том, что разработчик программы и антивирусная компания разделяют принципиально разные точки зрения в данном вопросе. Антивирусная компания, как ей и полагается, детектирует вирусы, разработчик, со своей стороны, не хочет терять своих денег и не желает, чтобы его программу удаляли», — комментирует г-жа Касперская. «Каждый разработчик должен предварительно договариваться с антивирусной компаний и пытаться найти с ней понимания. Нам периодически присылают версии программ, которые мы детектируем… Также можно ввести практику выдачи антивирусным вендором специального сертификата, который удостоверяет то, что программу можно считать безопасной», — поделилась соображениями г-жа Касперская.

Вместе с тем, реальных подвижек в этом вопросе пока не наблюдается, а грань между вредоносной программой, riskware и безопасной остается размытой. «Допустим, я не явлюсь вирусописателем, а просто коллекционирую вирусы на своем компьютере. Я поставил антивирус, и эта программа снесла мне всю мою коллекцию. Является ли эта программа вредоносной или riskware?» — с иронией вопрошает Евгений Касперский, руководитель антивирусных исследований «Лаборатории Касперского».

Threat Behavior

Once executed on the Windows system, Trojan:Win32/Wacatac.C!ml is able to integrate several malicious files on various system folders. Then, it modify Windows registry to add an entry that initiate the virus code during start-up. Being a memory resident, computer users may have difficulty in removing Trojan:Win32/Wacatac.C!ml unless that they started Windows in Safe Mode.

Installation

Trojan Downloader is utilized by attackers to deploy Trojan:Win32/Wacatac.C!ml. Its lightweight and discrete operation is taken advantage by hackers to sneak onto the target computer without being detected by anti-virus applications.

Payload

Similar to nearly all Trojan infection, this variant aims to dominate the computer and allows the remote attacker to control it. Hence, Trojan:Win32/Wacatac.C!ml may have additional function that are not present on every Trojans.

Some examples of hazardous ransomware that were identified with this signature includes Doris, Joker, Lockbit, and Howareyou.

Как троян Wacatac заразил ваш компьютер

Трояны могут распространяться либо с помощью фальшивых инструментов для взлома, либо с помощью спама по электронной почте. Изначально инструменты для взлома были придуманы в целях обхода активации лицензионного ПО. Из-за высокого спроса, мошенники начали продвигать свои собственные инструменты для взлома, которые содержат вредоносное ПО, наподобие троянов. Еще один популярный метод — это рассылка спам-сообщений по электронной почте, которые содержат вредоносные и навязчивые сообщения, чтобы доверчивые пользователи нажали на них. Вложения могут быть представлены в виде перенаправляющих ссылок, PDF-файлов, документов MS Office, счетов, фактур, обновлений, новостей и других видов законно выглядящих данных, чтобы повысить доверие пользователей и заставить их нажимать на них. Из-за халатного отношения пользователей мошенникам удается распространить инфекции, по типу трояна Wacatac, который забирает много сил и нервов у невинных людей. Также не забывайте, что трояны могут проникнуть в вашу систему через поддельные обновления и установщики программ, которые обычно рекламируются на бесплатных и пиратских ресурсах. Другими словами, трояны можно загрузить / установить вместе с другим программным обеспечением из ненадежных страниц

Трояны — штука достаточно хитрая и непредсказуемая, поэтому к ней следует относиться с особой осторожностью. Ниже мы скомпоновали инструкции, которые помогут избавиться от этих инфекций

- Скачать Wacatac инструмент для удаления

- Используйте Средство удаления вредоносных программ для Windows, чтобы удалить Wacatac

- Используйте Autoruns для удаления Wacatac

- Файлы, папки и ключи реестра Wacatac

- Другие псевдонимы Wacatac

- Как защититься от таких угроз, как Wacatac

Скачайте утилиту для удаления

Чтобы полностью удалить Wacatac, мы рекомендуем использовать SpyHunter. Он поможет вам удалить файлы, папки и ключи реестра Wacatac, а также обеспечит активную защиту от вирусов, троянов и бэкдоров. Пробная версия SpyHunter предлагает сканирование на вирусы и одноразовое удаление БЕСПЛАТНО.

Скачать альтернативную утилиту для удаления

Скачать Malwarebytes

Чтобы полностью удалить Wacatac, мы рекомендуем использовать Malwarebytes Anti-Malware. Он обнаруживает и удаляет все файлы, папки, ключи реестра Wacatac и несколько миллионов других вредоносных программ, таких как вирусы, трояны и бэкдоры.

Technical details

File Info:

crc32: 1C3C601Cmd5: 5b121032ba9189c291779edcf0511655name: 5B121032BA9189C291779EDCF0511655.mlwsha1: 2a325d49b7a6ecc17fddab5665535dfec57be4cdsha256: a5dd703c4d4f3b1ff0d0034b6c497642ef5815e2bfad986588c604e316fb2092sha512: a2b1b413ba9c48896dfbb5f96f6d4515aa5c883ae23a7fd8cc6b5f39f4f42b4ca28dc27c8b4b7ff20cb2a0ec7bbe86f90e49732defdd4682b510f8e1db639b7dssdeep: 98304:AZ9urpnkEaCTzBkKU2ZxV9YZAyAHOWbR5sRwNFgXaVVWDULOV2j1D+PW1Z:dJDawbbZD9YuuuR5lFgqVVWDUzj1DJtype: PE32 executable (GUI) Intel 80386, for MS Windows

Trojan:Win32/Wacatac.DA!ml also known as:

| GridinSoft | Trojan.Ransom.Gen |

| Bkav | W32.AIDetectVM.malware1 |

| Elastic | malicious (high confidence) |

| MicroWorld-eScan | Trojan.BRMon.Gen.4 |

| FireEye | Generic.mg.5b121032ba9189c2 |

| ALYac | Trojan.BRMon.Gen.4 |

| Malwarebytes | Adware.Neoreklami |

| VIPRE | Trojan.Win32.Generic!BT |

| Sangfor | Malware |

| K7AntiVirus | Adware ( 005693e61 ) |

| BitDefender | Trojan.BRMon.Gen.4 |

| K7GW | Adware ( 005693e61 ) |

| Cybereason | malicious.9b7a6e |

| Cyren | W32/Neoreklami.C.gen!Eldorado |

| Symantec | ML.Attribute.HighConfidence |

| APEX | Malicious |

| Avast | Win32:AdwareX-gen |

| NANO-Antivirus | Trojan.Win32.BPlug.idiwqc |

| Rising | Adware.Neoreklami!1.ABC4 (CLASSIC) |

| Ad-Aware | Trojan.BRMon.Gen.4 |

| TACHYON | Trojan/W32.BRMon.6189056 |

| Emsisoft | Trojan.BRMon.Gen.4 (B) |

| F-Secure | Adware.ADWARE/Neoreklami.pzcbp |

| DrWeb | Trojan.BPlug.3870 |

| Zillya | Adware.Neoreklami.Win32.17689 |

| McAfee-GW-Edition | BehavesLike.Win32.Generic.tc |

| Sophos | Troj/Agent-BGAJ |

| Avira | ADWARE/Neoreklami.pzcbp |

| Antiy-AVL | GrayWare/Win32.Neoreklami |

| Microsoft | Trojan:Win32/Wacatac.DA!ml |

| Gridinsoft | Ransom.Win32.Wacatac.oa!s1 |

| GData | Trojan.BRMon.Gen.4 |

| Cynet | Malicious (score: 100) |

| AhnLab-V3 | Trojan/Win32.CryptInject.R355505 |

| McAfee | GenericRXMT-TW!5B121032BA91 |

| MAX | malware (ai score=88) |

| VBA32 | Trojan.BPlug |

| Panda | Trj/GdSda.A |

| ESET-NOD32 | a variant of Win32/Adware.Neoreklami.JM |

| Yandex | PUA.Neoreklami!9dSqDbQ0DXU |

| Fortinet | W32/Mikey.AABA!tr |

| BitDefenderTheta | Gen:@au4seBf |

| AVG | Win32:AdwareX-gen |

| CrowdStrike | win/malicious_confidence_100% (D) |

| Qihoo-360 | HEUR/QVM10.1.192B.Malware.Gen |

Что такое Trojan:Win32/Wacatac virus?

Trojan:Win32/Wacatac virus захватывает веб-браузеры, где изменяет отображение информации. Введенные логины и пароли крадутся и отправляются на удаленный сервер мошенников. Похищая логины и пароли, киберпреступники могут быстро завладеть электронными счетами пользователей и перевести деньги на их кошельки.

Киберпреступники используют эту функцию, чтобы заставить пользователей заплатить выкуп. Кроме того, троян крадет сохраненные пароли, автозаполнение и другие виды информации. Trojan:Win32/Wacatac virus также способствует записи данных, связанных с просмотром Интернета (история, cookies и многое другое) и системных данных ПК.

Как удалить Trojan:Win32/Wacatac.H!ml

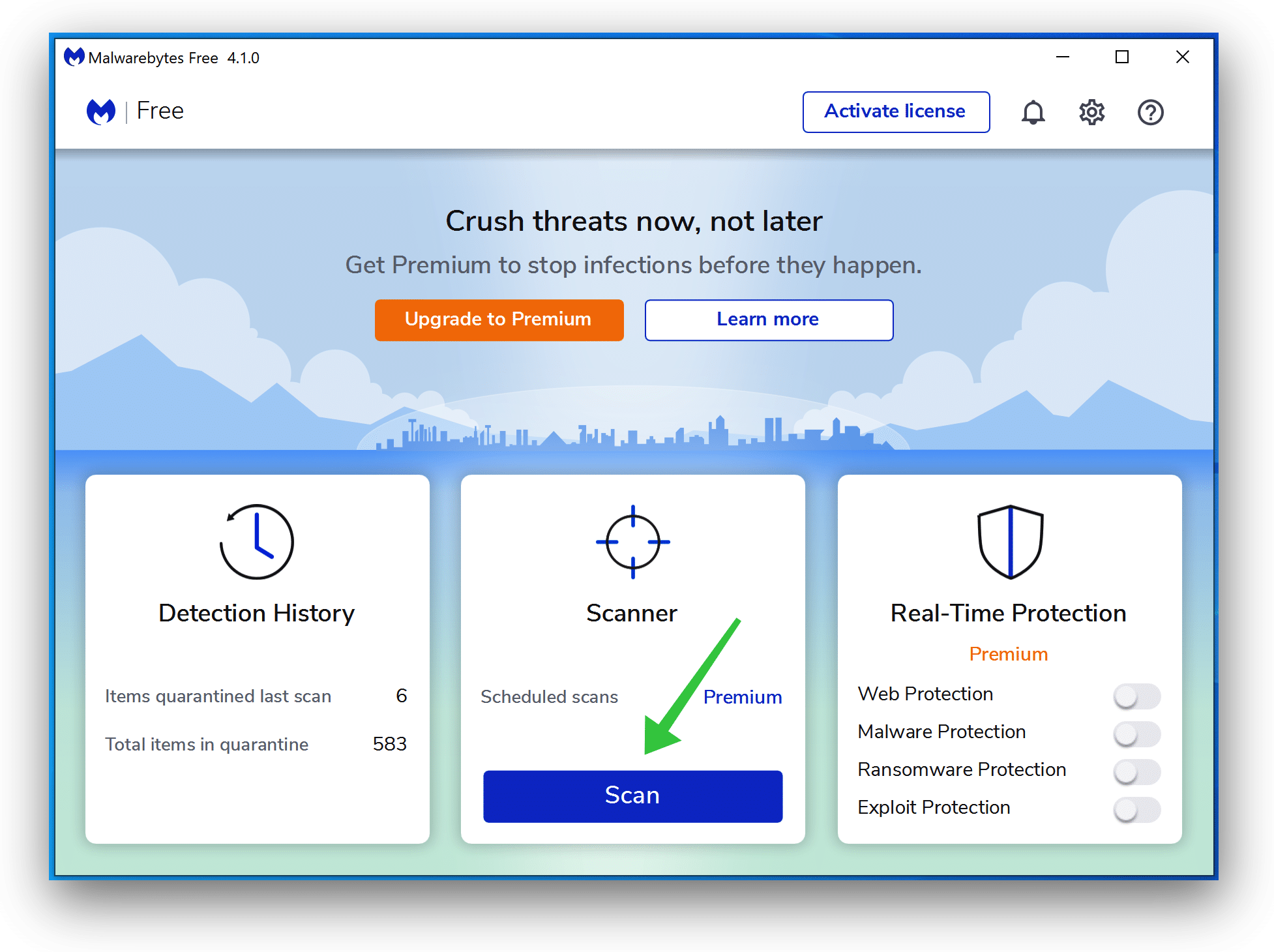

Malwarebytes — важный инструмент в борьбе с вредоносными программами. Malwarebytes может удалить многие типы вредоносных программ Trojan:Win32/Wacatac.H!ml, которые другие программы часто пропускают. Malwarebytes абсолютно ничего вам не стоит. Когда дело доходит до очистки зараженного компьютера, Malwarebytes всегда был бесплатным, и я рекомендую его как важный инструмент в борьбе с вредоносными программами.

Установить Malwarebytes, следуйте инструкциям на экране.

Нажмите Scan чтобы запустить вредоносное ПОscan.

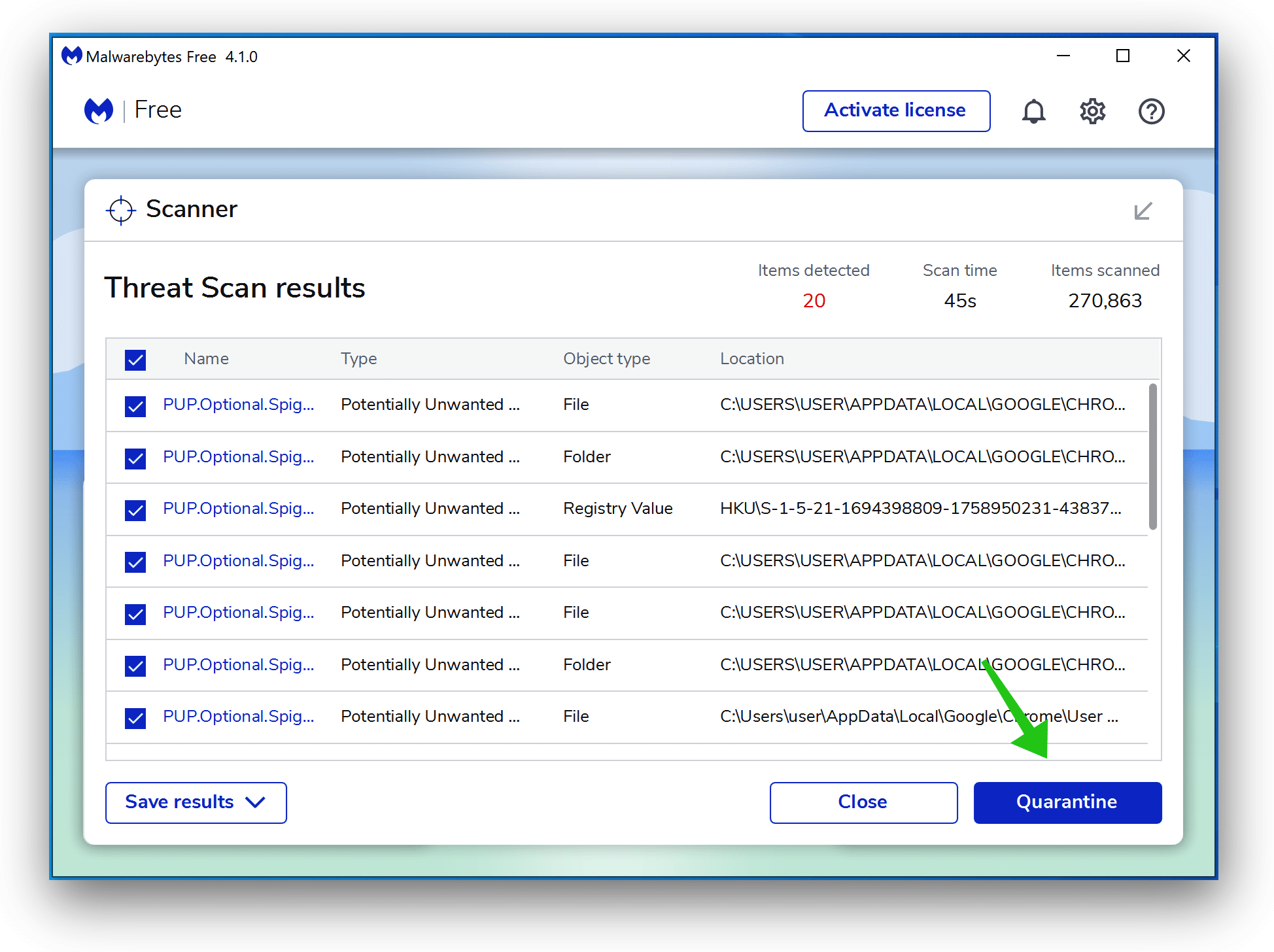

Подождите, пока Malwarebytes scan заканчивать. После завершения проверьте обнаружение рекламного ПО Trojan:Win32/Wacatac.H!ml.

Нажмите Карантин для продолжения.

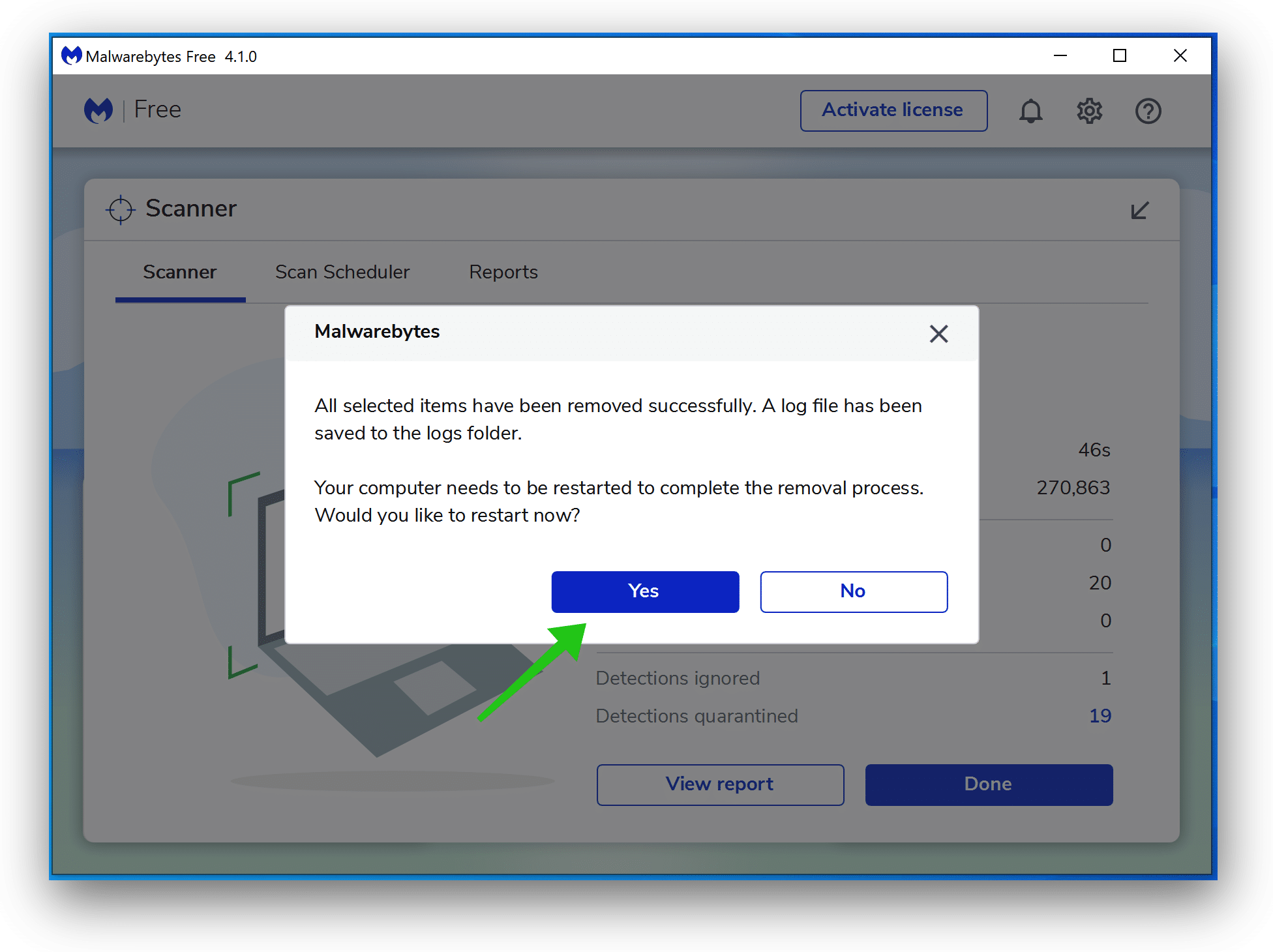

Перезагружать Windows после того, как все обнаруженные рекламные программы будут перемещены в карантин.

Переходите к следующему шагу.

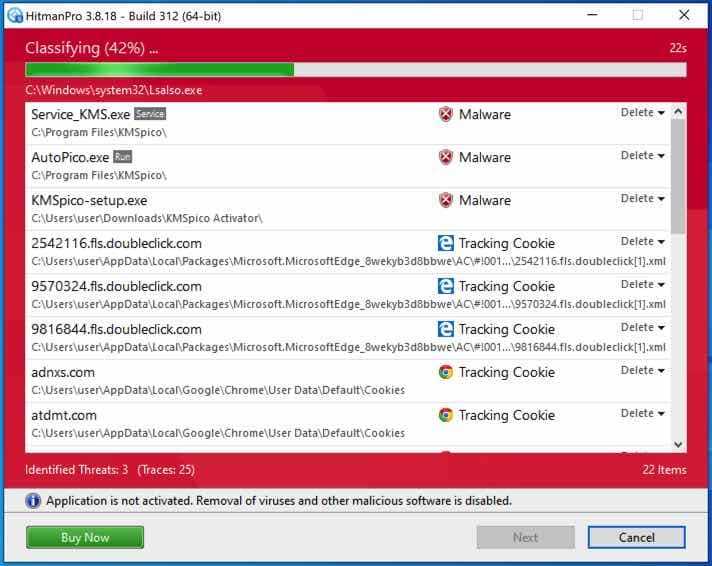

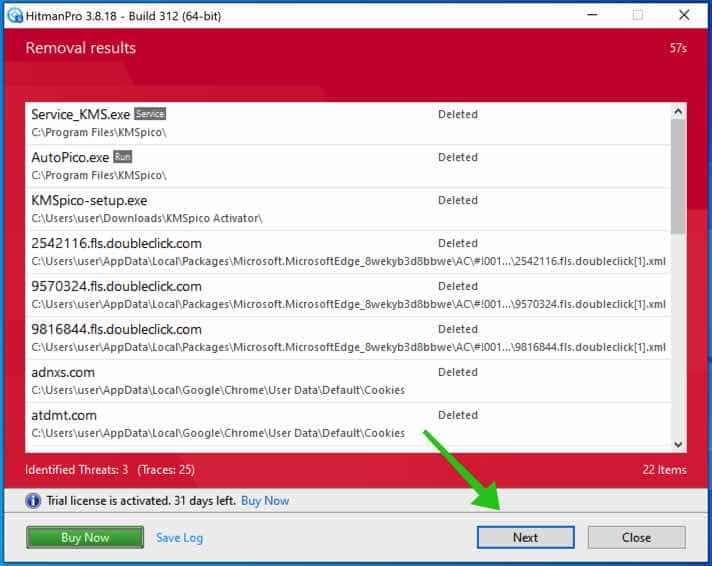

Удалите нежелательные программы с помощью Sophos HitmanPRO

На этом втором этапе удаления вредоносных программ мы начнем второй scan чтобы убедиться, что на вашем компьютере не осталось остатков вредоносного ПО. HitmanPRO — это cloud scanнер это scans каждый активный файл на предмет вредоносной активности на вашем компьютере и отправляет его в Sophos cloud для обнаружения. В Софосе cloud как антивирус Bitdefender, так и антивирус Касперского scan файл для злонамеренных действий.

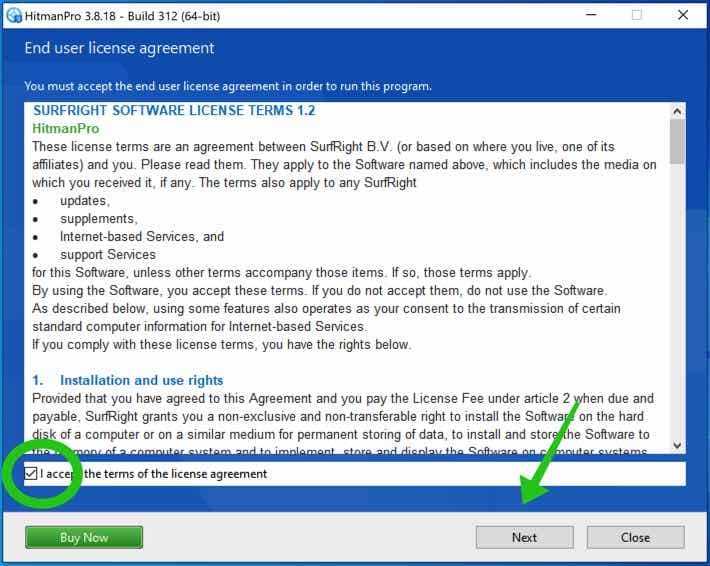

После загрузки HitmanPRO установите 32-разрядную версию HitmanPro или HitmanPRO x64. Загрузки сохраняются в папке «Загрузки» на вашем компьютере.

Откройте HitmanPRO, чтобы начать установку, и scan.

Примите лицензионное соглашение Sophos HitmanPRO, чтобы продолжить. Прочтите лицензионное соглашение, установите флажок и нажмите Далее.

Нажмите кнопку «Далее», чтобы продолжить установку Sophos HitmanPRO. Обязательно создайте копию HitmanPRO для регулярного использования. scans.

HitmanPRO начинается с scan, дождитесь антивируса scan результаты.

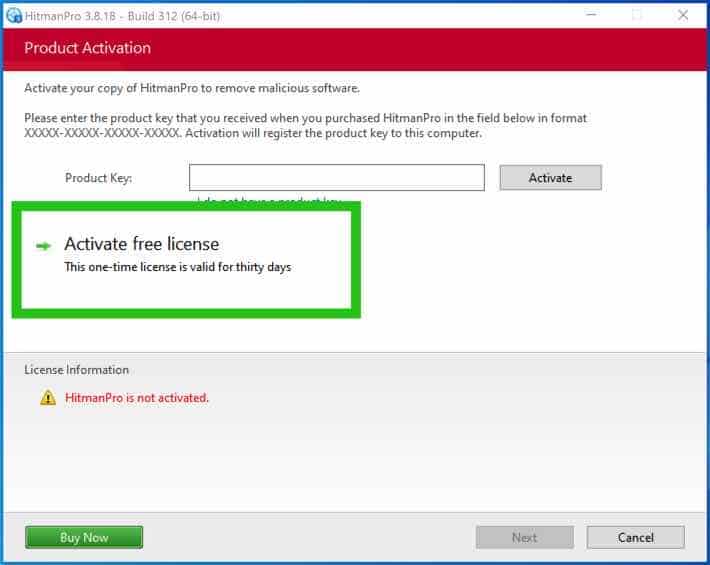

Когда scan готово, нажмите Далее и активируйте бесплатную лицензию HitmanPRO. Нажмите Активировать бесплатную лицензию.

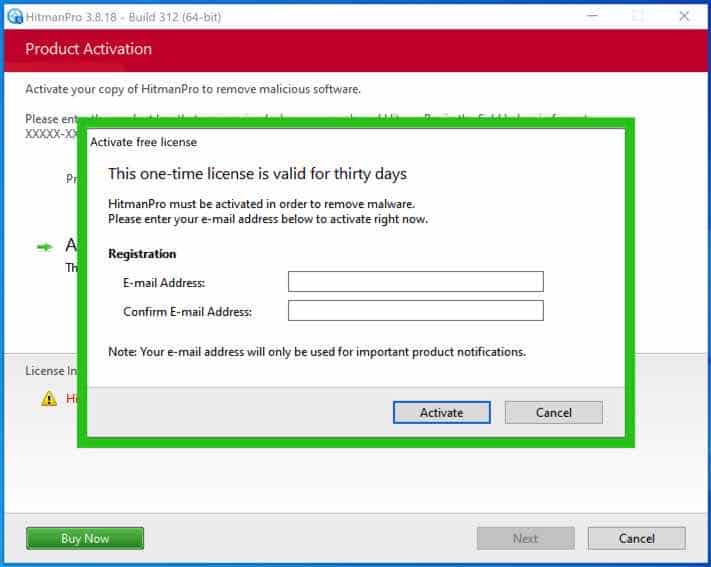

Введите свой адрес электронной почты, чтобы получить бесплатную XNUMX-дневную лицензию Sophos HitmanPRO. Щелкните Активировать.

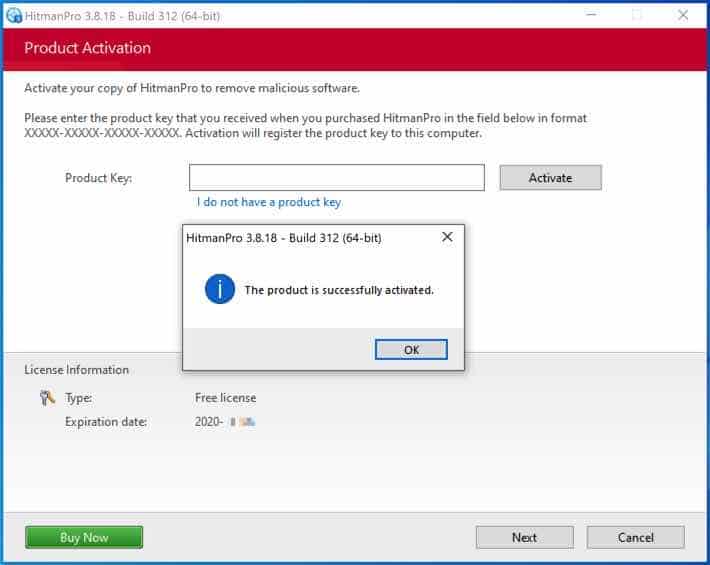

Бесплатная лицензия HitmanPRO успешно активирована.

Вам будут представлены результаты удаления вредоносных программ, нажмите «Далее», чтобы продолжить.

Вредоносное ПО было частично удалено с вашего компьютера. Перезагрузите компьютер для завершения удаления.

Добавьте эту страницу в закладки при перезагрузке компьютера.

![Remove trojan:win32/wacatac trojan [virus removal guide]](http://nephros-crimea.ru/wp-content/uploads/1/2/7/12785226dcadbc329a7c012759192191.jpeg)