Как решить проблему «Антивирус блокирует USB»

1. Bitdefender

Bitdefender поставляется с отличными функциями, которые можно использовать для выбора способа управления устройствами USB антивирусом при каждом обнаружении нового соединения USB. Эта операция может быть выполнена с помощью функциональности политики сканирования устройства, как объяснено:

- Откройте Bitdefender.

- Перейдите в раздел «Политики» и выберите меню « Создать новую политику» — оно находится в левой части главной консоли управления Bitdefender.

- Дважды щелкните « Сканирование устройства» .

- Теперь из этого окна выберите способ обработки нового или существующего USB-соединения с антивирусом.

Вы также можете добавить исключения для определенного USB-устройства, если знаете, что хранящиеся там данные могут быть доверенными. Вот что вам нужно сделать:

- Запустите Bitdefender и выберите Защита .

- Оттуда нажмите на View Features .

- Зайдите в настройки и нажмите на исключения .

- Точно так же вы можете добавить исключение из сети и управлять тем, что делать с другими устройствами, подключенными к вашему устройству с Windows 10.

2. Касперский

В Kaspersky вы можете заблокировать или включить доступ к различным устройствам; эти настройки могут быть применены следующим образом:

- Откройте пользовательский интерфейс Kaspersky.

- С левой панели главного окна доступа Защита .

- Нажмите « Управление устройством» и выберите « Настройки» .

- Снова нажмите «Настройки» справа от поля « Включить управление устройством» .

- Оттуда вы можете выбрать, что включить или что заблокировать.

- Кроме того, вы можете добавить определенные исключения: выполните Настройки -> Дополнительно -> Угрозы и исключения -> Настроить правила исключения -> Добавить .

3. Аваст

- Вставьте USB-устройство в ваш компьютер.

- Запустите Avast на своем компьютере.

- На левой панели Avast нажмите Защита, а затем выберите Антивирус .

- На следующем экране выберите « Другие сканирования » и выберите « USB / DVD scan ».

- Оттуда вы можете настроить, как выполняется сканирование, и выбрать, требуется ли сканирование.

- Надеюсь, теперь вы можете снова включить USB-устройство, которое ранее было заблокировано вашей антивирусной программой.

4. Нортон

Если в Norton включена функция сканирования съемных носителей, антивирусная программа автоматически сканирует любое внешнее устройство, подключенное к вашему компьютеру. Итак, если вы считаете, что Norton блокирует USB, вы должны сначала отключить уже упомянутую функцию. Вы можете сделать это из Настройки -> Антивирус.

5. Авира

Вам необходимо добавить USB-устройство в белый список антивируса:

- Прежде всего, отключите USB-устройство от компьютера.

- Перезагрузите устройство с Windows 10.

- Повторно подключите USB-устройство к компьютеру.

- Avira спросит вас, что делать дальше — в раскрывающемся списке выберите опцию «Разрешить» и включите функцию «Всегда делать это для этого устройства».

- Нажмите OK и сохраните ваши изменения.

6. Защитник Windows

- Подключите ваше устройство USB.

- Запустите Защитник Windows на своем компьютере.

- В разделе « Параметры сканирования» выберите « Пользовательский» .

- Затем выберите Сканировать сейчас .

- Появится список, из которого вы можете выбрать, что сканировать.

- Вы можете выполнить сканирование устройства USB, чтобы убедиться, что вам не о чем беспокоиться.

- В конце вы сможете снова использовать USB-устройство.

Выводы

Там у вас есть это; таким образом, вы можете повторно включить доступ через USB, когда внешние устройства USB блокируются антивирусными программами. Помните, что самый простой способ получить доступ к внешнему устройству — временно отключить антивирусную защиту. Затем вы сможете использовать свое USB-устройство, хотя делать это следует только в том случае, если вы точно знаете, что все файлы с этого устройства не представляют угрозы безопасности.

Как уже отмечалось, если вы используете антивирусное программное обеспечение, отличное от уже рассмотренного, не паникуйте, поскольку вы можете использовать аналогичные шаги для получения того же результата.

Однако, если вы не можете найти правильные настройки в своем антивирусном инструменте, сообщите нам, и мы постараемся помочь вам как можно скорее.

Защита флешки от записи встречается не часто, но может изрядно испортить настроение из-за самого факта неожиданного бойкота девайсом ваших действий. Как правило, сам факт отказа в копировании на носитель связан со скрытыми действиями ОС Windows, в том числе в связи с защитой данных пользователя конкретной учетной записи. Постараемся разобраться, в чем может быть проблема и какими способами можно снять защиту от записи с флешки.

Настройка централизованного управления на компьютерах с уже установленным Касперским.

Часто встречается, что в небольших организациях, системные администраторы устанавливают и настраивают антивирусную защиту на каждый компьютер вручную. Таким образом время, которое они тратят на обслуживание антивирусной защиты, увеличивается и им не хватает время для каких-то более важных задач. Встречаются случаи, когда администраторы, просто из-за нехватки времени, элементарно не знают о том, что в корпоративных версиях антивирусной защиты от Лаборатории Касперского, вообще есть централизованное управление, и не знают того, что за это чудо цивилизации, ничего не нужно платить.

Для того, что бы «связать» уже установленные клиентские антивирусы с сервером администрирования, нужно совсем немногое:

- Установить сервер администрирования (Первый раздел данной статьи).

- Установить на все компьютеры агент сервера администрирования (NetAgent) — о вариантах установки, я расскажу в ниже приложенном видео.

- После установки агента сервера администрирования, компьютеры, в зависимости от Ваших настроек, будут либо в разделе «Не распределенные компьютеры», либо в разделе «Управляемые компьютеры». Если компьютеры будут в «Не распределенных компьютерах» — их нужно будет перенести в «Управляемые компьютеры» и настроить политику, которая будет на них распространяться.

После этих действий Ваши компьютеры будут видны Вам из центральной консоли, пользователи уже не смогут хозяйничать с установленными на их машинах антивирусами и как следствие — меньше заражений и меньше головной боли администратору.

В ниже приведенном видео, я постараюсь описать сценарии установки NetAgent-ов на клиентские компьютеры, в зависимости от того, как устроена Ваша сеть.

– это «нерадивый юзер» (пользователь). И одна из наиболее распространённых проблем — это использование на рабочих компьютерах сторонних носителей информации, которые могут содержать вредоносные файлы, фишинговые

программы и т.п. Вред, наносимый корпоративной сети и организации в целом, — трудно предугадать (это же относиться и к небольшим домашним локальным сетям).

Большинство организаций успешно борются с этим «злом», используя сторонние программные обеспечения, и в этой статье речь пойдёт как раз о подобной программе от Лаборатории Касперского

— «Kaspersky

Endpoint

Security

8». Функционал программы не ограничивается только контролем внешних устройств, но здесь мы рассматриваем именно данный аспект.

Итак, что же можно заблокировать с помощью данной программы:

- — внешние usb

носители; - — мобильные телефоны;

- — жесткие диски;

- — модемы;

- — принтеры;

- — Bluetooth

устройства; - — картридеры

; - — смарт–часы и многое другое.

Как и для любого ограничения возможностей пользователя, требуется наличие учётной записи администратора, в которой и будут проходить все необходимые изменения и настройки.

Ограничьте доступ к внешним подключаемым устройствам компьютера с помощью антивируса касперского

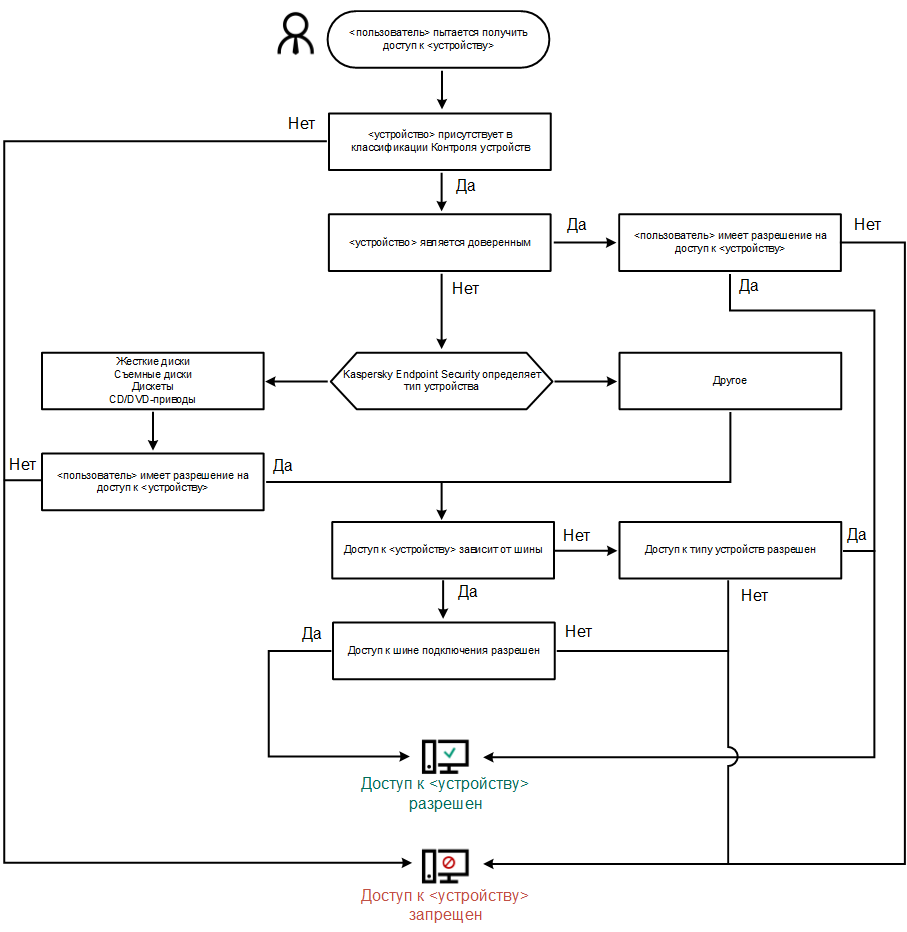

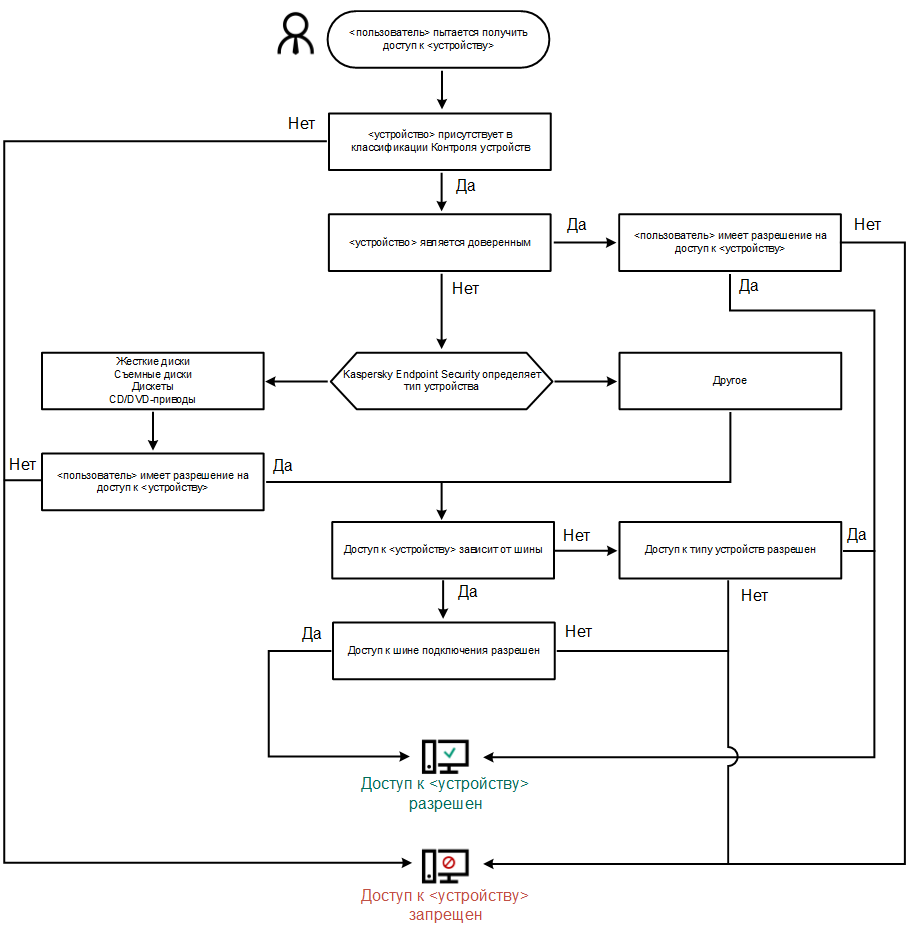

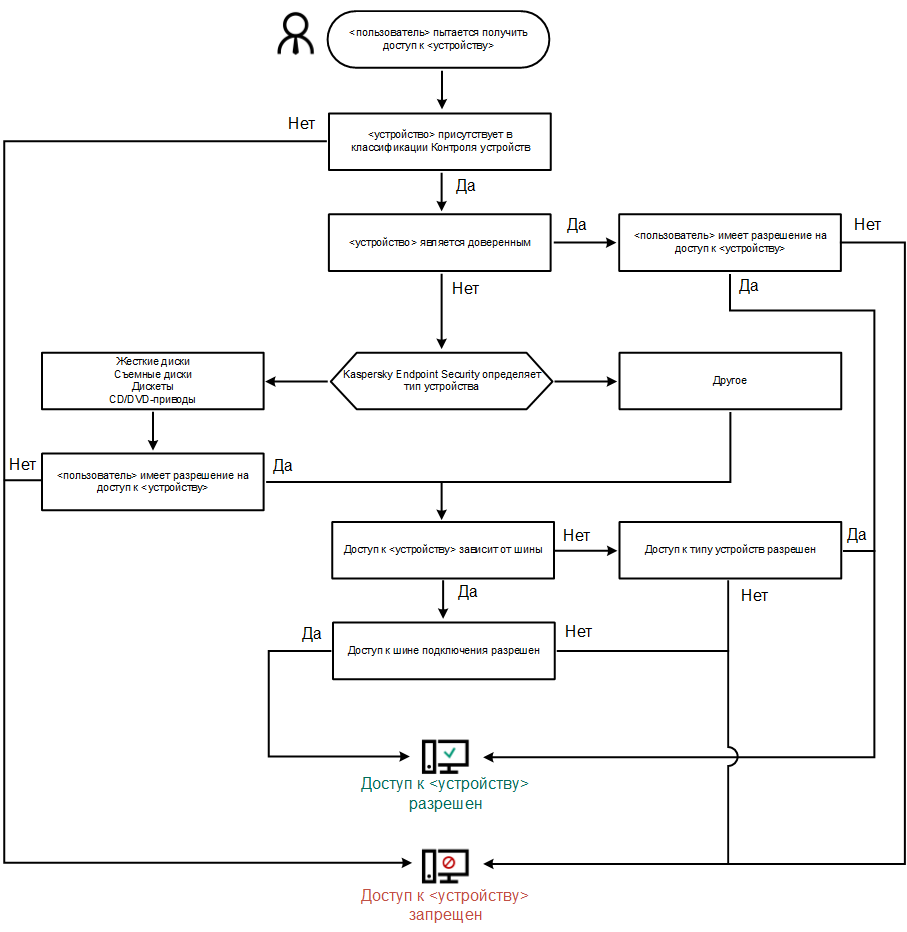

Kaspersky Endpoint Security принимает решение о доступе к устройству после того, как пользователь подключил это устройство к компьютеру.

Типовые решения о доступе к устройствам

Промежуточные шаги до принятия решения о доступе к устройству

Решение о доступе к устройству

Проверка наличия устройства в списке доверенных устройств

Проверка доступа к устройству на основании правила доступа

Проверка доступа к шине на основании правила доступа к шине

Устройства нет в классификации компонента Контроль устройств.

Нет в списке доверенных устройств.

Нет правила доступа.

Устройство является доверенным.

Есть в списке доверенных устройств.

Доступ к устройству разрешен.

Нет в списке доверенных устройств.

Доступ к устройству зависит от шины.

Нет в списке доверенных устройств.

Доступ зависит от шины.

Доступ к устройству зависит от шины.

Нет в списке доверенных устройств.

Доступ зависит от шины.

Доступ к устройству разрешен. Правило доступа к шине отсутствует.

Нет в списке доверенных устройств.

Нет правила доступа к шине.

Доступ к устройству запрещен.

Нет в списке доверенных устройств.

Правило доступа к устройству и правило доступа к шине отсутствуют.

Нет в списке доверенных устройств.

Нет правила доступа.

Нет правила доступа к шине.

Правило доступа к устройству отсутствует.

Нет в списке доверенных устройств.

Нет правила доступа.

Правило доступа к устройству отсутствует.

Нет в списке доверенных устройств.

Нет правила доступа.

Вы можете изменить правило доступа к устройству после подключения устройства. Если устройство было подключено и правило доступа разрешало доступ к устройству, а после вы изменили правило доступа и запретили доступ к устройству, то при очередном обращении к устройству за какой-либо файловой операцией (просмотр дерева каталогов, чтение, запись) Kaspersky Endpoint Security блокирует доступ. Блокирование устройства без файловой системы произойдет только при последующем подключении устройства.

Если пользователю компьютера с установленной программой Kaspersky Endpoint Security требуется запросить доступ к устройству, которое, по его мнению, было заблокировано ошибочно, передайте ему инструкцию по запросу доступа.

А как их различают?

Как отличить одну флешку от другой? Понятное дело, что у флешек есть производитель, объем, другие параметры. Но обычно производители снабжают каждую флешку уникальным серийным номером, прописанным в ее прошивке.

Чтобы посмотреть его в винде, можешь использовать такую команду Windows Management Instrumentation — WMIC (предварительно подключив флешку):

Получаем примерно такой вывод команды:

Полученный DeviceID содержит:

- VID — Vendor ID, идентификатор производителя. 13FE — Kingston Technology Company Inc.;

- PID — Product ID, идентификатор изделия. 4200 — Platinum USB drive mini;

- Serial — уникальный серийный номер флешки 070867948D560839 .

VID и PID используются операционкой для поиска дров. Полный список можно посмотреть, например, на сайте Linux USB.

По DeviceID флешка прописывается в реестре:

Также ты можешь получить всю эту информацию с помощью программы USBDeview.

Пример вывода программы USBDeview

В некоторых, особо изысканных и нездоровых случаях в качестве идентификатора флешки применяется Volume Serial Number (VSN, он же так называемый серийный номер тома), который можно получить командой vol или dir .

Вывод команд vol и dir

Почему использовать VSN (в Linux он называется UUID) для идентификации флешек — идея не очень? Дело в том, что данные метки идентифицируют логические тома файловой системы. Чтобы изменить VSN случайным образом, достаточно отформатировать раздел. Понятно, что для жестких дисков это процедура сравнительно редкая, но флешки форматируют довольно‑таки часто.

Что делать с ноунеймом

Для китайских noname-флешек, производители которых «кладут» на соответствие девайса всевозможным рекомендациям и стандартам, такой серийник будет меняться в зависимости от USB-порта, в который ты подключил устройство, и, разумеется, положения звезд на небе. Если твою флешку безопасники пропишут в белый список только на одном порте, то на другом ты ее использовать не сможешь.

Вот пример такой флешки:

Первое, что бросается в глаза, — серийник содержит несколько амперсандов. На самом деле у этой флешки нет серийника вообще. Когда & — второй символ серийного номера, это означает, что система каждый раз при подключении генерирует псевдосерийник сама, то есть он динамический. Проверим это, просто подключив флешку в другой порт:

Как ты видишь, при изменении порта в серийнике меняется номер этого порта ( &2 в конце превратилось в &1 ). Так что нужно или добавлять в список номер такой флешки на всех портах, или использовать только выделенный порт для ее подключения.

В некоторых СЗИ используют иные свойства флешек. Все доступные свойства ты можешь просмотреть, щелкнув на значке флешки правой клавишей мыши и выбрав в контекстном меню «Свойства → Оборудование → Сведения». В выпадающем списке наиболее полезные сведения содержатся в строках «Понятное имя», «Путь к экземпляру устройства» и «Родитель» (тот же DeviceID).

Свойства устройства → Путь к экземпляру устройства

У китайских флешек эти параметры меняются, как генератор случайных чисел. Например, путь к экземпляру устройства для первого и второго USB-порта выглядит так:

Для нормальной флешки здорового человека данный идентификатор стабилен:

- JETFLASH — производитель;

- TRANSCEND_8GB — название устройства;

- 1100 — номер ревизии;

- BBPIX7EB2VMBFI48 — серийный номер.

У разных флешек из одной партии меняться будет только серийник.

Контроль устройств

Контроль устройств управляет доступом пользователей к установленным или подключенным к компьютеру устройствам (например, жестким дискам, камере или модулю Wi-Fi). Это позволяет защитить компьютер от заражения при подключении этих устройств и предотвратить потерю или утечку данных.

Уровни доступа к устройствам

Контроль устройств управляет доступом на следующих уровнях:

-

Тип устройства. Например, принтеры, съемные диски, CD/DVD-приводы.

Вы можете настроить доступ устройств следующим образом:

- Разрешать – .

- Запрещать – .

- По правилам (только принтеры и портативные устройства) – .

- Зависит от шины подключения (кроме Wi-Fi) – .

- Запрещать с исключениями (только Wi-Fi) – .

-

Шина подключения. Шина подключения – интерфейс, с помощью которого устройства подключаются к компьютеру (например, USB, FireWire). Таким образом, вы можете ограничить подключение всех устройств, например, через USB.

Вы можете настроить доступ устройств следующим образом:

- Разрешать – .

- Запрещать – .

-

Доверенные устройства. Доверенные устройства – это устройства, полный доступ к которым разрешен в любое время для пользователей, указанных в параметрах доверенного устройства.

Вы можете добавить доверенные устройства по следующим данным:

- Устройства по идентификатору. Каждое устройство имеет уникальный идентификатор (англ. Hardware ID – HWID). Вы можете просмотреть идентификатор в свойствах устройства средствами операционной системы. Пример идентификатора устройства: . Добавлять устройства по идентификатору удобно, если вы хотите добавить несколько определенных устройств.

- Устройства по модели. Каждое устройство имеет идентификатор производителя (англ. Vendor ID – VID) и идентификатор продукта (англ. Product ID – PID). Вы можете просмотреть идентификаторы в свойствах устройства средствами операционной системы. Шаблон для ввода VID и PID: . Добавлять устройства по модели удобно, если вы используете в вашей организации устройства определенной модели. Таким образом, вы можете добавить все устройства этой модели.

- Устройства по маске идентификатора. Если вы используете несколько устройств с похожими идентификаторами, вы можете добавить устройства в список доверенных с помощью масок. Символ заменяет любой набор символов. Kaspersky Endpoint Security не поддерживает символ при вводе маски. Например, .

- Устройства по маске модели. Если вы используете несколько устройств с похожими VID или PID (например, устройства одного производителя), вы можете добавить устройства в список доверенных с помощью масок. Символ заменяет любой набор символов. Kaspersky Endpoint Security не поддерживает символ при вводе маски. Например, .

Контроль устройств регулирует доступ пользователей к устройствам с помощью правил доступа. Также Контроль устройств позволяет сохранять события подключения / отключения устройств. Для сохранения событий вам нужно настроить отправку событий в политике.

Если доступ к устройству зависит от шины подключения (статус ), Kaspersky Endpoint Security не сохраняет события подключения / отключения устройства. Чтобы приложение Kaspersky Endpoint Security сохраняла события подключения / отключения устройства, разрешите доступ к соответствующему типу устройств (статус ) или добавьте устройство в список доверенных.

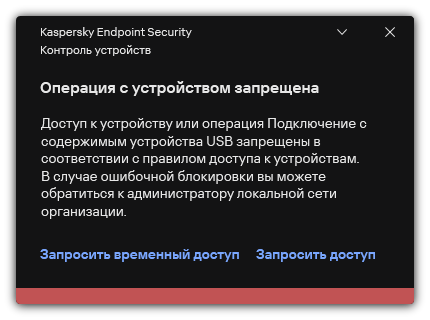

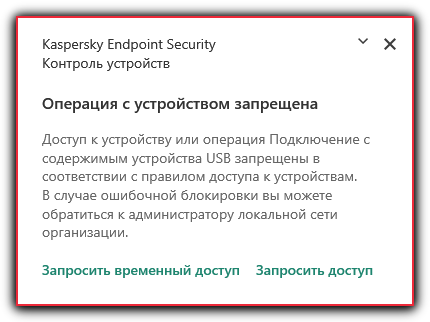

При подключении к компьютеру устройства, доступ к которому запрещен Контролем устройств, Kaspersky Endpoint Security заблокирует доступ и покажет уведомление (см. рис. ниже).

Уведомление Контроля устройств

Алгоритм работы Контроля устройств

Kaspersky Endpoint Security принимает решение о доступе к устройству после того, как пользователь подключил это устройство к компьютеру (см. рис. ниже).

Алгоритм работы Контроля устройств

Если устройство подключено и доступ разрешен, вы можете изменить правило доступа и запретить доступ. В этом случае при очередном обращении к устройству (просмотр дерева папок, чтение, запись) Kaspersky Endpoint Security блокирует доступ. Блокирование устройства без файловой системы произойдет только при последующем подключении устройства.

Если пользователю компьютера с установленным приложением Kaspersky Endpoint Security требуется запросить доступ к устройству, которое, по его мнению, было заблокировано ошибочно, передайте ему инструкцию по запросу доступа.

Установка сервера администрирования Kaspersky Security Center 10.

Необходимые дистрибутивы Вы сможете найти на официальном сайте Лаборатории Касперского:

ВНИМАНИЕ! В дистрибутив полной версии Kaspersky Security Center уже входит дистрибутив Kaspersky Endpoint Security последней версии.

В первую очередь хотелось бы рассказать о том, с чего же начать установку антивирусной защиты от Лаборатории Касперского: Не с самих антивирусов на клиентских компьютерах, как это может показаться с первого взгляда, а с установки сервера администрирования и центральной консоли управления Kaspesky Security Center (KSC). С помощью этой консоли, Вы сможете развернуть антивирусную защиту на всех компьютерах Вашего учреждения значительно быстрее. В этом видео Вы увидите, что после установки и минимальной настройки сервера администрирования KSC, появляется возможность создать установщик антивирусного решения для клиентских компьютеров, который сможет поставить даже совсем неподготовленный пользователь (я думаю у каждого администратора есть такие «пользователи») — интерфейс установки содержит всего 2 кнопки — «Установить» и «Закрыть».

Сам сервер администрирования можно поставить на любой компьютер, который включен всегда или же максимально доступен, этот компьютер должен быть виден другими компьютерами в сети, и для него очень важно наличие доступа в Интернет (для скачивания баз и синхронизации с облаком KSN). Посмотрите видео, даже если раньше Вы устанавливали центральную консоль, но предыдущих версий — возможно Вы услышите и увидите что-то новое для себя…

Посмотрите видео, даже если раньше Вы устанавливали центральную консоль, но предыдущих версий — возможно Вы услышите и увидите что-то новое для себя…

Контроль устройств

Этот компонент доступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для рабочих станций. Этот компонент недоступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для серверов.

Контроль устройств управляет доступом пользователей к установленным или подключенным к компьютеру устройствам (например, жестким дискам, камере или модулю Wi-Fi). Это позволяет защитить компьютер от заражения при подключении этих устройств и предотвратить потерю или утечку данных.

Уровни доступа к устройствам

Контроль устройств управляет доступом на следующих уровнях:

-

Тип устройства. Например, принтеры, съемные диски, CD/DVD-приводы.

Вы можете настроить доступ устройств следующим образом:

- Разрешать – .

- Запрещать – .

- Зависит от шины подключения (кроме Wi-Fi) – .

- Запрещать с исключениями (только Wi-Fi) – .

-

Шина подключения. Шина подключения – интерфейс, с помощью которого устройства подключаются к компьютеру (например, USB, FireWire). Таким образом, вы можете ограничить подключение всех устройств, например, через USB.

Вы можете настроить доступ устройств следующим образом:

- Разрешать – .

- Запрещать – .

-

Доверенные устройства. Доверенные устройства – это устройства, полный доступ к которым разрешен в любое время для пользователей, указанных в параметрах доверенного устройства.

Вы можете добавить доверенные устройства по следующим данным:

- Устройства по идентификатору. Каждое устройство имеет уникальный идентификатор (англ. Hardware ID – HWID). Вы можете просмотреть идентификатор в свойствах устройства средствами операционной системы. Пример идентификатора устройства: . Добавлять устройства по идентификатору удобно, если вы хотите добавить несколько определенных устройств.

- Устройства по модели. Каждое устройство имеет идентификатор производителя (англ. Vendor ID – VID) и идентификатор продукта (англ. Product ID – PID). Вы можете просмотреть идентификаторы в свойствах устройства средствами операционной системы. Шаблон для ввода VID и PID: . Добавлять устройства по модели удобно, если вы используете в вашей организации устройства определенной модели. Таким образом, вы можете добавить все устройства этой модели.

- Устройства по маске идентификатора. Если вы используете несколько устройств с похожими идентификаторами, вы можете добавить устройства в список доверенных с помощью масок. Символ заменяет любой набор символов. Kaspersky Endpoint Security не поддерживает символ при вводе маски. Например, .

- Устройства по маске модели. Если вы используете несколько устройств с похожими VID или PID (например, устройства одного производителя), вы можете добавить устройства в список доверенных с помощью масок. Символ заменяет любой набор символов. Kaspersky Endpoint Security не поддерживает символ при вводе маски. Например, .

Контроль устройств регулирует доступ пользователей к устройствам с помощью правил доступа. Также Контроль устройств позволяет сохранять события подключения / отключения устройств. Для сохранения событий вам нужно настроить отправку событий в политике.

Если доступ к устройству зависит от шины подключения (статус ), Kaspersky Endpoint Security не сохраняет события подключения / отключения устройства. Чтобы программа Kaspersky Endpoint Security сохраняла события подключения / отключения устройства, разрешите доступ к соответствующему типу устройств (статус ) или добавьте устройство в список доверенных.

При подключении к компьютеру устройства, доступ к которому запрещен Контролем устройств, Kaspersky Endpoint Security заблокирует доступ и покажет уведомление (см. рис. ниже).

Уведомление Контроля устройств

Алгоритм работы Контроля устройств

Kaspersky Endpoint Security принимает решение о доступе к устройству после того, как пользователь подключил это устройство к компьютеру (см. рис. ниже).

Алгоритм работы Контроля устройств

Если устройство подключено и доступ разрешен, вы можете изменить правило доступа и запретить доступ. В этом случае при очередном обращении к устройству (просмотр дерева папок, чтение, запись) Kaspersky Endpoint Security блокирует доступ. Блокирование устройства без файловой системы произойдет только при последующем подключении устройства.

Если пользователю компьютера с установленной программой Kaspersky Endpoint Security требуется запросить доступ к устройству, которое, по его мнению, было заблокировано ошибочно, передайте ему инструкцию по запросу доступа.