Что это за вирусы такие?

Но давайте начнем сначала. Зачастую, при использовании различных программ пользователь сталкивается с рядом проблем. В большинстве случаев это всплывающие окна, которые предупреждают об угрозах сторонних программ. Вот тут и возникают пресловутые вирусы от HEUR:Trojan. Это такие вирусы, о которых часто предупреждает Сбербанк Онлайн. Вы могли видеть и другое название, например, Win32.Banker или AndroidOS.Agent.EB – это все те же вирусы.

Какие это вирусы и какие угрозы они несут в себе? HEUR: Trojan объединяет в себе особо опасные вирусы на Андроид, iOS и Windows. Главной особенностью является достаточно широкий функционал, из-за которого вирус может достаточно глубоко проникнуть в систему. А значит, уровень угрозы достаточно высокий.

Такие вирусы способны проникать в системные файлы очень быстро, а еще они могут маскироваться под обычный файл или приложение. При этом не всегда антивирусы предупреждают о возможных угрозах. Даже обычное посещение самого безобидного сайта может привести к заражению троянами.

Что такое Trojan Win32/Tiggre!rfn malware?

Trojan Win32/Tiggre!rfn malware захватывает веб-браузеры, где изменяет отображение информации. Введенные логины и пароли крадутся и отправляются на удаленный сервер мошенников. Похищая логины и пароли, киберпреступники могут быстро завладеть электронными счетами пользователей и перевести деньги на их кошельки.

Киберпреступники используют эту функцию, чтобы заставить пользователей заплатить выкуп. Кроме того, троян крадет сохраненные пароли, автозаполнение и другие виды информации. Trojan Win32/Tiggre!rfn malware также способствует записи данных, связанных с просмотром Интернета (история, cookies и многое другое) и системных данных ПК.

Ваши дальнейшие действия

У вас есть два варианта:

- Вы добавляете Trojan:Win32/Tiggre!plock в исключения антивируса Windows Defender или стороннего. Этим действием вы даете полные права вредоносному обьекту, поэтому все делаете на свой страх и риск.

- Вы удаляете файл, который определяется как Trojan:Win32/Tiggre!plock. После — сканируете систему утилитой Dr.Web CureIt!, это против опасных угроз например троянов, ботнетов, майнеров. Кроме этого — проверяете компьютер утилитами против рекламных вирусов, это AdwCleaner и HitmanPro, они проверяют автозагрузку, реестр, планировщик задач, ярлыки браузеров и профильные папки браузеров.

Если у вас отсутствует качественный антивирус — установите Kaspersky Security Cloud Free, это бесплатная версия, вполне качественная и обнаруживает все современные вирусы. Не являюсь фанатом Каспера, но данный антивирус и правда неплох (лично я вообще не использую антивирусы).

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

https://forum.kasperskyclub.ru/index.php?showtopic=55324

Вот результат подробного обсуждения шифровальщика CRYPTED000007 на форуме антивируса Eset nod32. Обращений уже очень много, а антивирус ничего не может поделать.

https://forum.esetnod32.ru/forum35/topic13688/?PAGEN_1=27

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Способы проникновения вируса

Исходя из наблюдений, чаще всего методом проникновения шифровщика на персональный компьютер является электронная почта. От имени одного из банков, чьим клиентом Вы являетесь, приходит письмо, в котором сообщается о задолженности или о внезапной проверке регистрационных данных в результате сбоя системы. Также довольно часто встречаются письма из якобы арбитражного суда либо судебных приставов, где также Вас информируют о задолженности. Все сообщения такого типа непременно будут иметь вложения в виде файла: «акт чего-либо.doc.exe», «Благодарственное письмо.hta» или «Регистрационные данные.cab» и т.п. После запуска таких вложений стартует процесс шифрования. Вирус шифрует все исполнительские файлы (документы, фотографии, видеозаписи, архивы и т.д.).

После завершения упаковки файлов вирус, обычно, сообщает нам о шифровке файлов, а также рекомендациям по их дешифровке. Под рекомендациями имеются в виду способы оплаты злоумышленнику. Может быть создан файл на диске С под названием: КАК_РАСШИФРОВАТЬ_ФАЙЛЫ.txt или возникнуть картинка на рабочем столе, сообщающая о зашифровке файлов.

Подавляющее число таких вирусов Шапокляк живут не более 3-5 дней. Первые два дня предоставляются для поиска жертв и на внесение его в базу антивирусника. Затем злоумышленник изменяет код вируса и запускает новую модификацию. Такой цикл повторяется постоянно.

Антивирусные спецутилиты

Большинство специальных антивирусных утилит предназначены для поиска какого-то одного или нескольких типов вирусов. В рамках этой статьи мы, соответственно, рассмотрим несколько инструментов для удаления троян.

Trojan Remover

Утилита от английской . Условно-бесплатная (тестовая версия 1 месяц). Позиционируется разработчиками как средство для удаления троян, модулей Adware и Spyware, интернет-червей. Скрупулёзно сканирует системные файлы, реестр. Исправляет модификации файлов, выполненные троянами.

1. После инсталляции и запуска Trojan Remover активируйте обновление баз: в окне приложения щёлкните «Update».

2. По окончании апдейта кликните «Scan». Удалите найденные утилитой зловредные объекты.

AVZ

AVZ — одна из лучших лечащих утилит. Не только детектирует и устраняет самые коварные вирусы, но и верифицирует системные файлы, диагностирует Windows, сообщает пользователю о найденных уязвимостях в ней. Содержит свыше 297 тыс. сигнатур, 56 микропрограмм лечения, 394 микропрограммы эвристики, около 300 микропрограмм устранения проблем. Поддерживает пользовательские скрипты.

2. Клацните ссылку «Скачать» в крайней правой панели сайта.

3. Распакуйте скачанный архив. Запустите файл AVZ.exe.

4. В нижней части окна приложения, клацните в вертикальном ряду самую последнюю кнопку (земной шар), чтобы обновить базы.

5. По завершении апдейта перейдите на вкладку «Параметры поиска». Установите ползунок в блоке «Эвристический анализ» в положение «Максимальный уровень».

6. Включите опции «Расширенный анализ», «Блокировать работу RootKit… », «Поиск портов… », «Автоматически исправлять системные ошибки».

7. Кликните вкладку «Типы файлов». Клацните радиокнопку «Все файлы».

8. Откройте вкладку «Область поиска». Установите флажки возле диска C и других разделов, которые нуждаются в проверке.

9. Клацните кнопку «Пуск».

10. Дождитесь завершения анализа и очистки. Ознакомьтесь с результатами проверки.

Как удалить троян с помощью Касперского

Я допускаю, ваш компьютер уже заражен, и вам нужно его срочно лечить. Мало кто знает, но есть одна на разновидность данного антивируса, которая бесплатна. Она не требует установки и не защищает ПК, она его именно лечит. Называется эта разновидность: Kaspersky Virus Removal Tool.

Мы ее скачиваем по ссылочке вверху и просто запускаем. У нас происходит инициализация. По прошествии данного процесса мы видим окно с пользовательским соглашением. Мы соглашаемся и нажимаем принять. У нас появляется другое окошечко, где «Касперский» сообщает, что все готово к проверке, нажимает «Начать проверку»:

У нас начинается проверка, где мы видим, сколько проверено файлов и затрачено времени.

Проверка проходит довольно быстро. Например, у меня она заняла всего 2 минуты 57 секунд. Далее мы видим, какие именно угрозы были обнаружены, если они обнаружены вообще. Как видно из скриншота, угроз на моем компьютере нет. Если же у вас стоит платный Касперский, лучше применить его. Если вам нужен Касперский на постоянной основе, для постоянной защиты ПК, вам подойдет Kaspersky Total Security.

Вирус троян что делает и как правильно удалить

Добрый день, друзья. Недавно я написал статью «Виды компьютерных вирусов». В данной же статье, мы подробно рассмотрим один из таких вирусов, а именно – вирус троян.

Компьютерный век очень стремительно развивается, развиваются различные технологии, упрощающие человеку жизнь. Мы все чаще производим оплату не наличными деньгами, а пластиковой карточкой или при помощи электронного кошелька. Само собой, у подобных кошельков и карточек есть свои пинкоды и пароли.

И вот представьте себе случай, вы заходите с супермаркет, отовариваетесь там на приличную сумму, подходите к кассе для оплаты, вставляете вашу пластиковую карту, а на ней отсутствуют средства. В чем дело? А виной всему вирус троян!

Так что такое вирусы трояны, что они из себя представляют? Вкратце могу сказать, что вирус троян – представляет из себя вредительскую программу, которая предпочитает маскироваться под любую из существующих программ. Вы подобную программу скачиваете, и происходит заражение компьютера. Довольно часто вирусы трояны состоят всего из нескольких строчек.

Как происходит заражение?

Заражение вирусом майнер не отличается от заражения иными вредоносными файлами. Неосторожные пользователи переходят по непроверенной ссылке, скачивают программы из незнакомых источников и просто посещают опасные сайты. Чаще всего он попадает на компьютеры и ноутбуки:

Как правило, его невозможно обнаружить сразу после попадания на ПК, ему требуется время, чтобы занять нужное для работы дисковое пространство и захватить свободные ресурсы системы. А в момент, когда он обнаруживается, исправить ситуацию, бывает довольно сложно.

Учитывая, что троян может оказаться практически где угодно, единого ответа на вопрос, как определить, каких сайтов и действий требуется избегать, не существует

Стать жертвой можно даже соблюдая меры предосторожности

Как найти вирус майнер?

Главный признак появления bitcoin miner – зависания и медленная работа системы. Как упоминалось выше, это связано с использованием им всех свободных ресурсов. Но подобные проблемы не всегда связаны с вредоносными программами, поэтому следующим шагом, который необходимо совершить, чтобы убедиться в отсутствии или наличии трояна, станет проверка работающих процессов.

При обнаружении странной программы, использующей большое количество памяти и сильно загружающей процессор, следует бить тревогу.

Если обнаруженный процесс не избавил от имевшихся сомнений, следует запомнить его название и поискать описание в интернете. Результат не заставит себя ждать, а пользователю останется думать, как бороться с возникшей проблемой.

Если у Вас остались вопросы — сообщите нам Задать вопрос

Шаг 2: Удаление подозрительного ПО

Сейчас все процессы, потенциально связанные с трояном в Windows 11, были завершены, поэтому можно начать следующие этапы подготовки к удалению. В первую очередь понадобится выполнить деинсталляцию всего подозрительного софта, о предназначении которого на вашем компьютере вы не знаете

Каждую такую подозрительную программу нужно проверить через интернет, введя ее название в поиске (чтобы не оказалось, что она является системной и важной для работы ОС)

- Откройте «Пуск» и нажмите по значку с шестеренкой, чтобы перейти в «Параметры».

- На панели слева выберите «Приложения», затем откройте категорию «Приложения и возможности».

- Найдите подозрительную программу, убедитесь в том, что она не является системной, затем вызовите меню действий, щелкнув по кнопке с тремя точками, и выберите пункт «Удалить».

- Следуйте инструкциям, отобразившимся в деинсталляторе. Сделайте то же самое со всеми ненужными и странными приложениями на вашем компьютере.

Подробнее: Как удалить неудаляемый файл в Windows 11

Что это за вирусы?

Семейство HEUR: Trojan – наиболее опасное из современных вирусов на Андроид, iOS и Windows, которое отличается расширенным функционалом, глубоким проникновением, а значит — увеличенным уровнем угрозы для пользователя.

AndroidOS обнаруженный Касперским

Данные зловреды пробираются в системные файлы смартфона или PC, клонируясь с небывалой скоростью, также может маскироваться под обычные файлы, процессы и безобидные приложения.

К сожалению, ввиду эволюции вредоносного ПО не всегда антивирусы могут предупредить владельца об угрозе скачиваемого файла или посещаемой страницы, что и обуславливает распространение подобной «инфекции». Современные системы защищены правами Администратора, однако и этот момент вирусы способны обходить.

Из популярных «возможностей» HEUR:Trojan выделяют:

- Рассылка сообщений на платные номера, подтверждение платных подписок для вытягивания средств с баланса счёта.

- Воровство личных данных, в том числе паролей от финансовых ресурсов, номеров банковских карт со всеми вытекающими.

- Проникновение непосредственно в программы интернет-банкинга, электронных кошельков для беспрепятственного перевода средств на сторонние счета.

Звучит довольно ужасающе, не правда ли? Радует одно – эту вариацию вируса уже распознаёт большинство антивирусных программ Kaspersky, ESET, Dr.WEB, NOD, AVAST и другие.

Защита Сбербанк Онлайн, к примеру, уже при входе в систему идентифицирует попытку проникновения, предлагая удалить вирус. Однако, радоваться раньше времени не стоит – такое удаление не приведёт к полному уничтожению вируса.

Trojan.AndroidOS выявленный Сбербанком Онлайн Какие вирусы бывают

Если говорить, про возможные причины появления зловредов, то здесь всё просто – банальная неосторожность в сети:

- Скачивание пиратских версий игр, иных apk-файлов на смартфон со сторонних ресурсов.

- Посещение сомнительных web-сайтов с множеством картинок, gif-изображений и гиперссылок. В таком случае, скачивание вируса может быть активировано случайным нажатием, в фоновом режиме.

- Обмен файлами с уже заражёнными пользователями – посредством Bluetooth, Облака и подобных сервисов.

- Переход по ссылкам в присылаемом спаме на почту или в SMS.

Из популярных вариаций HEUR:Trojan выделяют:

- AndroidOS.Agent.EB или Androidos.Boogr.Gsh – устанавливает в систему специальную утилиту, внедряющую рекламу во все иные приложения. Используется для монетизации за счёт подобных показов.

- Downloader.AndroidOS.Agent – СМС-вирус, используемый для платных подписок и отправки сообщений на тарифицируемые номера.

- Script.Generic.Miner.Gen – продажа трафика пользователя, скачивание и перенаправление файлов (значительно замедляет и интернет-соединение).

Также существует тип Win32.Generic – это файл, находящийся под подозрением вирусной системы. К такому типу могут относится даже официальные приложения, в коде которых обнаружены отслеживающие или перехватывающие информацию скрипты.

Что такое вирус майнер?

Несмотря на говорящее название, указывающее на связь вредоносного файла с криптовалютами, стать жертвой способен практически каждый пользователь, даже не разбирающийся в виртуальных деньгах и не задумывавшийся об их приобретении.

Название связано не с потенциальными жертвами, а с поведением трояна.

В результате данный компьютер становится частью огромной фермы добычи биткоинов. Только прибыль получают не владельцы техники, а создатели опасной программы.

Основная сложность, с которой сталкиваются жертвы, заключается в постоянном зависании ПК. Имеющиеся ресурсы уходят на заработок криптовалюты, а остальные программы оказываются неспособны нормально работать.

Дополнительно возможна кража важных данных, но подобное происходит редко, поскольку основная цель вредоносной программы совершенно иная. Это не означает, что не стоит переживать о сохранности паролей, кодов и личной информации.

Их могли похитить, чтобы воспользоваться позднее.

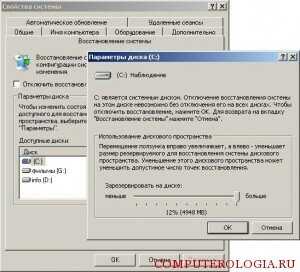

Дальнейшие действия

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover. Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

Где скачать дешифратор CRYPTED000007

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org. А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика CRYPTED000007. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

На момент написания статьи дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице — https://www.nomoreransom.org/decryption-tools.html. Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Почему Касперский определяет на сайте троян HEUR:Trojan.Script.Generic? (и возможный способ устранения)

Доброго времени суток. У меня созрела еще одна статья, касающаяся безопасности, а точнее доступа к Вашим сайтам, уважаемые вебмастера… и позвольте мне Вам рассказать.

Угроза «HEUR:Trojan.Script.Generic»

Возможно у Вас есть сайт и Вы не использовали библиотеки типа jQuery, а решили просто на яваскрипте «спагетти-код на сайте намотать» (пусть как я, ради спортивного интереса). И тут Вы наверное даже не ожидаете такой «подлости» от любимого антивируса Касперского, тем более если Вы им не пользуетесь… а пользуется Ваш друг. Он то и увидит такое сообщение на Вашем сайте «объект заражен HEUR:Trojan.Script.Generic»: А тем временем, другие антивирусы молчат.

Чтобы рассказать Вам в чем тут дело, я вынужден привести код на яваскрипте, поэтому про него и буду рассказывать далее. Решил значит я с даталистом поиграться для организации автокомплита без сторонних библиотек (появилось в HTML5 такое чудо, да беда у него с русскими буквами правда, пардон за оффтоп). Написал код формы:

И следом написал, как мне казалось, безобидный код:

Получаем наш троян! — Где троян? Вы не видите? О, и я тоже не вижу, а Касперский видит! А видит он его здесь:

Тогда убираем эту строчку и все в порядке — наш скрипт не работает, и антивирус спокоен.

«Разбор полетов»

Значит нужно поковыряться в перехватчике состояния запроса — onreadystatechange. Нашим лекарством будет отдельная функция, назовем ее updatePage, в которую мы напишем перебор возвращаемого JSON-массива и присвоим ее здесь в нашем перехватчике состояния:

В итоге переписал код так, что антивирус Касперского больше нас не тревожит:

Меры предосторожности

Описанный троян лишь один из ярчайших представителей майнер-вирусов. Подобные вредоносные программы появляются с завидной регулярностью, поэтому описать каждую практически невозможно. Но это не означает, что они менее опасны и не представляют угрозы. Поэтому, чтобы не стать жертвой вирусной атаки, следует заранее позаботиться о защите. Для этого необходимо:

- установить хороший антивирус и следить за его обновлением;

- позаботиться о точке восстановления (для этого следует почитать статьи о том, как создать подобные точки и поддерживать их в актуальном состоянии);

- не посещать сомнительные сайты и не скачивать странные, неизвестные файлы с незнакомых источников;

- следить за устанавливаемыми программами;

- своевременно обновлять ПО;

- не сохранять важные логины и пароли (надёжнее переписать их на листок и держать в надёжном месте);

- не сообщать личные данные и пароли незнакомым людям.

Необходимо помнить, что поддержание безопасности – это личное дело каждого пользователя, а наиболее надёжный способ избежать неприятностей – тщательно следить за совершаемыми действиями и обдумывать собственные поступки.

Подобное поведение способно стать источником огромных сложностей и даже денежных потерь. В крайнем случае, всё обойдётся простым ремонтом техники, но даже это принесёт массу переживаний и приведёт к непредвиденным расходам.

Вирусы для майнинга на компьютерах

Цель вредоносов такого рода – сделать ваш компьютер частью ботнета, который объединяет мощности сравнительно слабых устройств для майнинга и решения других задач. Это вдвойне выгодно: во-первых, злоумышленникам не нужно покупать дорогие майнеры или видеокарты, во-вторых – платить за электричество тоже не придётся.

Часто злоумышленники используют легальные майнеры. Но устанавливают их без ведома владельца устройства, скрывают работу майнера и указывают свой кошелёк для добытых монет.

Обычно майнер попадает на компьютер с помощью дроппера. Этот вредонос нередко кладут в состав пиратских версий популярных программ или генераторов ключей активации. После запуска файла на компьютер жертвы ставится установщик, который непосредственно скачивает майнер и утилиту для его маскировки в системе.

Часто в комплект кладут инструменты для автозапуска вредоноса и настройки его работы. Эти сервисы могут приостанавливать работу майнера, когда пользователь запускает игру или другое ресурсоёмкое приложение. Так майнер не выдаст себя и проведёт на компьютере жертвы максимум времени.

Современные майнеры способны самовосстанавливаться, останавливать работу антивируса, мониторить активность системы и майнить только в периоды низкой нагрузки.

Как Trojan Win32/Tiggre!rfn malware попало на мой ПК?

Trojan Win32/Tiggre!rfn malware распространяется через спам и поддельные обновления. Спам представляет собой различные вредоносные вложения (PDF-файлы, документы MS Office и многое другое). Переходя по таким вложениям, пользователь выполняет прописанные скрипты, которые тайно скачивают и устанавливают троян.

Поддельные программы обновления начинают заражать систему, применяя ошибки и недостатки устаревшего ПО.

Основные методы появления вирусов:

- Программа с вирусом скачивается и устанавливается на ПК (бесплатные программы часто идут в комплекте с Trojan Win32/Tiggre!rfn malware).

- Открыто зараженное электронное письмо.

- Пользователь кликнул на всплывающую рекламу.

- Пиринговые сети.

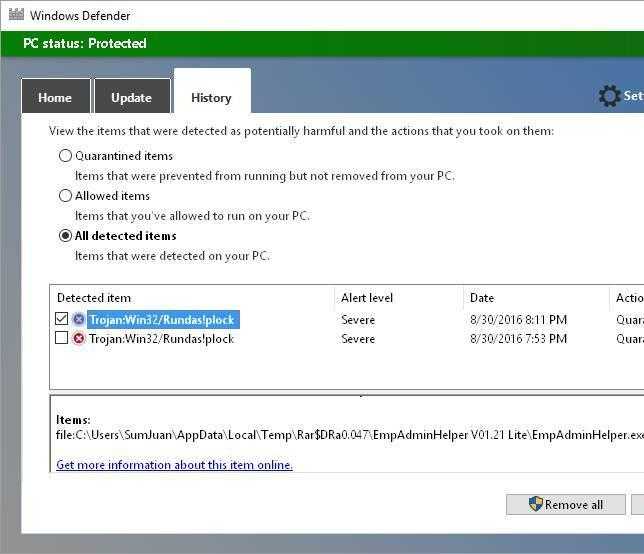

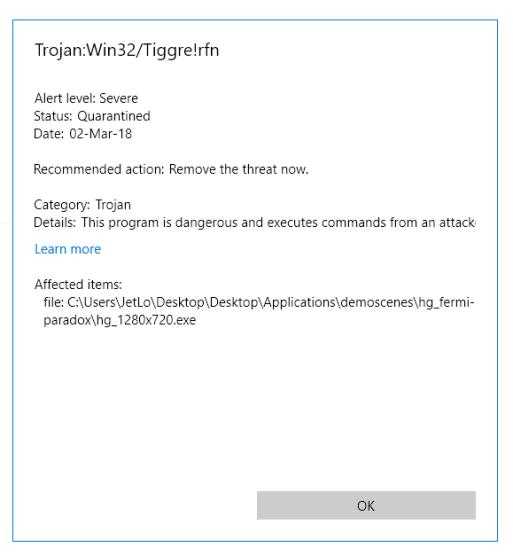

Trojan:Win32/Tiggre!plock — что это за вирус?

Потенциально опасный файл, который может содержать в себе вирусный код (например трояна).

Данная угроза не имеет четкого описания, так как это название общей группы угроз.

Защитник при обнаружении угрозы может ее удалить или переместить в карантин. Вы можете вручную проверить файл на VirusTotal, но скорее всего картина будет не радужной. PS: на скриншоте выше отображены другие похожие угрозы, которые также обнаруживаются защитником. Кстати вообще как видим — защитник получился довольно неплохим штатным антивирусом.

Защитник при обнаружении угрозы может ее удалить или переместить в карантин. Вы можете вручную проверить файл на VirusTotal, но скорее всего картина будет не радужной. PS: на скриншоте выше отображены другие похожие угрозы, которые также обнаруживаются защитником. Кстати вообще как видим — защитник получился довольно неплохим штатным антивирусом.

Например такая угроза может быть найдена в активированном софте/игре, когда вы качаете репаки с торрент-портала. Содержание такого взломанного ПО — не гарантировано безопасное. Всякие активаторы, кряки, кейгены, патчи — все это добро спокойно может содержать вирусный код внутри, который может начать свое действие не сразу, а например спустя несколько дней или даже недель.

Также активатор, который был скачан в интернете — может быть спокойно склеенным с отдельным вирусом, трояном, майнером.

Самое главное, что стоит уяснить — нет никаких гарантий, что внутри хакерской утилиты, например кряк, активатор, кейген, трейнер (это тоже да) — отсутствует опасный код. Например взять трейнер, что это? Трейнер может внедряться в память процесса игры и изменять там данные. С такими возможностями можно спокойно крепкой осесть в Windows в роли вируса, который может скрыто работать долго время.

Здесь ситуация не совсем обычная. Угроза обнаружена в файле, который не принадлежит игре. Файл имеет подозрительное название с расширением exe — типичная картина вируса, который замаскирован под какой-то компонент. Также иконка у данного файла может напоминать иконку какого-то популярного софта.

Здесь ситуация не совсем обычная. Угроза обнаружена в файле, который не принадлежит игре. Файл имеет подозрительное название с расширением exe — типичная картина вируса, который замаскирован под какой-то компонент. Также иконка у данного файла может напоминать иконку какого-то популярного софта.

Лучший способ стирать HEUR:Trojan.Win32.Generic Из зараженного OS

Знать о HEUR:Trojan.Win32.Generic

HEUR:Trojan.Win32.Generic определяется как OS угроза, предназначенная для нанесения вреда операциям OS. Угроза OS – опасный фрагмент кода, способный реплицироваться и распространяться от одного OS к другому. Наличие HEUR:Trojan.Win32.Generic прерывает текущие операции OS и вызывает регулярные помехи. Эта неприятная вредоносная программа может повредить или даже удалить стирать данные, включая изображения, аудио, видео, документы, файлы, сохраненные на вашем OS. Что еще хуже, это может также испортить ваш жесткий диск. Вредоносное ПО можно использовать прямо в вашей системе OS через Интернет

Важно то, что вы не сможете обнаружить его присутствие на OS. Они отвратительны по своей природе и молча начинают свое исполнение

Отвратительный вирус очень рискован и опасен и может изменять внутренние настройки OS.

![[5 этапов + 5 способов + резервное копирование] безопасное удаление win32: trojan-gen - советы по резервному копированию](http://nephros-crimea.ru/wp-content/uploads/d/7/f/d7f9b1719284fa27b8a21c26f3a1a2ca.jpeg)

![[5 этапов + 5 способов + резервное копирование] безопасное удаление win32: trojan-gen [советы по minitool]](http://nephros-crimea.ru/wp-content/uploads/f/c/a/fca54973d909f9a41b3d91914009b861.jpeg)